Cloud Security von Elastic

Mit KI-gestützten Security-Analytics können Sie Cloud-native Bedrohungen schnell erkennen, untersuchen und abwehren. Gewinnen Sie tiefe Einblicke, erweiterte Erkenntnisse und proaktive Bedrohungsabwehr in Cloud- und Container-Umgebungen. Alle basieren auf der Search AI Platform.

Wählen Sie den richtigen Schutz für Ihre Anforderungen

Elastic Security bietet eine umfassende Lösung für die Sicherung von Cloud-Umgebungen. Nutzen Sie KI-gestützte Security-Analytics, um Bedrohungen schnell zu erkennen, zu untersuchen und abzuwehren. Wählen Sie zwischen erweitertem oder nativem Schutz aus, um Ihre spezifischen Anforderungen zu erfüllen.

Schützen Sie Ihre Cloud vor Bedrohungen, Bereitstellungsrisiken und Runtime-Angriffen

Die Cloud Security von Elastic bietet Cloud-Transparenz und Benchmark-Bewertungen sowie Schutz- und Abwehrmaßnahmen zusammen mit einer Vielzahl von Integrationen. Das Ergebnis? Eine End-to-End-Sicherheitslösung.

Durchsetzen von Cloud-Security-Compliance

Bewerten Sie die Konfiguration von Multi-Cloud-Ressourcen anhand von Branchen-Benchmarks wie CIS Controls, um die Sicherheitslage in AWS, Azure und GCP kontinuierlich zu überwachen und aufrechtzuerhalten – und das in einer einzigen Ansicht. Nutzen Sie dazu schlüsselfertige Dashboards und Schritt-für-Schritt-Anleitungen, um die Vertraulichkeit, Integrität und Verfügbarkeit Ihrer Daten in der Cloud zu gewährleisten, indem Sie die Angriffsfläche reduzieren und Ihre Sicherheitslage verbessern.

Schutz von Cloud- und Container-Workloads

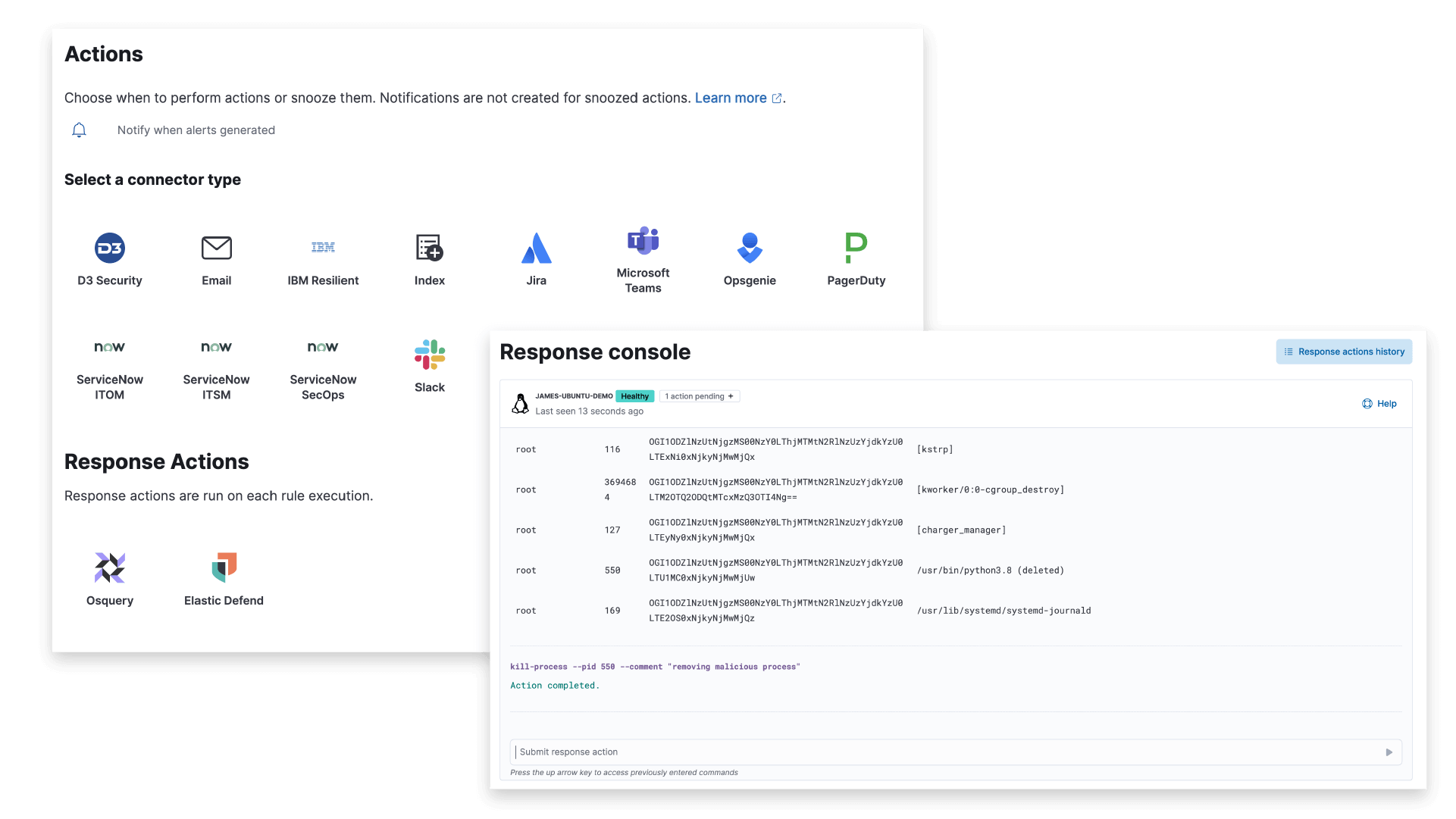

Stoppen Sie Runtime-Bedrohungen Ihrer Cloud-Workloads und Anwendungen. Erlangen Sie mithilfe eines leichtgewichtigen Agenten, der von eBPF unterstützt wird, einen Echtzeiteinblick in die Prozessaktivität zur Runtime über eine terminalähnliche Ansicht.

Automatisieren Sie die Erkennung und Identifizierung von Bedrohungen für Cloud- und Linux-Workloads. Von Elastic Security Labs definierte, mit MITRE ATT&CK® abgestimmte Schutzmaßnahmen verkürzen die Time-to-Value. Passen Sie vorkonfigurierte Inhalte individuell an, um Ihr Unternehmen besser zu schützen.

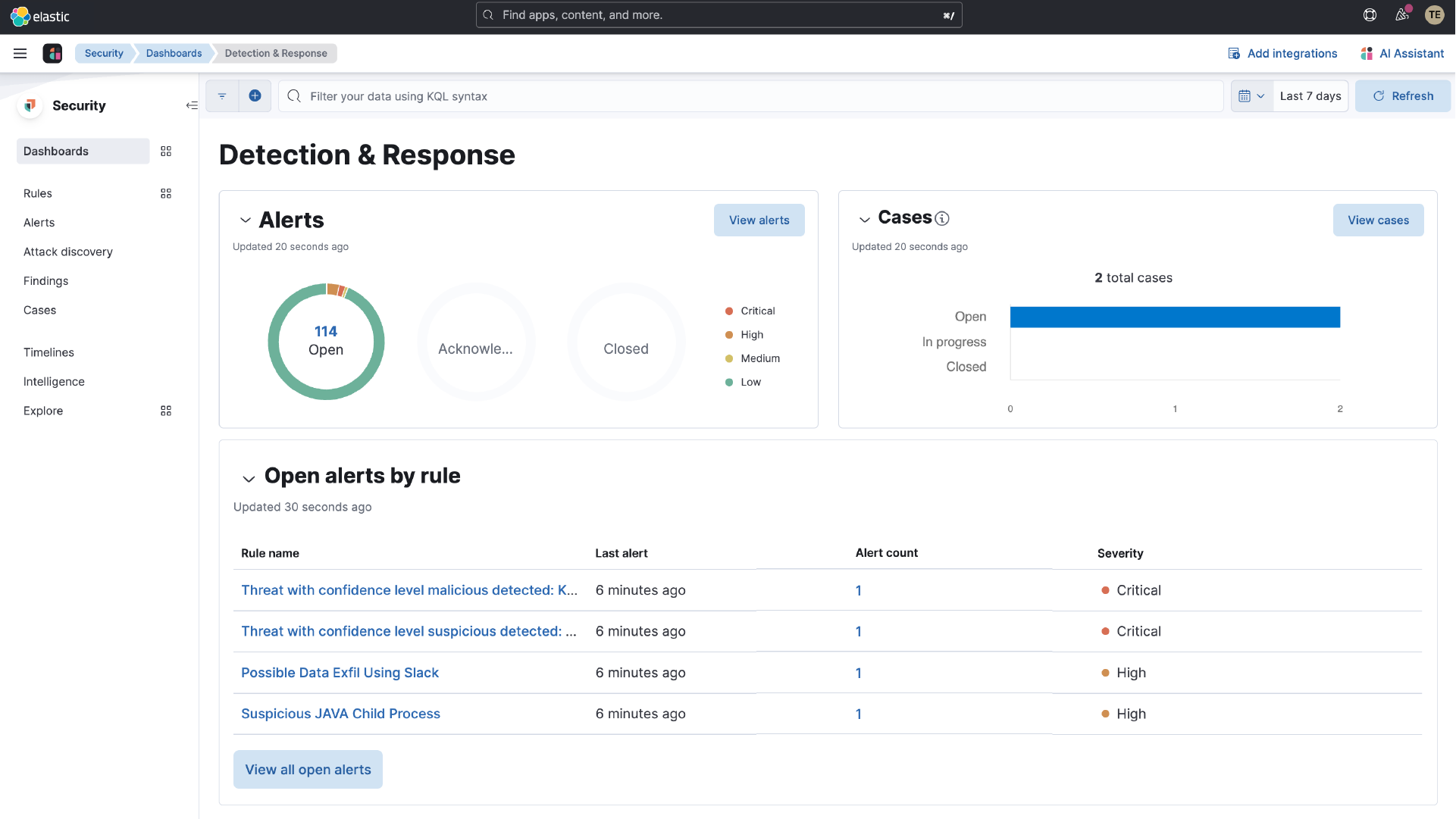

Cloud Detection & Response

Erweitern Sie die SIEM-Funktionen mit Kontext aus der Cloud mit Cloud Detection and Response (CDR). Erfassen Sie Protokolle und Warnungen von verschiedenen Multi-Cloud-Provider-Quellen wie AWS CloudTrail, Audit, VPC-Flow-Protokolle und Cloud-Sicherheitstools wie Wiz, Palo Alto Networks und Google Security Command Center.

Nutzen Sie Hunderte von Out-of-the-Box- und Anomalie-Erkennungsregeln für alle Cloud-Quellen, und verschaffen Sie sich einen umfassenden Einblick in Cloud-spezifische Angriffe, die von unserer leistungsstarken Erkennungs-Engine abgefangen werden.

Schnellere Reaktionszeit, geringeres Risiko

Erkennen, untersuchen und bekämpfen Sie Bedrohungen blitzschnell. KI-gestützte Sicherheitsanalysen von Elastic ermöglichen Analyst:innen ein entschiedenes Handeln, um Schäden zu minimieren und Ihre Cloud sicher zu halten. Mit den robusten Reaktions-Workflows von Elastic Security können Sie die Abwehr von Bedrohungen automatisieren - sei es in Form einer einfachen Slack-Nachricht oder sogar in Form von Sofortmaßnahmen wie dem Abschalten von Prozessen oder dem Löschen von Dateien.

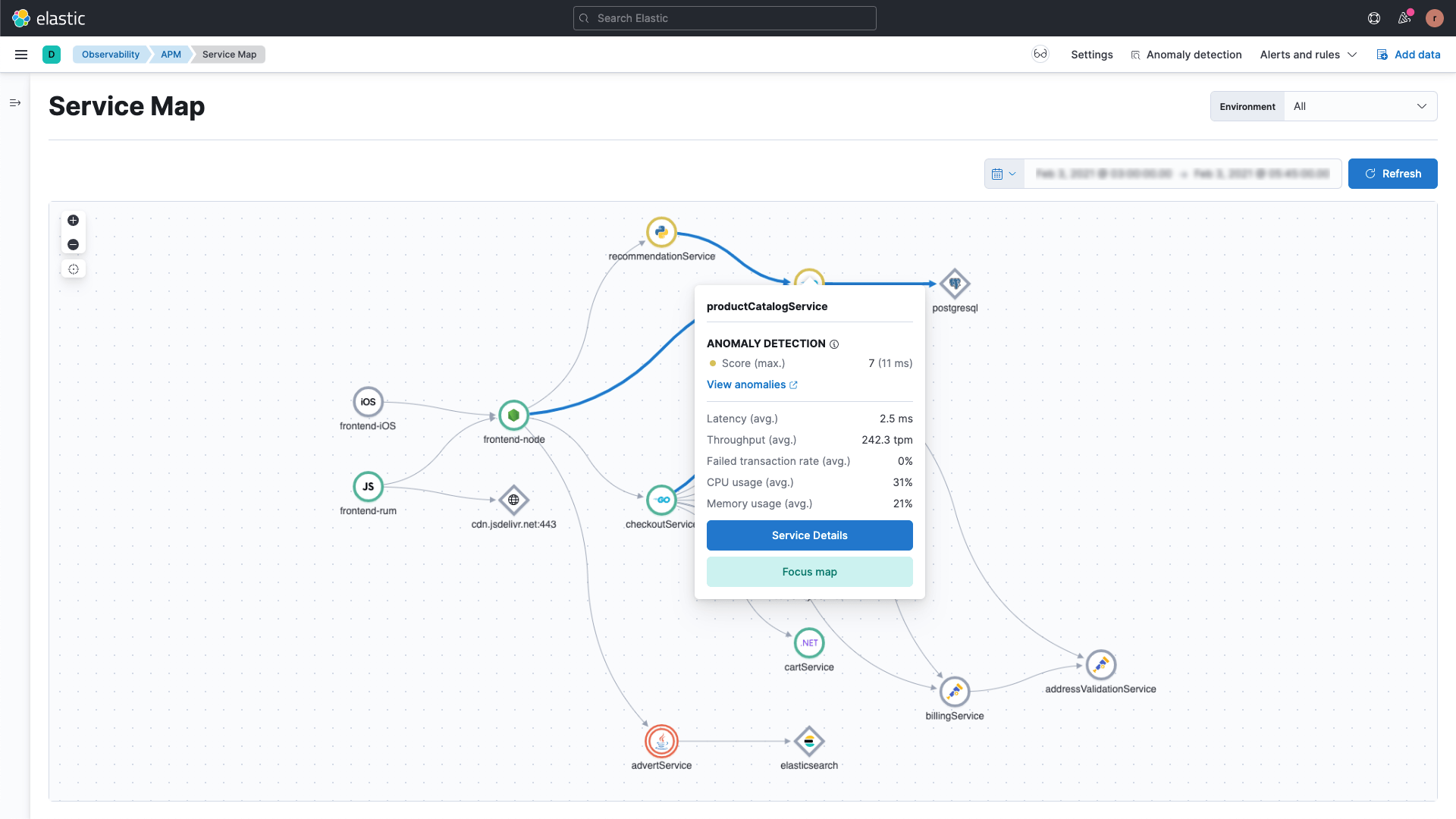

Beobachten und schützen

Sicherheit und Beobachtbarkeit in der Cloud sind entscheidend für den Geschäftsbetrieb. Behalten Sie den Überblick über Cloud-Verfügbarkeit, Anwendungsleistung, Metriken und Traces, während Sie Ihre Workloads schützen und deren Compliance überwachen.

Erfassen und speichern Sie die Daten und nutzen Sie diese dann auf viele verschiedene Arten. Integrieren Sie Sicherheit und Beobachtbarkeit in einer einzigen Plattform, um Deployment, Training und Betrieb zu vereinfachen. Vereinfachen Sie Workflows, um den Cloud-Betrieb zu optimieren und den ROI zu erhöhen.

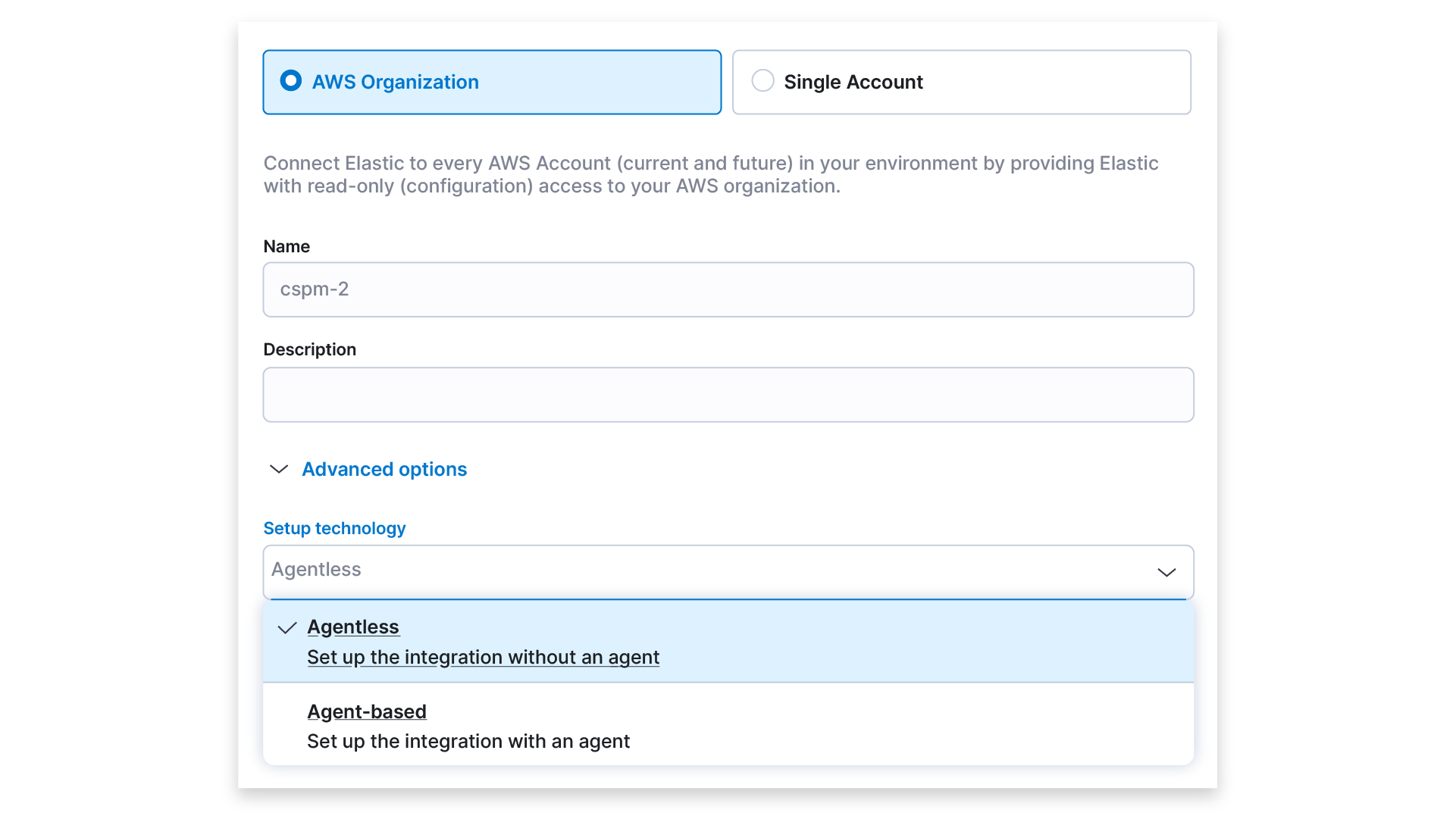

Sichern Sie Ihre Cloud mit oder ohne einen Agenten

Mit Elastic Security haben Sie die Wahl. Setzen Sie einen leichtgewichtigen Agenten ein, um Workloads umfassend zu schützen, oder nutzen Sie die reibungslose, agentenlose Überwachung für sofortige Transparenz und Compliance. So oder so profitieren Sie von leistungsstarker Erkennung und Abwehr von Bedrohungen – ganz gleich, wofür Sie sich entscheiden.

Häufig gestellte Fragen

Was ist Cloud Security von Elastic?

Was ist Cloud Security von Elastic?

Cloud Security von Elastic ist eine Cloud-Security-Lösung, die Sichtbarkeit, cloudspezifische Erkennungsregeln, Untersuchungstools und Funktionen für eine schnelle Reaktion bietet, die Cloud-Umgebungen umfassend und ganzheitlich schützen. Sie liefert kontinuierliche Einblicke in die Sicherheitsposition und Laufzeitschutz für Workloads und Container, die Ihr Team in die Lage versetzen, Bedrohungen zu priorisieren, die auf umfassendem Kontext aus mehreren Datenquellen basieren. Schützen, Untersuchen und Abwehren – alles in einer einzigen einheitlichen Ansicht in Ihrer SIEM-Lösung.

Welche Schutzoptionen bietet Elastic Security für Cloud-Umgebungen?

Welche Schutzoptionen bietet Elastic Security für Cloud-Umgebungen?

Elastic Security bietet zwei umfassende Optionen an, um Ihren Anforderungen zu entsprechen:

Erweiterter Schutz: Integrieren Sie Elastic Security nahtlos in Ihre aktuellen Cloud-Sicherheitstools - keine Herstellerbindung. Verbessern Sie die Sichtbarkeit und reagieren Sie mit zusätzlichem Kontext schnell auf Bedrohungen. Maximieren Sie Ihre bestehenden Sicherheitsinvestitionen.

Nativer Schutz: Vereinfachen Sie die Sicherheit mit integrierten Funktionen für umfassenden Cloud-Schutz ohne zusätzliche Kosten. Genießen Sie nahtlose Sicherheit ohne komplexe Setups. Erkennen Sie Bedrohungen und wehren Sie sie mit verwertbaren Erkenntnissen schnell ab. Konzentrieren Sie sich auf Ihre Cloud, nicht auf Ihren Security Stack.

Was sind die Vorteile von Cloud Security von Elastic?

Was sind die Vorteile von Cloud Security von Elastic?

Cloud Security von Elastic ist eine umfassende Lösung, die zum Schutz Ihrer Cloud-Workloads vor Bedrohungen und Schwachstellen beiträgt. Mit unserer leistungsstarken Cloud-Security-Lösung können Sie:

- Ihre Cloud-Umgebung mit Einblicken in Echtzeit und Alerts überwachen

- Angriffe durch automatisierte Analyse und Schwachstellenbehebung erkennen und abwehren

- Verstöße durch fortgeschrittene Bedrohungsvermeidung und Endpunktschutz verhindern

- Ihre Cloud-Daten mit Verschlüsselung, Backup und Wiederherstellung sichern

Cloud Security von Elastic ist mit großen Cloud-Plattformen wie AWS, Azure und Google Cloud kompatibel und unterstützt Hybrid- und Multi-Cloud-Umgebungen.

Wie hilft Cloud Security von Elastic Unternehmen dabei, ihre Cloud-SecOps zu modernisieren?

Wie hilft Cloud Security von Elastic Unternehmen dabei, ihre Cloud-SecOps zu modernisieren?

Cloud Security von Elastic hilft Unternehmen dabei, ihre Cloud-SecOps zu modernisieren, indem es eine zentrale Plattform für die Erkennung, Untersuchung und Bekämpfung von Bedrohungen bietet. Cloud Security von Elastic nutzt das Potenzial der Elastic-Plattform, einer skalierbaren und flexiblen Datenplattform, die alle Arten von Daten aus allen Quellen erfassen, analysieren und visualisieren kann. Mit Cloud Security von Elastic erhalten Sicherheitsteams Einsicht in ihre Cloud-Umgebungen, können Angriffe erkennen und verhindern sowie Workflows automatisieren, um schnellere und effizientere Reaktionen zu ermöglichen.

Wie fange ich damit an, Cloud Security von Elastic zu verwenden?

Wie fange ich damit an, Cloud Security von Elastic zu verwenden?

Starten Sie Ihre kostenlose Testversion noch heute! Unsere umfassende Anleitung zum Einstieg führt Sie Schritt für Schritt durch den Vorgang.

Was ist der Unterschied zwischen agentenloser und agentenbasierter Integration für die Cloud-Sicherheit und wann sollten beide Ansätze verwendet werden?

Was ist der Unterschied zwischen agentenloser und agentenbasierter Integration für die Cloud-Sicherheit und wann sollten beide Ansätze verwendet werden?

Die agentenlose Integration von Elastic Security ermöglicht eine schnelle, unkomplizierte Einrichtung ohne Softwareinstallation und ist ideal, um in Ihren Cloud-Umgebungen Transparenz zu schaffen und die Einhaltung von Vorschriften sicherzustellen. Zur erweiterten Überwachung und Kontrolle unterstützt Elastic auch die agentenbasierte Integration und verbessert so die Bedrohungserkennung und Reaktionsmöglichkeiten.