AI 智能体的强大与否,很大程度上取决于其返回的交互界面。如果仅以纯文本形式输出,仪表板、告警列表、调查图谱或分布式追踪等原本直观、可交互的内容将变得索然无味。对话不应仅仅局限于一问一答;否则,一旦任务复杂度增加,您就不得不切换到其他标签页、产品或身份验证环境。

MCP 应用改变了答案的呈现形态。工具现在可以在返回文本摘要的同时提供交互式 UI,而宿主端(如 Claude Desktop、Claude.ai、VS Code Copilot、Cursor)则会直接在对话中进行内联渲染。模型利用保留的精炼文本进行逻辑推理。用户在聊天窗口旁就能获得一个实时可交互的界面。

三个特性让这种集成方式区别于“返回 URL 的 webhook”:

- 上下文保留。UI 就在对话中。无需切换标签页,无需切换上下文。

- 双向数据流。UI 可以调用 MCP 服务器上的工具以获取最新数据,宿主端也能将智能体的新结果推送回 UI,无需额外的 API 层或复杂的身份验证基础设施。

- 沙盒化的信任边界。MCP 应用在由宿主管控的 iframe 中运行。它们无法访问父页面、读取 Cookie,也无法逸出其容器。

安全运营依托于告警分类、调查图谱和 Attack Discovery,AI 智能体可将数百条告警关联为少数几条攻击链。可观测性意味着分布式链路追踪和时间序列下钻。在 Kibana 中构建意味着采用网格化的仪表板布局。如果将这些内容平铺成文字,就会失去其有用之处。我们为这三个平台都构建了 MCP 应用,并将它们一起开源,这样同一个对话就可以从分类队列转移到依赖关系图,再到实时仪表板,而无需离开聊天界面。

三个参考应用中的每一个都是一个为多个交互视图提供服务的 MCP 服务器,而不是一组独立的产品。仅安全应用就提供六个仪表板,它们共享同一个服务器框架、同一个工具可见性模型和同一个宿主桥接层。这种模式虽然轻量,但其提供的交互面正是价值倍增之处。

Elastic Security MCP 应用

为什么这对 SOC 很重要

当智能体告诉 SOC 分析师“主机 host-314 上有 47 条告警,这是摘要”时,它实际上并未开始实质性工作。它只是指出了工作的起点。真正的工作发生在告警列表、进程树、调查图谱和案例记录中。您无法仅凭一段文本就完成这些实际工作。

安全 MCP 应用程序返回了工作流本身。分析师提示代理,代理在聊天中返回了一个交互式仪表板,分析师可以在其中深入查看警报、运行威胁搜寻、关联攻击链并打开案例,所有这些操作都不会丢失对话的线索。由于所有发现、查询和案例都会回写到 Elasticsearch,同样的调查会在 Kibana 中等待,分析师可以在对话结束后接着处理。

六个交互式仪表板

Elastic Security MCP 应用提供了六个交互式组件,分别对应 SOC 的核心工作流。每个都是一个 React UI,当代理调用相应工具时,会在对话中以内联方式渲染:

| 工具 | 功能说明 | 交互式 UI |

|---|---|---|

| 告警分类 | 获取、筛选和分类安全警报 | 严重程度分组、AI 判定卡、进程树、网络事件 |

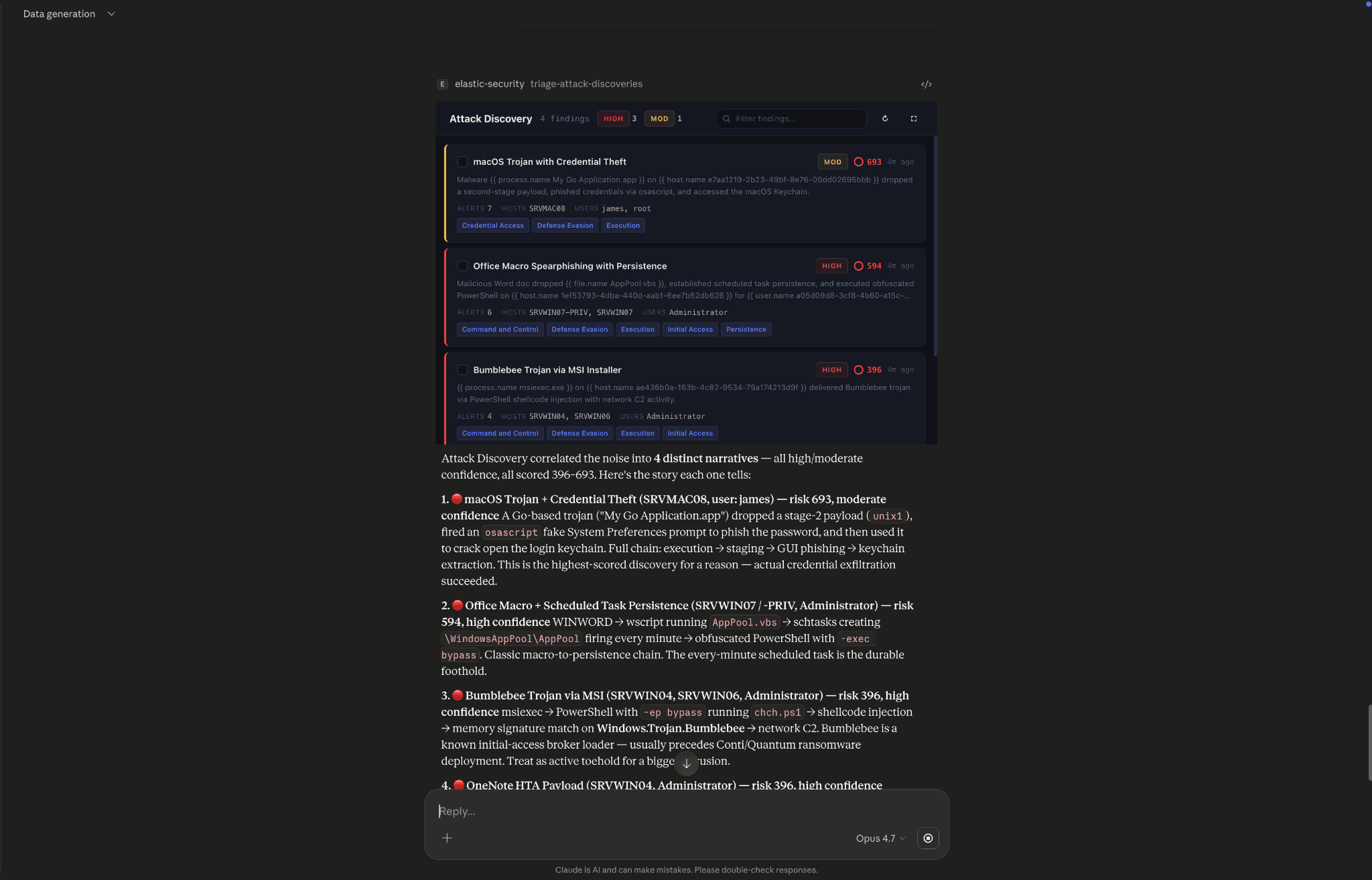

| Attack Discovery | 基于 AI 关联的攻击链分析,支持按需生成 | 攻击叙事卡片,包含置信度评分、实体风险,MITRE 映射 |

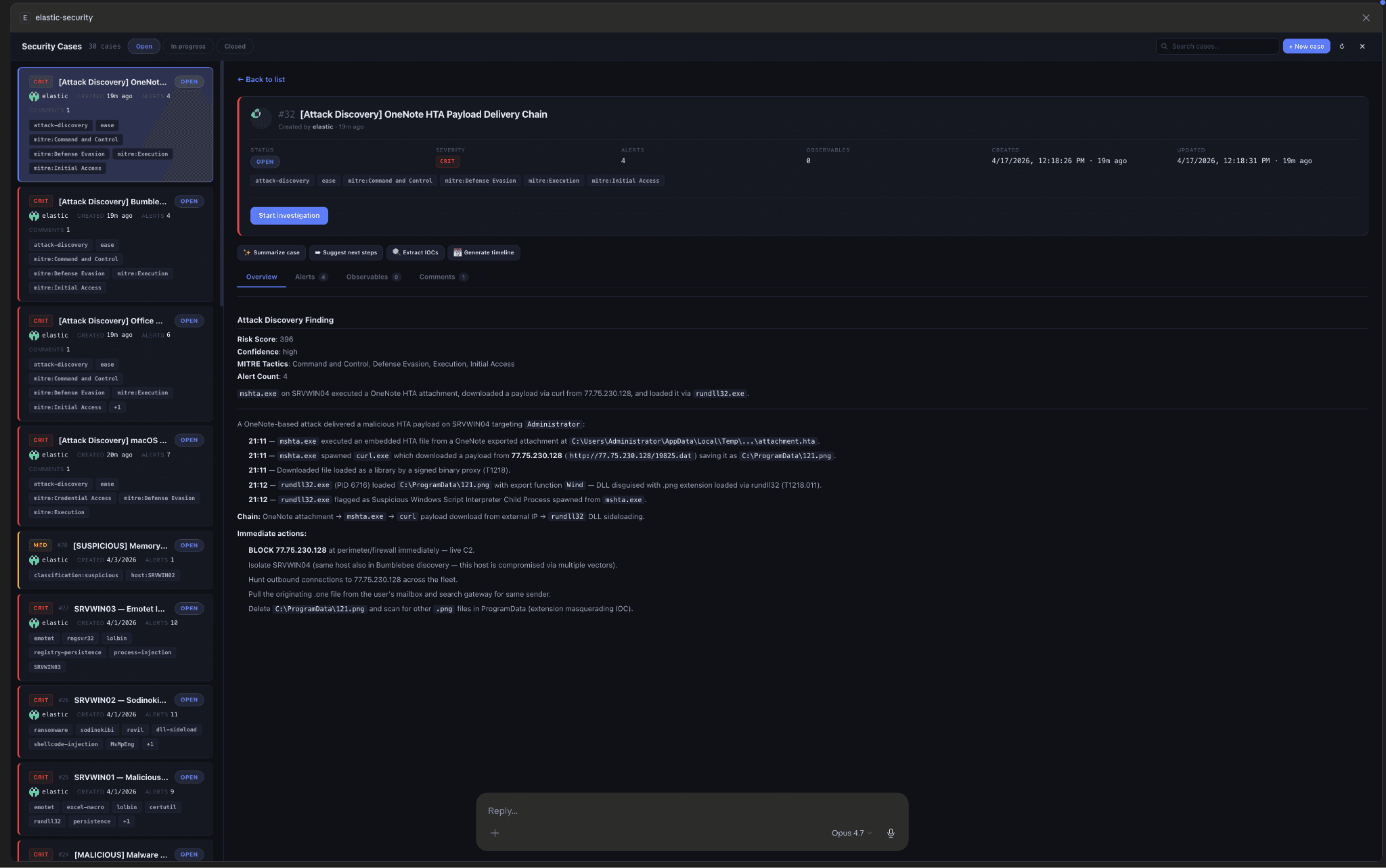

| 案例管理 | 创建、搜索和管理调查案例 | 包含告警、可观测对象、评论选项卡和 AI 操作的案例列表 |

| 检测规则 | 浏览、调优和管理检测规则 | 带 KQL 搜索、查询验证和噪声规则分析的规则浏览器 |

| 威胁搜寻 | 支持实体调查的 ES|QL 工作台 | 查询编辑器、可点击实体和调查图表 |

| 样例数据 | 针对常见攻击场景生成 ECS 安全事件。 | 带有四条预设攻击链的场景选择器 |

每个工具都会返回一个紧凑的文本摘要,供模型进行推理,同时分析人员可以在交互式 UI 上操作。UI 还可以通过 MCP 主机桥在幕后获取最新数据。完整的工具模型和桥接 API 位于 代码库的架构文档。

该应用还随附 Claude Desktop 技能,以及 SKILL.md 文件,用于指导代理何时以及如何使用各个工具。从最新版本下载预构建的技能 zip 压缩包。

从告警到案例

四项技能覆盖了 SOC 的核心工作流。每个技能都会接收一个提示,调用一个工具,并返回一个交互式仪表板,以及供模型推理的文本摘要。分析师的一天通常从告警队列开始。

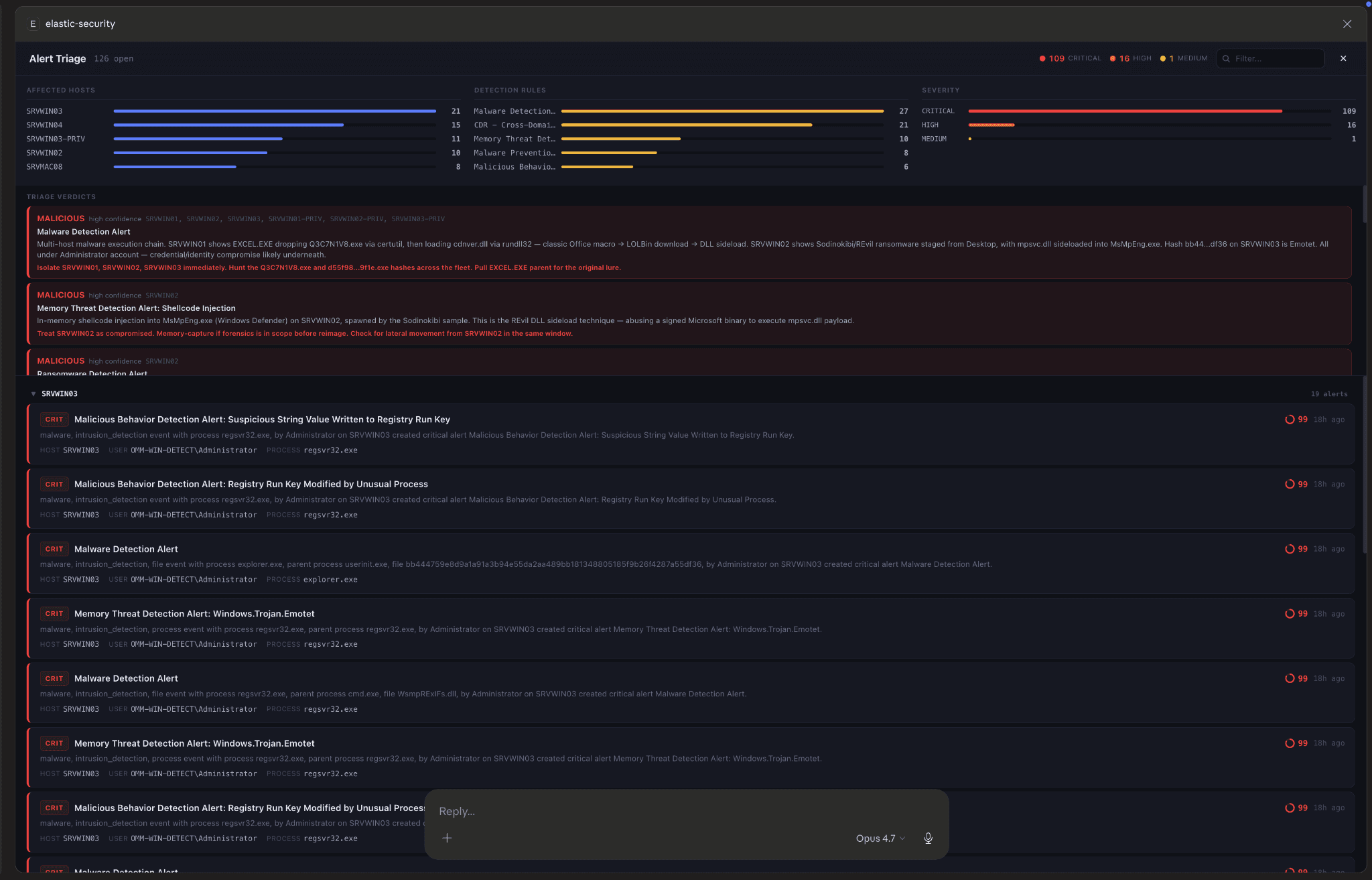

对告警进行分类。让代理按主机、规则、用户或时间窗口进行分类。Alert Triage 技能会返回一个 AI 判定仪表板,位于原始警报列表上方。每个检测规则都有一个判定,将该规则的活动分类为良性、可疑或恶意,并附有置信度分数和推荐操作。点击任意警报即可打开包含进程树、网络事件、相关警报和 MITRE ATT&CK 标签的详细视图。无需在 AI 会话与 Kibana 告警仪表板之间反复来回,一切操作都在对话中实时完成。

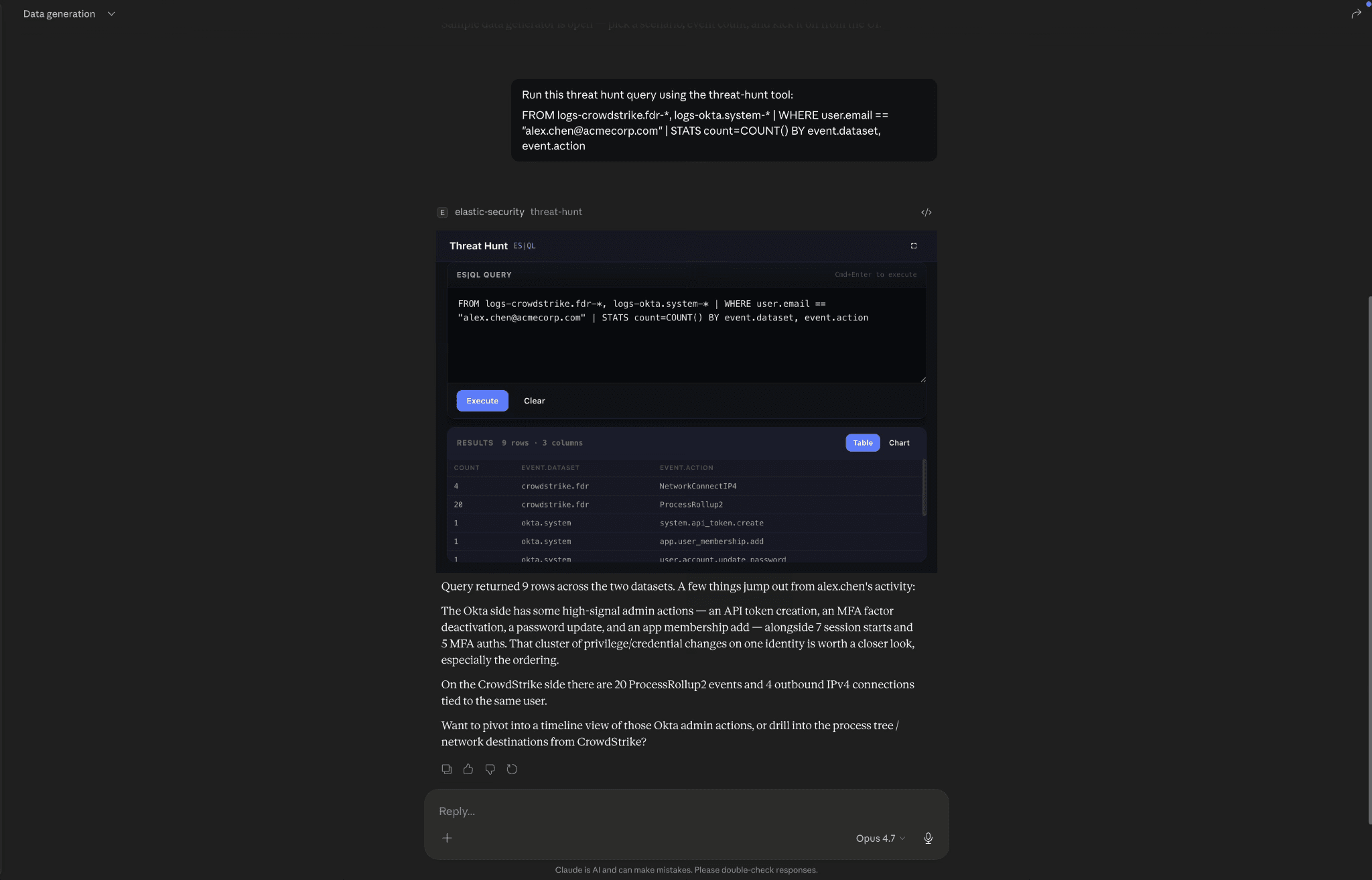

开展威胁搜寻。让代理在您的索引中执行威胁搜寻。Threat Hunt 技能会返回一个 ES|QL 工作台,该工作台预先填充并自动执行了查询,结果中的每个实体均可点击进行深入查看。模型在表格下方写了一个简短的读数:哪些地方异常、哪些内容彼此关联、哪些值得进一步查看。然后,它会给出下一步切入点:要么更深入地研究威胁,要么在 MCP 应用中开始一项新技能,以补充迄今为止所做的工作。与之完美契合的是启动 Attack Discovery,从而为您已深入探究的告警和目前搜寻到的威胁收集更多上下文信息。

运行 Attack Discovery。Attack Discovery 技能会触发 Attack Discovery API,并返回按优先级排序的发现列表。每个发现都是一组相互关联的警报,这些警报会被串联成一条攻击链,并会在前面优先展示 MITRE 策略、风险评分、置信度标签,以及受影响的主机和用户。智能体的摘要会按相同的排名顺序显示在发现下方,而对话现在已包含采取行动所需的一切:搜寻查询、分类决策、关联的链条,均已为下一步做好准备。

无需离开聊天窗口即可创建案例。批量批准发现项,或让代理为特定告警创建案例。案例管理技能会根据批准的发现项创建一个案例(附带源告警,继承自攻击链的 MITRE 策略),并以内联方式渲染实时案例列表。点击案例以查看其详细视图,其中包含一行 AI 操作按钮:总结案例、建议下一步、提取 IOC 和生成时间线。每个按钮都会将一个结构化的提示放回聊天中,这样代理就能获取案例上下文,无需重新说明上下文。代理的摘要位于案例列表下方,涵盖了完整的事件响应队列,包括刚创建的案例和仍需处理的早期发现。

本演练中的每一步都运行相同的循环:收到提示后,技能接收提示,工具返回一个简洁的文本摘要供模型进行推理,同时返回一个交互式用户界面(UI)供分析师操作。形成端到端的 SOC 流程——搜寻、分类、关联、创建案例,并推动下一步。模型会在每一步中保留会话上下文。单独调用其中任何一个,它仍然是完整的仪表板,指向您指定的数据切片。无论哪种方式,工作都会在对话中积累;没有标签切换,没有复制粘贴,没有交接。

另外两项技能补全了这个应用:检测规则浏览器,用于调整噪声较高的规则;样本数据生成器,用于在新集群上生成逼真的 ECS 事件。后续文章将深入探讨全部六个方面:调查图谱、攻击流程画布和端到端演练。

“Elastic Security 的 MCP 应用弥合了自动检测和手动搜索之间的差距。”通过将安全数据直接导入 Claude Desktop 的单一接口,我们在不到一小时内发现了“无声”威胁,这些风险不会触发标准警报,但需要立即采取行动。对于我们的分析师来说,这是一个力量倍增器。”Mandy Andress:Elastic 首席信息安全官(CISO)。

运作方式

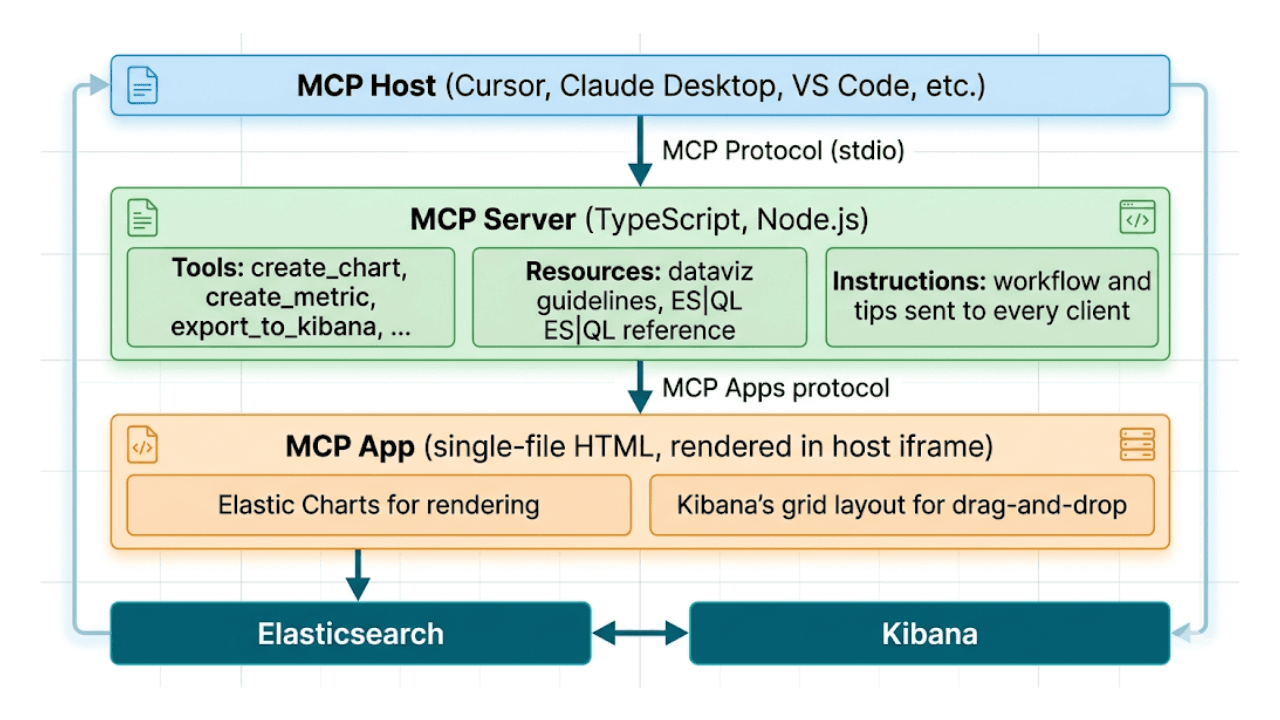

每个 MCP 应用都是一个小型 Node.js 服务器,其工具会返回供模型推理的精炼文本摘要,以及由宿主内联渲染的 React UI。由于它是基于开放的 MCP 应用程序规范构建的,因此同一服务器可在任何兼容主机上运行——有关完整设计,请参阅软件仓库的架构文档。

试用

需要启用 Security 的 Elasticsearch 9.x,以及用于案例、规则和攻击发现的 Kibana。最快的方式是使用最新版本中的一键式 .mcpb 安装包——在 Claude Desktop 中双击它,系统会提示您输入 Elasticsearch URL 和 API 密钥。Cursor、VS Code、Claude Code、Claude.ai 和从源代码构建的设置指南都在软件仓库中。

Elastic Search MCP 应用程序:通过对话构建的仪表板

Kibana 用户都深知创建仪表板的繁琐:必须停下工作,打开 Kibana,选择索引、字段和可视化效果,最后再调整保存。一个图表还没显示出来,就已经经历了五次上下文切换。

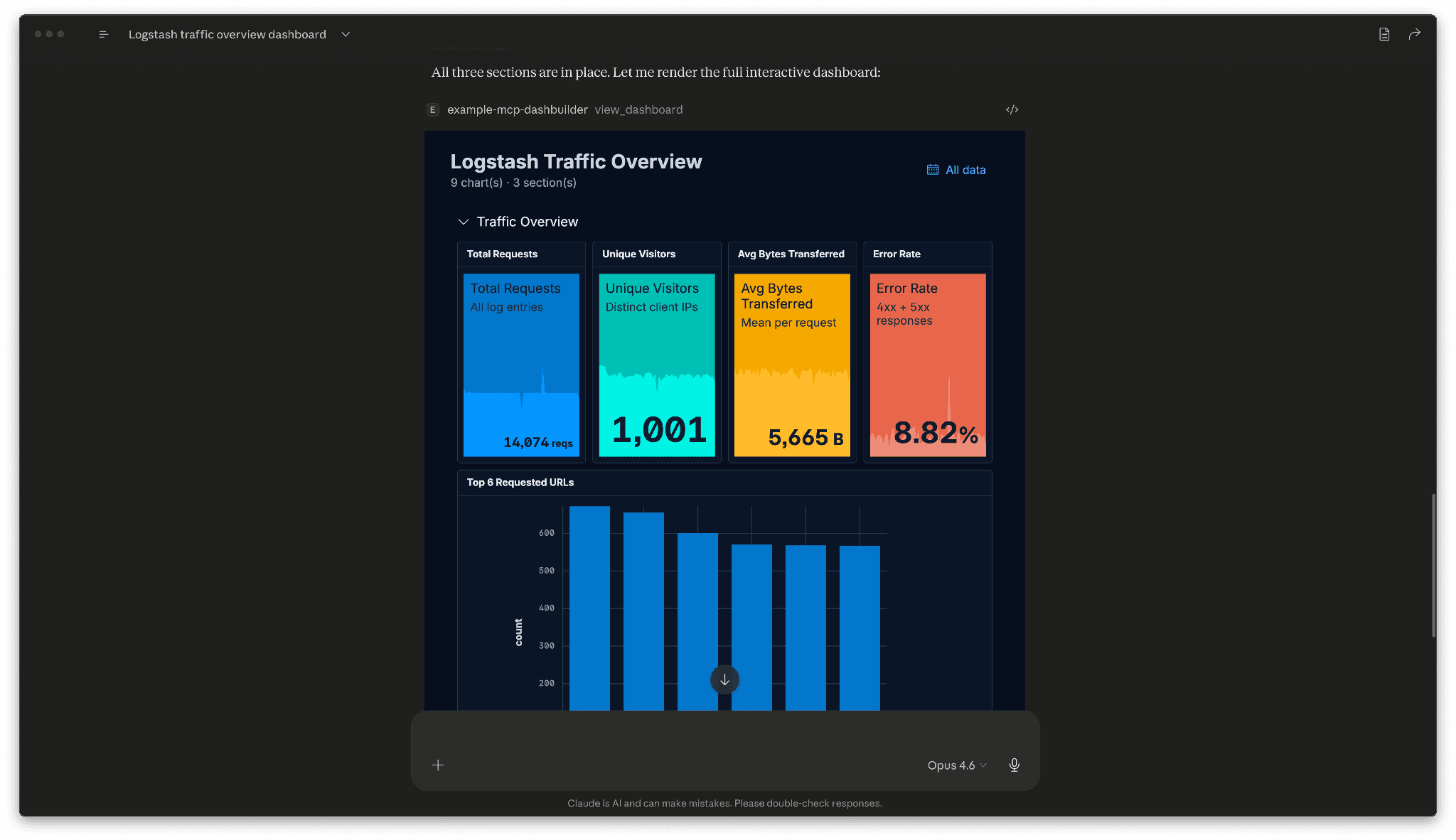

新的 example-mcp-dashbuilder 参考应用将其简化为一个提示。要求代理“为我构建一个包含收入指标、订单趋势和类别细分的仪表板”,而且仪表板会在对话中返回,无需切换标签。

在该提示后,代理通过 ES|QL 探索您的 Elasticsearch 数据,并选择与数据相匹配的图表类型:用于比较的条形图、用于趋势的折线图、用于 KPI 的指标卡,以及用于二维模式的热力图。它在 Kibana 的 48 列网格上布置面板,使用 Elastic UI Borealis 主题,结果是完全交互式的:您可以直接在聊天中拖动、调整大小和将面板分组到可折叠的部分中。当仪表板看起来合适时,只需一次工具调用即可将其导出到 Kibana,同时保留 ES|QL 查询和自定义颜色。您还可以将现有的 Kibana 仪表板导入到聊天中,以便进行 AI 辅助编辑。

其原理与 Security 应用相同:当产物本身就是产品时,在对话中直接返回它,就能打通从描述需求到看到结果之间的闭环。

在底层,它遵循相同的 MCP 应用模式。Node.js 服务器注册一个面向模型的 view_dashboard 工具,以及一组仅供应用内部调用、由 UI 直接调用的工具(数据获取、布局持久性、时间字段检测、导出/导入)。仪表板视图本身是一个单一的独立 HTML 文件,与 vite-plugin-singlefile 捆绑在一起,并作为 MCP 应用资源提供。开发者复刻(fork)该代码库后,会获得与 Security 应用中相同的服务器 shell 和主机桥,但面向不同的任务场景。example-mcp-dashbuilder README 文件包含了完整的架构和图表类型参考。

Elastic Observability MCP 应用

第三个参考应用 Elastic Observability MCP 应用则是针对 SRE 场景解决这一“交互形态”问题的对应版本。当生产环境中出现故障时,值班工程师需要的答案不是一张图表,而是由 K8s 指标、APM 拓扑、ML 异常、风险评估等信息拼接而成的诊断。答案的形式是一个因果故事:什么失败了,为什么,什么取决于它,以及下一步该怎么做。

六种支持可观测调查工作流的工具

| 工具 | 依赖关系 | 它的功能是什么 |

|---|---|---|

| 观测 | 通用 | 瞬时 ES|QL + ML 异常访问原语——执行一次查询、实时采样指标,或一直等待直到阈值触发或异常出现。 |

| 管理警报 | 通用 | 创建、列出、获取和删除 Kibana 自定义阈值告警规则。省略 Kibana URL 以运行为只读模式。 |

| ML 异常 | ML 作业 | 查询 ML 异常记录,并打开内联的异常说明视图。 |

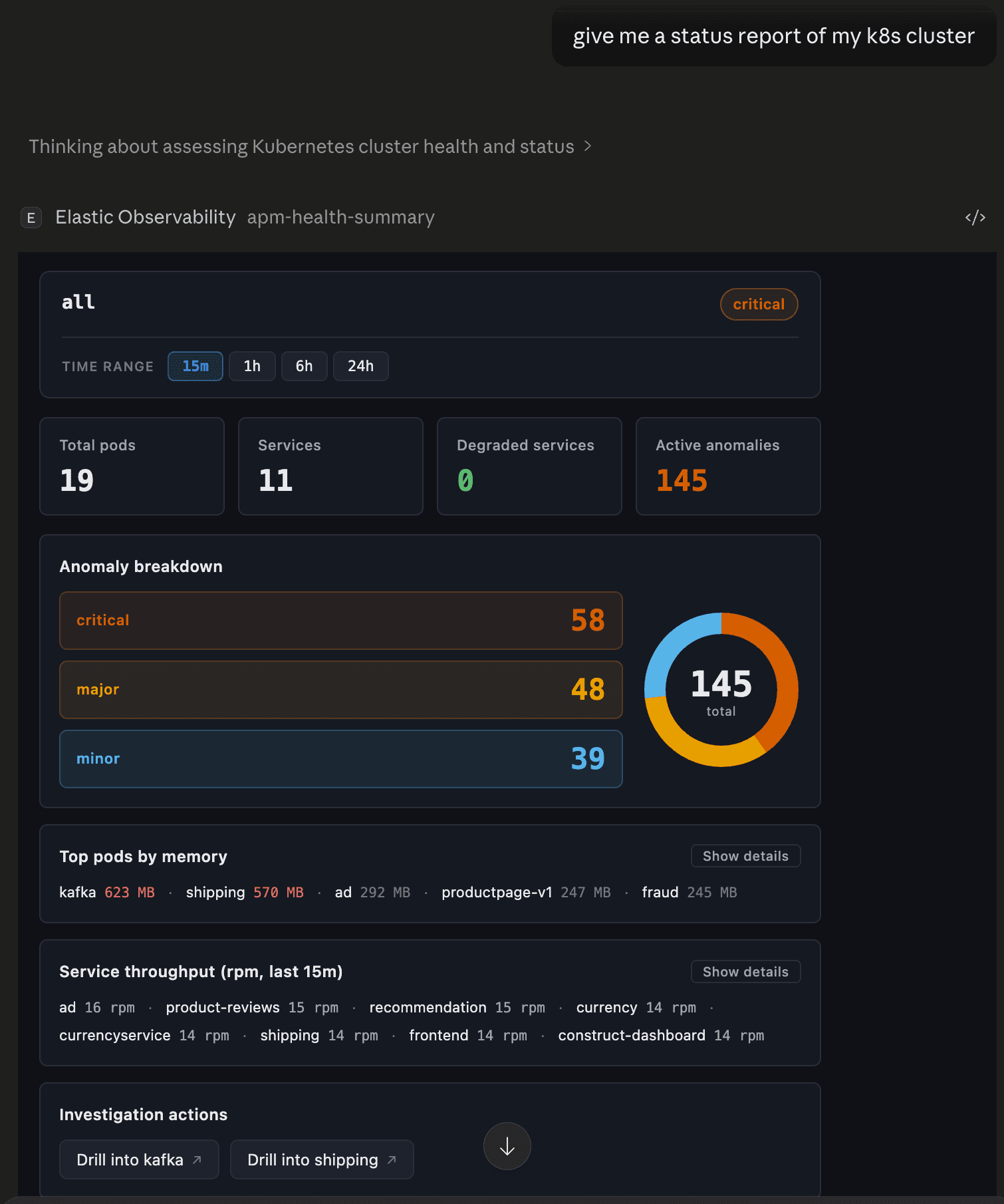

| apm-health-summary | Elastic APM | 基于 APM 遥测的集群级健康汇总;在可用时还会纳入 K8s 和 ML 上下文的各层信息。 |

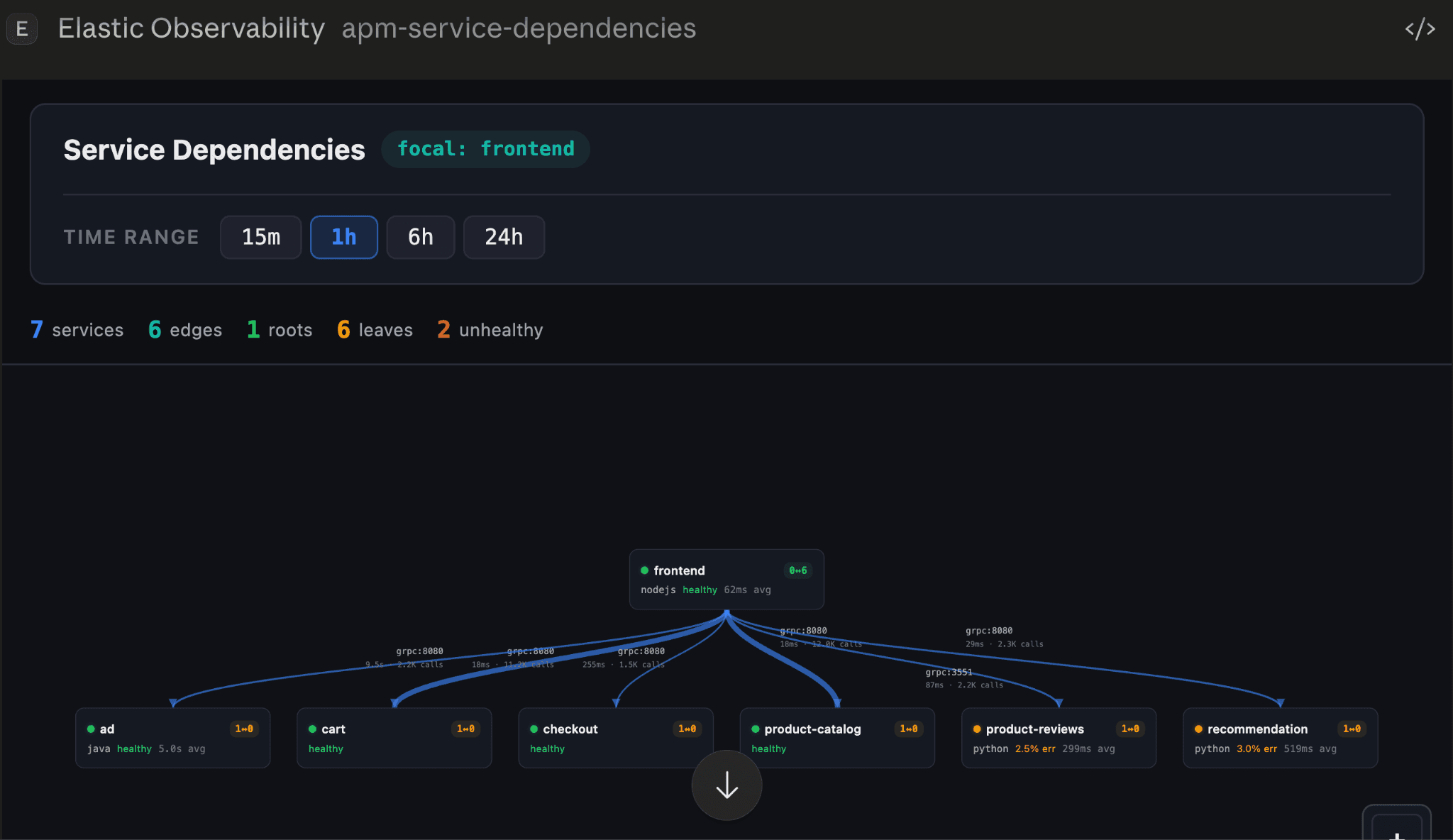

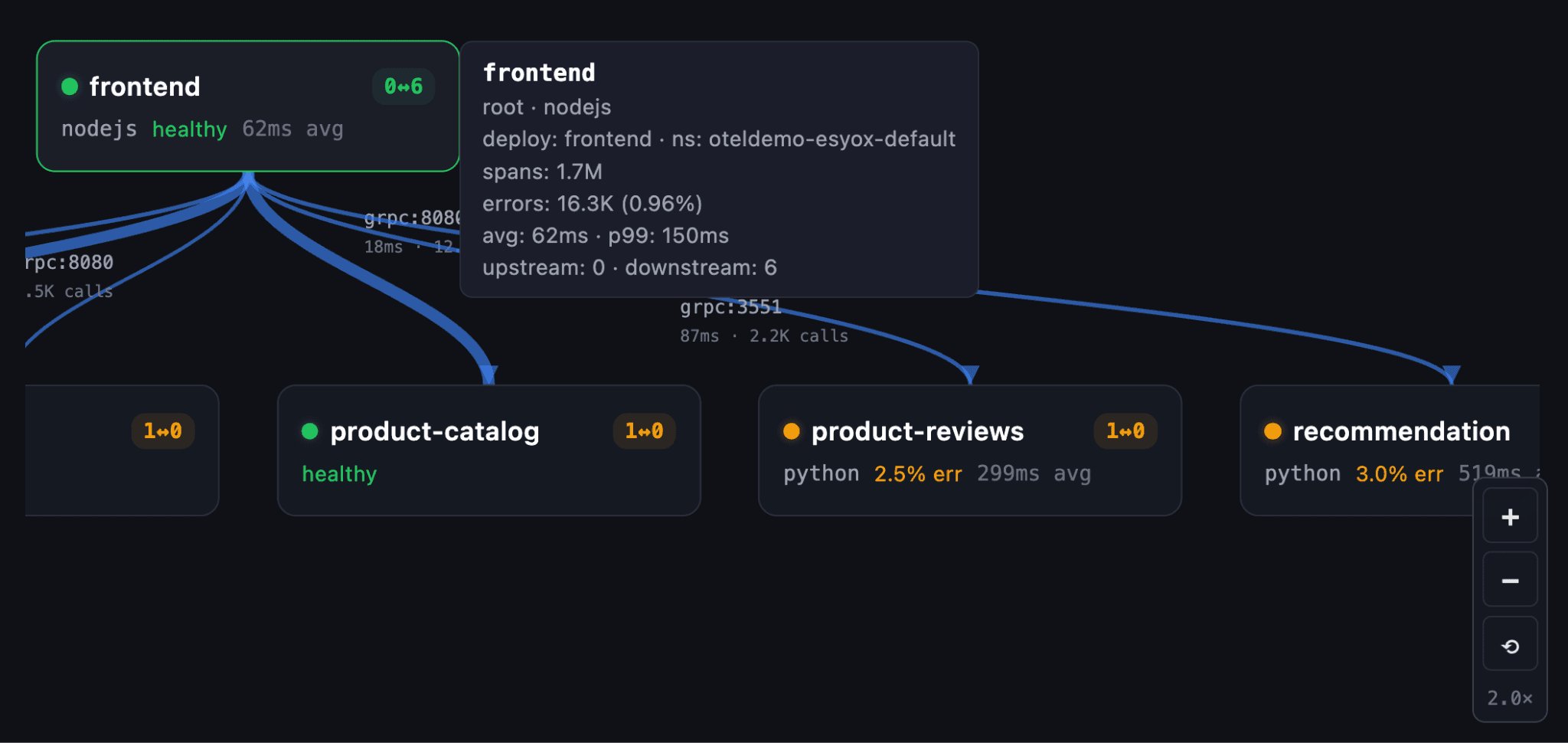

| apm-service-dependencies | Elastic APM | 服务依赖图——上游/下游、协议、调用量。 |

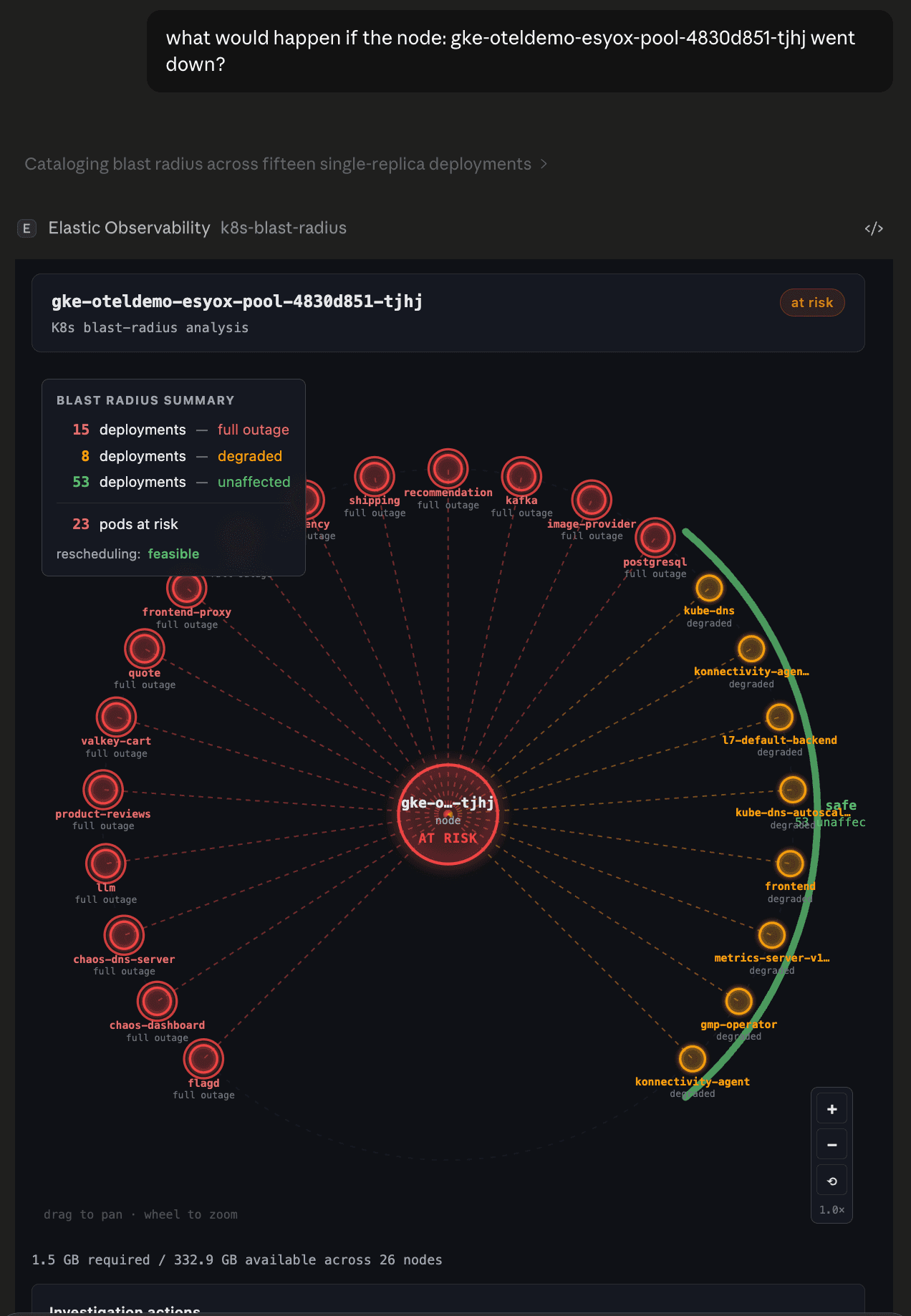

| k8s-blast-radius | Kubernetes 指标 | 节点故障影响——完全中断、性能降级、不受影响、重调度可行性。 |

集群健康状况汇总

询问“哪里出故障了?”或“给我一份状态报告”,即可一目了然地掌握全局:包括整体健康状态标识、性能下降的服务及其原因、内存占用最高的 pod、异常严重程度分解,以及服务吞吐量——全部在一个内联视图中。这是当您感觉有些不对劲,但又不知道该从哪里入手的时候的起点。视图会根据您的部署支持的内容进行调整。APM 为您提供服务运行状况。Kubernetes 指标添加了 pod 和 Node 上下文。ML 作业也会将异常纳入其中。

服务依赖关系图表

问“哪些服务会调用 checkout?”或者“显示拓扑结构”并获取分层依赖图表——上游调用者、下游依赖项、协议、每条边的调用量和延迟。让我们让 Claude “给我看看前端的服务依赖关系”:

缩放、平移和悬停以获取理解复杂服务关系所需的所有详细信息:

利用影响半径评估风险

询问“如果我的 k8s Node 宕机会发生什么?”并获取一个辐射状影响图:目标 Node 位于中心,完全中断的部署用红色表示,性能下降的用琥珀色表示,未受影响的用灰色表示。浮动摘要卡显示有风险的 pod 和重新调度的可行性。单副本部署被标记为单点故障。

观测

代理访问 Elastic 的主要方式——一个工具,三种模式,满足三种不同需求。说“CPU 当前情况如何?”,它会运行一次 ES|QL 查询并返回一个表。说“显示我接下来 60 秒的前端延迟”,它会实时采样该指标,并原地更新图表。说“当内存降到 80MB 以下时告诉我”或“在接下来 10 分钟内留意任何异常”,它会一直等待,直到条件触发或时间窗口结束。视图可根据模式进行调整:用于单次查询的结果表、用于采样和阈值条件的带当前/峰值/基线统计数据的实时趋势图,以及用于异常模式的按严重程度评分的触发卡。

运作方式

与 Security 和 Search 应用相同的 MCP 应用模式:一个 Node.js 服务器,六个面向模型的工具,对应六个单文件视图资源。工具按部署后端(通用、APM 依赖、K8s 依赖、ML 依赖)进行分组,因此代理和用户都可以提前知道哪些工具适用于特定部署,而不是在调用时发现功能缺口。MCP 应用还包含一个示例的 Agent Builder 工作流:k8s-crashloop-investigation-otel 可以在 Kubernetes 告警触发时启动,并在您打开任何仪表板前返回结构化的根因摘要。

代理化技术栈,交互式

关于此模式的三个属性值得直接说明。首先,工具结果不再是工作的终点,而是工作的起点:对话返回的是您可以采取行动的接口,而不是您必须采取行动的摘要。其次,同一个智能体、同一个模型上下文和同一个对话线程,现在可以在 Security、Search 和 Observability 界面之间顺畅切换,而无需离开对话。第三,这之所以可行,是因为 Elasticsearch 和 Kibana 已经公开了 API。MCP 应用程序是我们已提供的产品功能之上的一个轻量级的交互层。

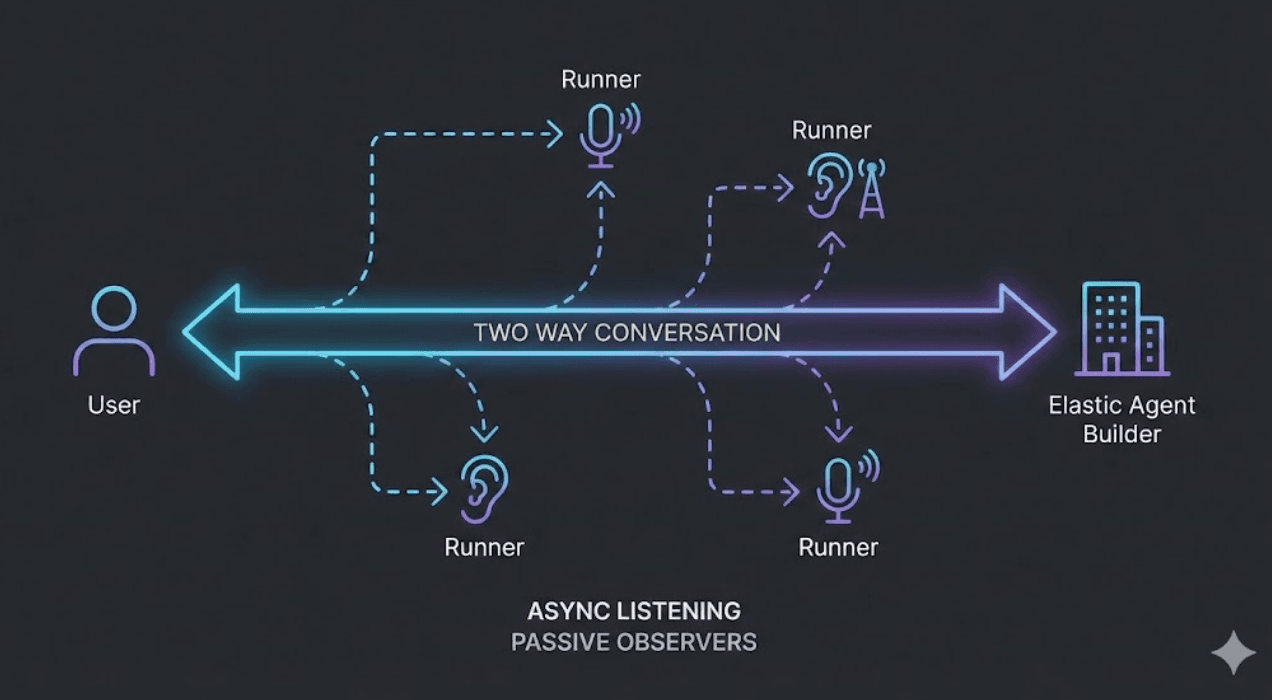

Attack Discovery 已经为该应用内的关联发现视图提供支持。在堆栈内部,同样的代理模式进一步延伸:Elastic 工作流自动执行确定性步骤(丰富实体、创建案例、隔离主机),而 Agent Builder 则对数据进行推理并调用这些工作流作为工具。MCP 应用将同一套安全界面引入外部对话;工作流和 Agent Builder 则在技术栈内部对其进行扩展。不同的入口点,底层是相同的 Elastic API。

试用:

还没有 Elasticsearch 集群吗?开始免费试用 Elastic Cloud。如需进一步了解安全应用背后的构建模块,请参阅相关 Security Labs 文章:Elastic 工作流和 Agent Builder、Agent 技能,以及攻击发现。