La qualité des agents d’IA dépend directement des interfaces qu’ils restituent Un résultat limité au texte appauvrit tout ce qui est naturellement visuel ou interactif : un tableau de bord, une liste d’alertes, un graphe d’investigation, une trace distribuée. La conversation devient un espace où vous posez des questions et où l’agent répond. Mais dès que les tâches se complexifient, vous basculez vers un autre onglet, un autre produit, un autre périmètre d’authentification

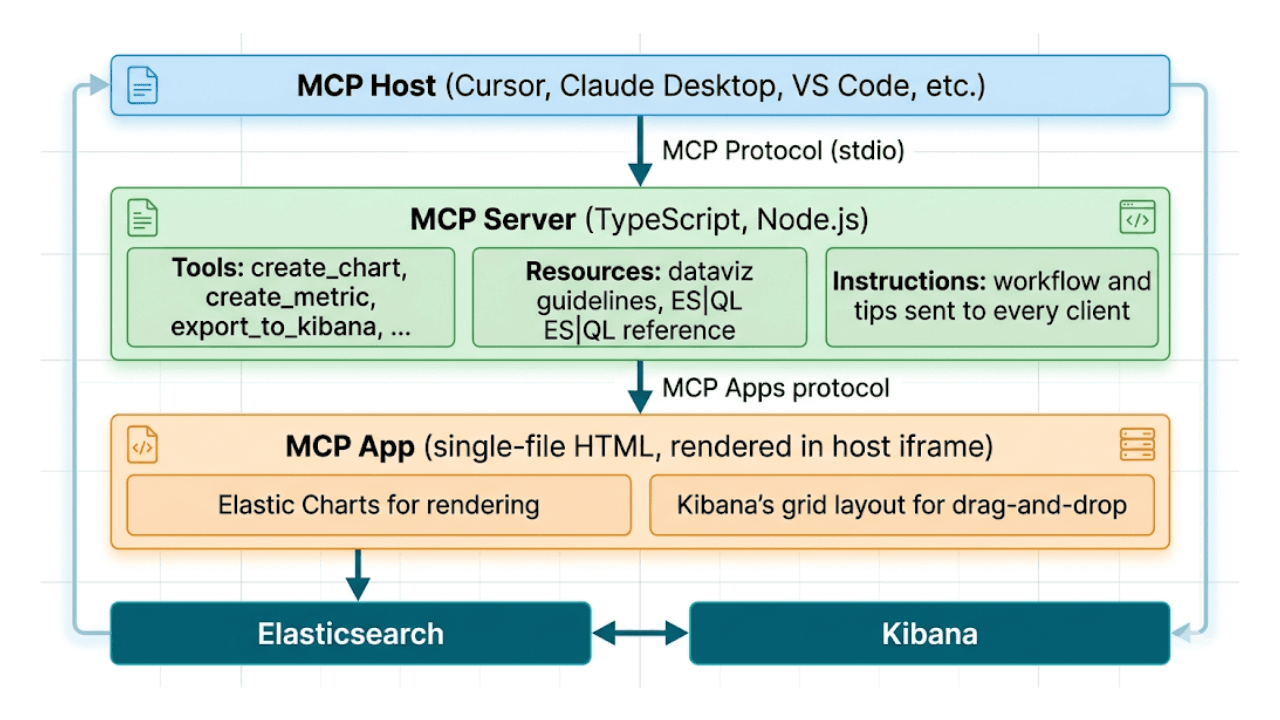

Les applications MCP modifient la forme de cette réponse. Un outil peut désormais renvoyer une interface utilisateur accompagnée de son résumé textuel, et de l’hôte (Claude Desktop, Claude.ai, VS Code Copilot, Cursor) l’affiche directement dans la conversation. Le modèle conserve le texte compact pour l’analyse. L'utilisateur dispose d'une interface interactive et cliquable juste à côté du chat.

Trois caractéristiques distinguent cette approche d’une simple intégration de type « webhook qui renvoie une URL » :

- Préservation du contexte. L'interface utilisateur est intégrée à la conversation. Pas de changement d'onglets, pas de transferts.

- Flux de données bidirectionnel. L'interface utilisateur peut appeler des outils sur le serveur MCP pour obtenir des données actualisées, et l'hôte peut renvoyer de nouveaux résultats de l'agent dans l'interface utilisateur. Aucune couche API séparée ni infrastructure d'authentification.

- Limite de confiance isolée. Les applications MCP fonctionnent dans un iframe contrôlé par l'hôte. Ils ne peuvent pas accéder à la page parent, lire les cookies, ni échapper à leur conteneur.

Les opérations de sécurité reposent sur le triage, les graphes d’investigation et Attack Discovery, où un agent d’IA corrèle des centaines d’alertes pour les regrouper en quelques chaînes d’attaque. Observability repose sur des traces distribuées et des analyses détaillées de séries temporelles. Créer dans Kibana, c’est travailler avec une grille de tableaux de bord. Réduisez tout cela à du texte, et vous perdez ce qui en fait la valeur. Nous avons créé des applications MCP pour les trois domaines et les publions en open source ensemble. Résultat : une même conversation peut passer d’une file de triage à un graphe de dépendances, puis à un tableau de bord en temps réel, sans jamais quitter le chat.

Chacune des trois applications de référence repose sur un serveur MCP unique qui fournit de nombreuses vues interactives, et non un ensemble de produits distincts. À elle seule, l’application de sécurité expose six tableaux de bord reposant sur le même environnement serveur, le même modèle de visibilité des outils et le même pont hôte. Le modèle est minimal ; c’est la surface d’interaction qui crée la valeur.

Application Elastic Security MCP

Pourquoi c’est essentiel pour le SOC

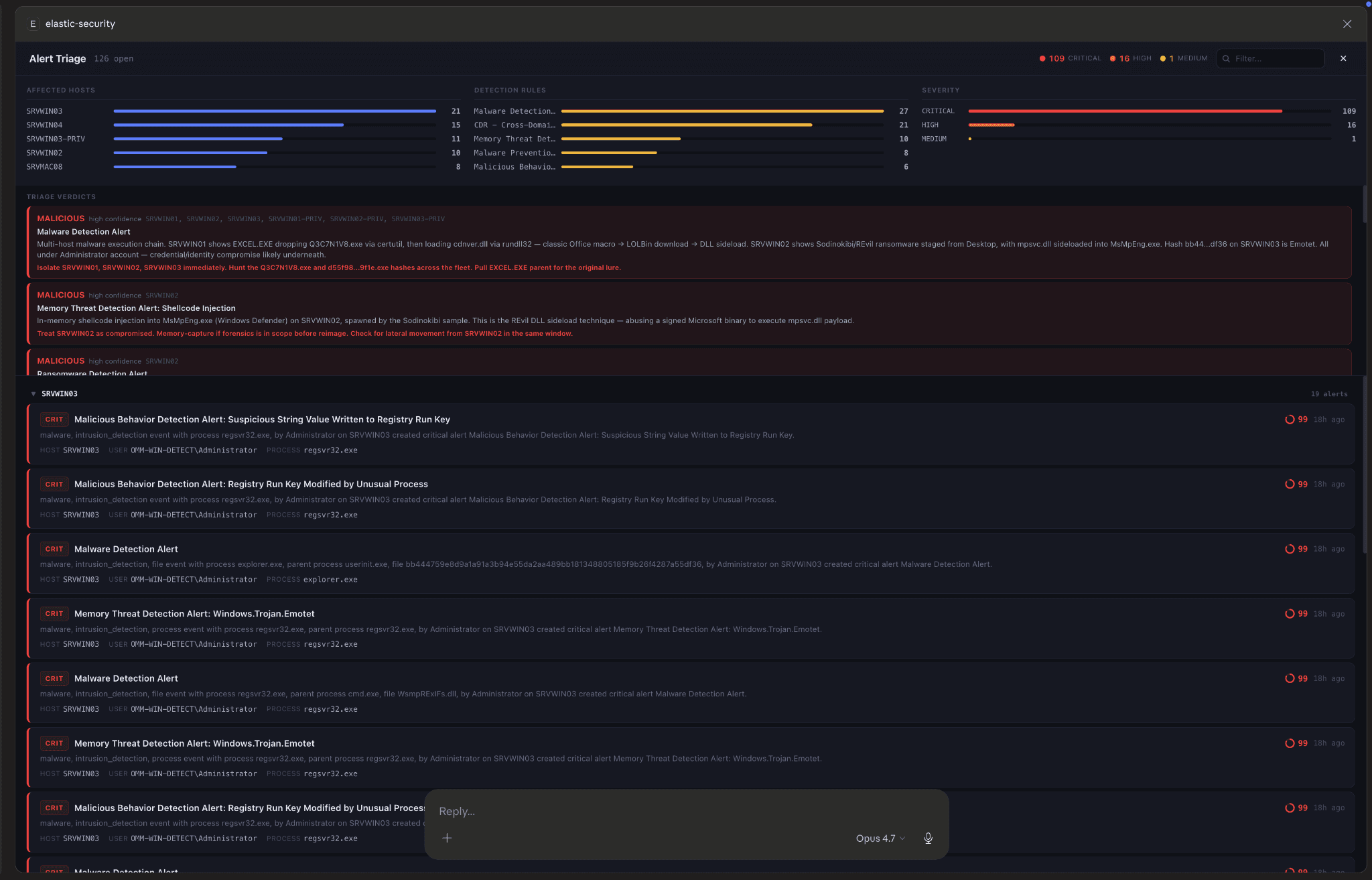

Lorsqu’un agent dit à un analyste SOC : « Il y a 47 alertes sur host-314, voici un résumé », cela n’a rien fait. Il indique simplement où le travail commence. Le travail réel réside dans la liste des alertes, l'arborescence des processus, le graphe d'investigation et le dossier de l'affaire. Vous ne pouvez pas le faire à partir d'un paragraphe de texte.

L’application MCP de sécurité restitue directement le workflow lui-même L'analyste invite l'agent, et l'agent renvoie un tableau de bord interactif dans le chat où l'analyste peut approfondir les alertes, effectuer des exécutions de recherche de menaces, corréler les chaînes d'attaque et ouvrir des dossiers, le tout sans perdre le fil de la conversation. Et comme les résultats, les requêtes et les cas sont tous renvoyés dans Elasticsearch, la même enquête est en cours sur Kibana, où l'analyste pourra répondre une fois la conversation terminée.

Six tableaux de bord interactifs

L'application MCP d'Elastic Security contient six éléments interactifs, un par workflow SOC majeur. Chacun est une interface utilisateur React qui est rendue en ligne lorsque l'agent appelle l'outil correspondant :

| Outil | Ce qu'il fait | Interface utilisateur interactive |

|---|---|---|

| Tri des alertes | Récupérer, filtrer et classer les alertes de sécurité | Groupement par gravité, cartes de verdict IA, arborescence de processus, événements réseau |

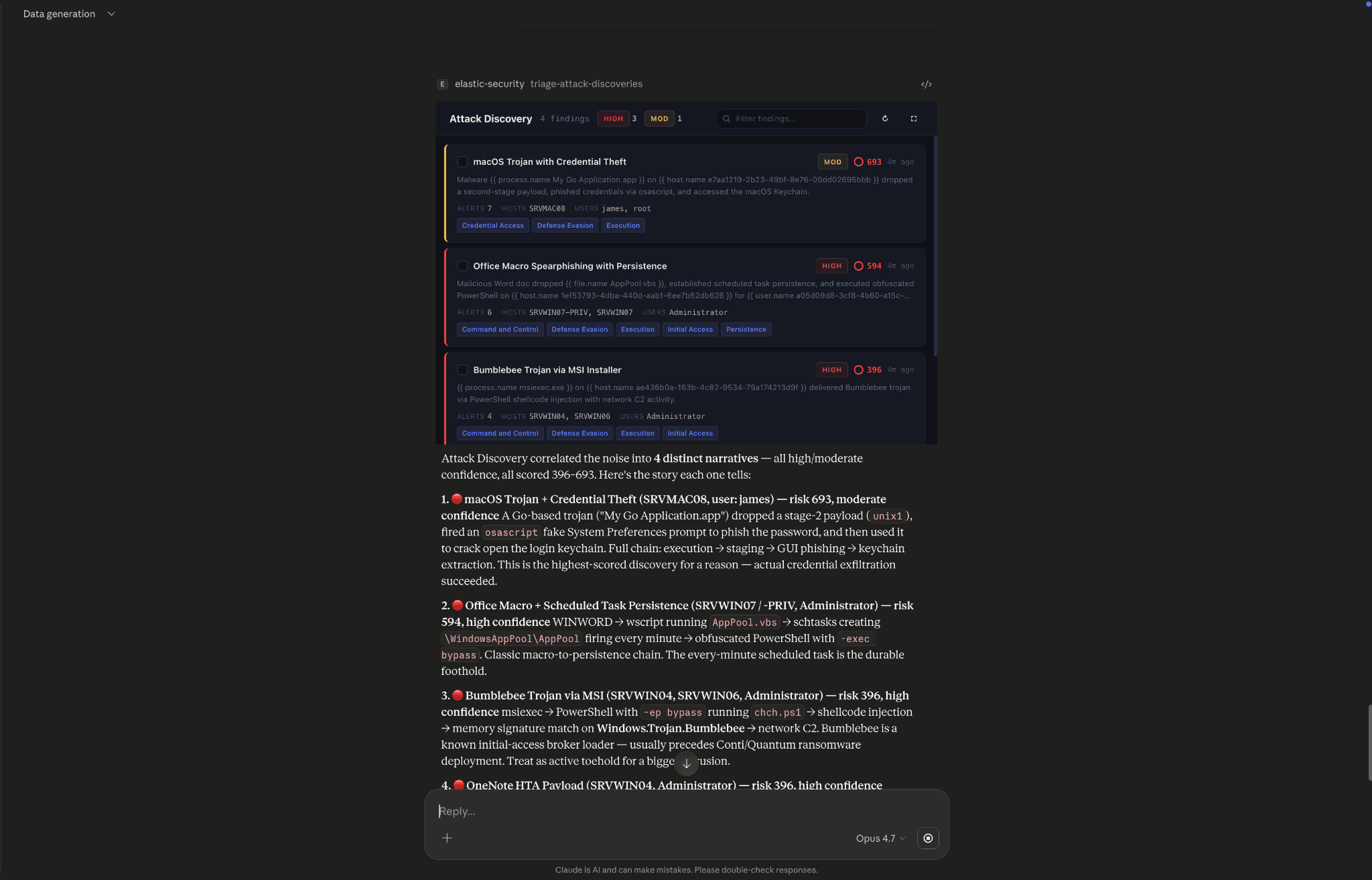

| Attack Discovery | Analyse de chaîne d'attaque corrélée par IA avec génération à la demande | Cartes narratives des attaques avec un score de confiance, risque d'entité, Mapping MITRE |

| Gestion des incidents | Créer, rechercher et gérer des cas d'enquête | Liste des cas avec alertes, observables, onglets de commentaires et actions d'IA |

| Règles de détection | Parcourez, ajustez et gérez les règles de détection | Navigateur de règles avec recherche KQL, validation des requêtes et analyse des règles bruyantes |

| Chasse aux menaces | Espace de travail ES|QL avec investigation des entités | Éditeur de requêtes, entités cliquables et graphe d’investigation |

| Exemple de données | Générer des événements de sécurité ECS pour des scénarios d’attaque courants | Sélecteur de scénarios avec quatre chaînes d’attaque prêtes à l’emploi |

Chaque outil renvoie un résumé textuel compact sur lequel le modèle peut raisonner, parallèlement à l'interface utilisateur interactive sur laquelle l'analyste agit. L'interface utilisateur peut également récupérer de nouvelles données en arrière-plan via le pont hôte MCP. Le modèle complet de l'outil et l'API de la passerelle se trouvent dans la documentation sur l'architecture du repo.

L’application inclut également les compétences Claude Desktop, des fichiers SKILL.md qui apprennent à l’agent quand et comment utiliser chaque outil. Téléchargez des archives ZIP de compétences précompilées depuis la dernière version.

De l’alerte au cas

Quatre compétences couvrent la boucle du noyau SOC. Chacun récupère une invite, appelle un outil et renvoie un tableau de bord interactif avec un résumé textuel que le modèle analyse. La journée d'un analyste commence généralement par une file d'alerte.

Alertes de triage. Demandez à l'agent de trier par hôte, règle, utilisateur ou fenêtre temporelle. La compétence de triage des alertes affiche un tableau de bord des verdicts d'IA au-dessus de la liste brute des alertes, avec un verdict par règle de détection classant l'activité de cette règle comme bénigne, suspecte ou malveillante, chacune avec un score de confiance et une action recommandée. Cliquez sur n'importe quelle alerte pour ouvrir une vue détaillée avec une arborescence des processus, les événements du réseau, les alertes connexes et les étiquettes MITRE ATT&CK. Pas besoin de basculer de contexte entre la conversation IA et votre tableau de bord d'alertes dans Kibana, tout se passe en temps réel au sein de votre conversation.

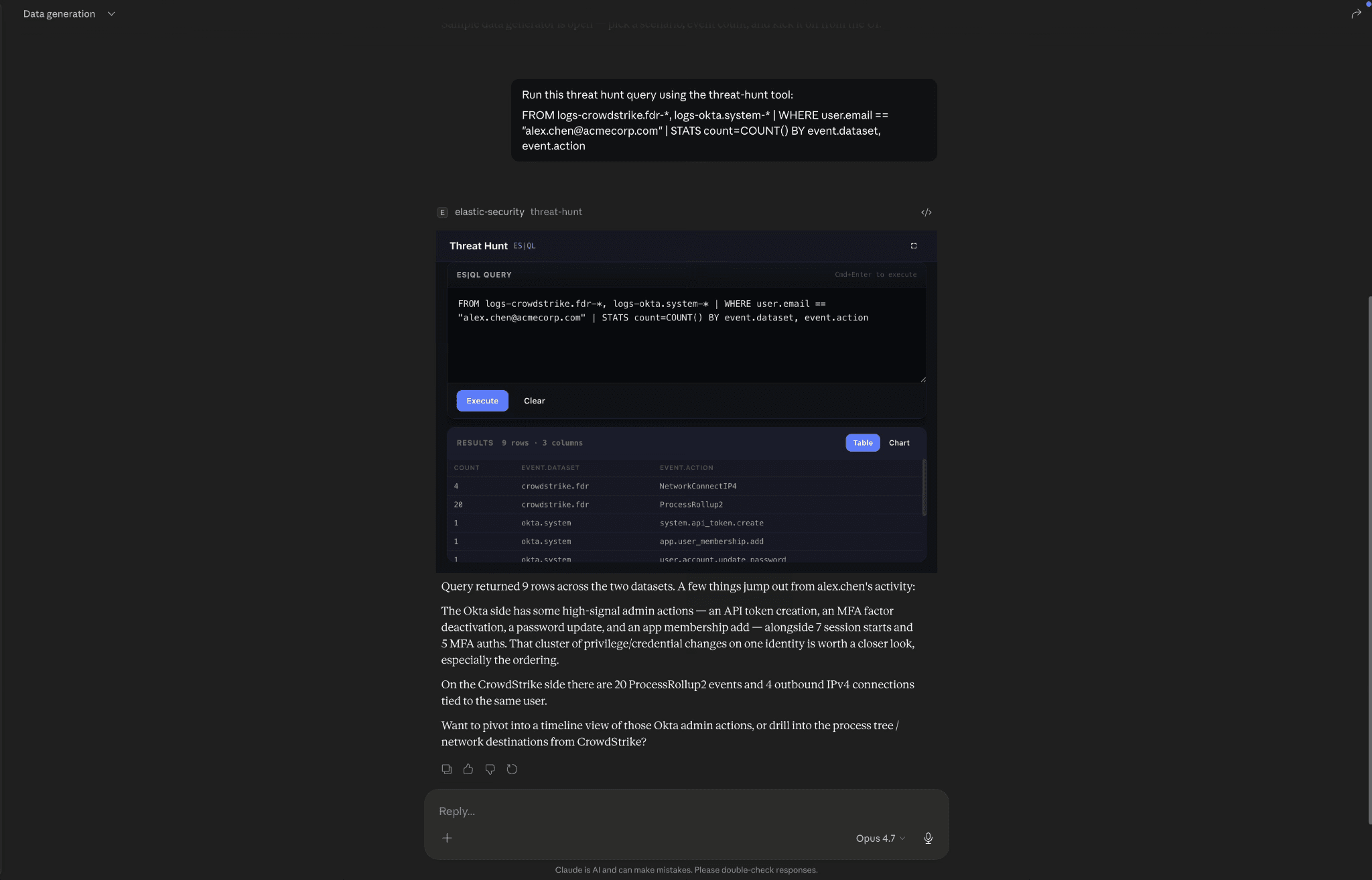

Chasser les menaces. Demandez à l'agent de rechercher dans tous vos index. La compétence Threat Hunt renvoie un atelier ES|QL avec la requête pré-remplie et exécutée automatiquement, chaque entité des résultats étant cliquable pour une exploration plus approfondie. Le modèle écrit un court résumé sous le tableau : ce qui est inhabituel, ce qui est connecté, ce qui mérite un examen plus approfondi. Il propose ensuite le prochain pivot : soit approfondir la recherche de menaces, soit commencer une nouvelle compétence au sein de l'application MCP qui complète le travail effectué jusqu'à présent. Ce qui lie tout cela de manière très cohérente, c’est le lancement d’une Découverte d’attaques pour recueillir plus de contexte sur les alertes que vous avez approfondies et les menaces que vous avez recherchées jusqu’à présent.

Lancer la détection des attaques. La compétence Attack Discovery déclenche l'API Attack Discovery et renvoie une liste classée de résultats. Chaque constatation est un ensemble d'alertes connexes regroupées en une chaîne d'attaque, avec les tactiques de MITRE, un score de risque, un label de confiance, et les hôtes et utilisateurs concernés présentés en amont. Le résumé de l’agent se situe en dessous des résultats dans le même ordre de classement, et la conversation contient désormais tout ce qui est nécessaire pour agir : requêtes de recherche, décisions de tri, chaînes corrélées, tout est prêt pour la prochaine étape.

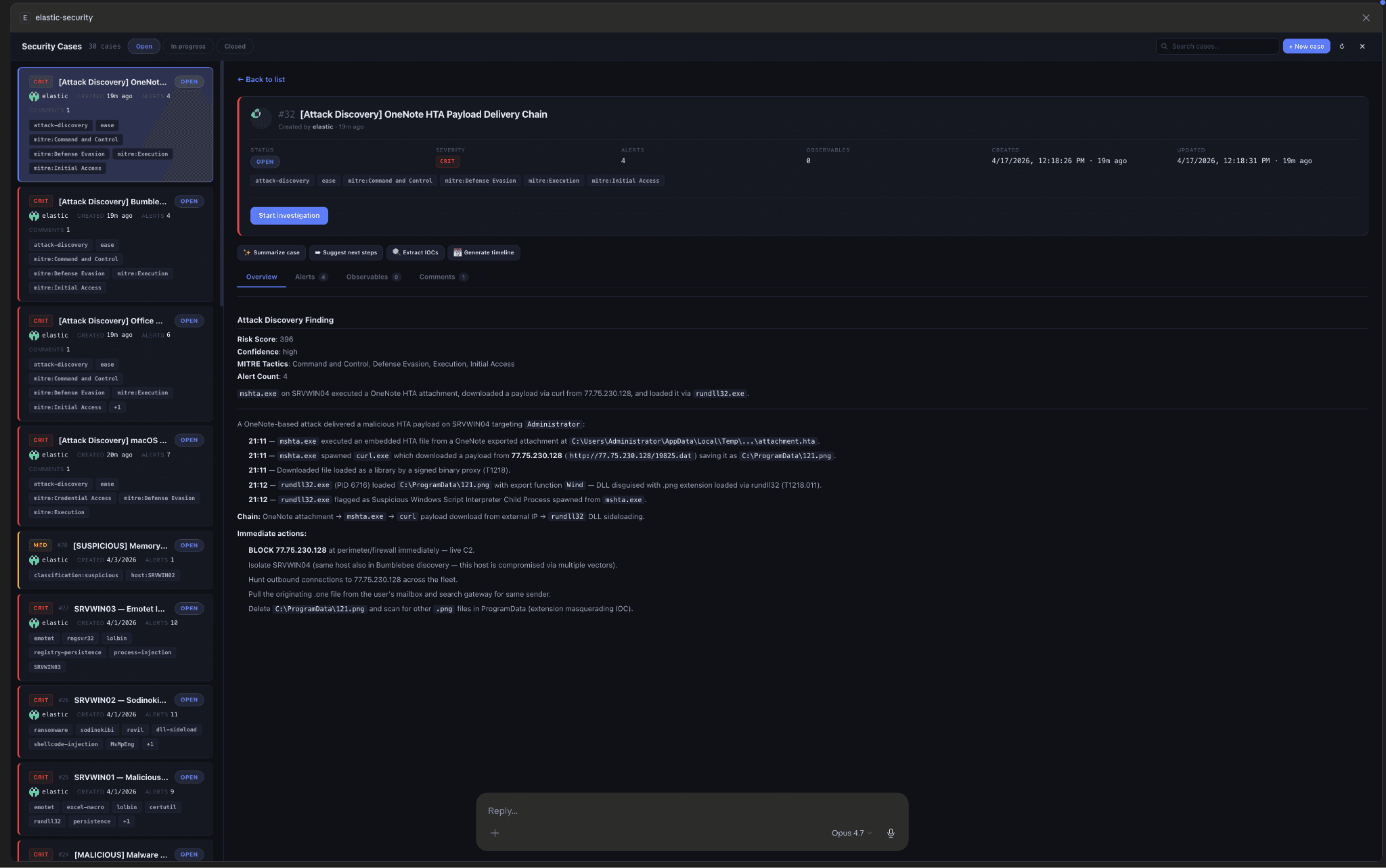

Ouvrez des dossiers sans quitter le chat. Approuvez les découvertes en masse ou demandez à l'agent d'ouvrir des cas pour des alertes spécifiques. La compétence de gestion des cas crée un cas par découverte approuvée (alertes sources jointes, tactiques MITRE héritées de la chaîne d'attaque) et affiche la liste des cas en direct. Cliquez sur un cas pour afficher sa vue détaillée, qui comprend une série de boutons d'action IA : Résumer le cas, Suggérer les prochaines étapes, Extraire les IOC et Générer une chronologie. Chacun renvoie une invite structurée dans le chat, de sorte que l'agent reprenne le contexte du cas sans avoir besoin d'une réintroduction. Le résumé de l'agent se trouve sous la liste des cas et couvre l'intégralité de la file d'attente IR, y compris les cas récemment ouverts et les découvertes antérieures qui nécessitent encore une action.

Chaque étape de ce parcours suit la même boucle : une requête arrive, la compétence la prend en charge, l’outil renvoie un résumé textuel concis que le modèle peut exploiter, accompagné d’une interface utilisateur interactive sur laquelle l’analyste agit. Enchaînez les compétences, et elles s’assemblent en un flux SOC de bout en bout — chasse, triage, corrélation, ouverture de cas et pilotage des pivots suivants — le tout avec un modèle qui conserve le contexte de session à chaque étape. Utilisez n’importe laquelle de ces fonctionnalités individuellement, et vous accédez toujours à un tableau de bord complet, centré sur le segment de données de votre choix. Dans tous les cas, le travail s’accumule dans la conversation : aucun changement d’onglet, aucun copier-coller, aucun transfert.

Deux fonctionnalités supplémentaires complètent l’application : un navigateur de règles de détection pour ajuster les règles bruyantes, et un générateur de données d’exemple pour produire des événements ECS réalistes sur un cluster vierge. Un prochain article approfondira l’ensemble des six fonctionnalités : graphe d’investigation, canevas de flux d’attaque et parcours de bout en bout.

« L’application MCP pour Elastic Security comble le fossé entre la détection automatisée et la chasse manuelle. En intégrant directement nos données de sécurité dans une interface unique au sein de Claude Desktop, nous avons mis au jour des menaces « silencieuses » en moins d’une heure — des risques qui n’ont pas déclenché d’alertes standard mais nécessitaient une action immédiate. C’est un véritable multiplicateur de force pour nos analystes. » Mandy Andress : Chief Information Security Officer (CISO), Elastic.

Fonctionnement

Chaque application MCP est un petit serveur Node.js dont les outils renvoient à la fois un résumé textuel compact pour le modèle et une interface utilisateur React que l’hôte rend en ligne. Parce qu'il est construit sur la spécification ouverte de l'application MCP, le même serveur fonctionne sur n'importe quel hôte compatible — voir la documentation sur l'architecture du dépôt pour la conception complète.

Faites l'essai

Nécessite Elasticsearch 9.x avec Security activé, ainsi que Kibana pour les cas, les règles et la Découverte d'attaques. Le chemin le plus rapide est le bundle .mcpb en un clic de la dernière version — double-cliquez dessus dans Claude Desktop, et vous serez invité à fournir votre URL Elasticsearch et votre clé API. Les guides d’installation pour Cursor, VS Code, Claude Code, Claude.ai et la compilation à partir du code source se trouvent dans le dépôt.

Elastic Search MCP App : des tableaux de bord créés à partir de la conversation

Tous les utilisateurs de Kibana connaissent ce détour par les tableaux de bord : quitter leur tâche en cours, ouvrir Kibana, choisir un index, sélectionner des champs, créer une visualisation, ajuster, puis enregistrer. C'est cinq changements de contexte avant qu'un seul graphique ne soit à l'écran.

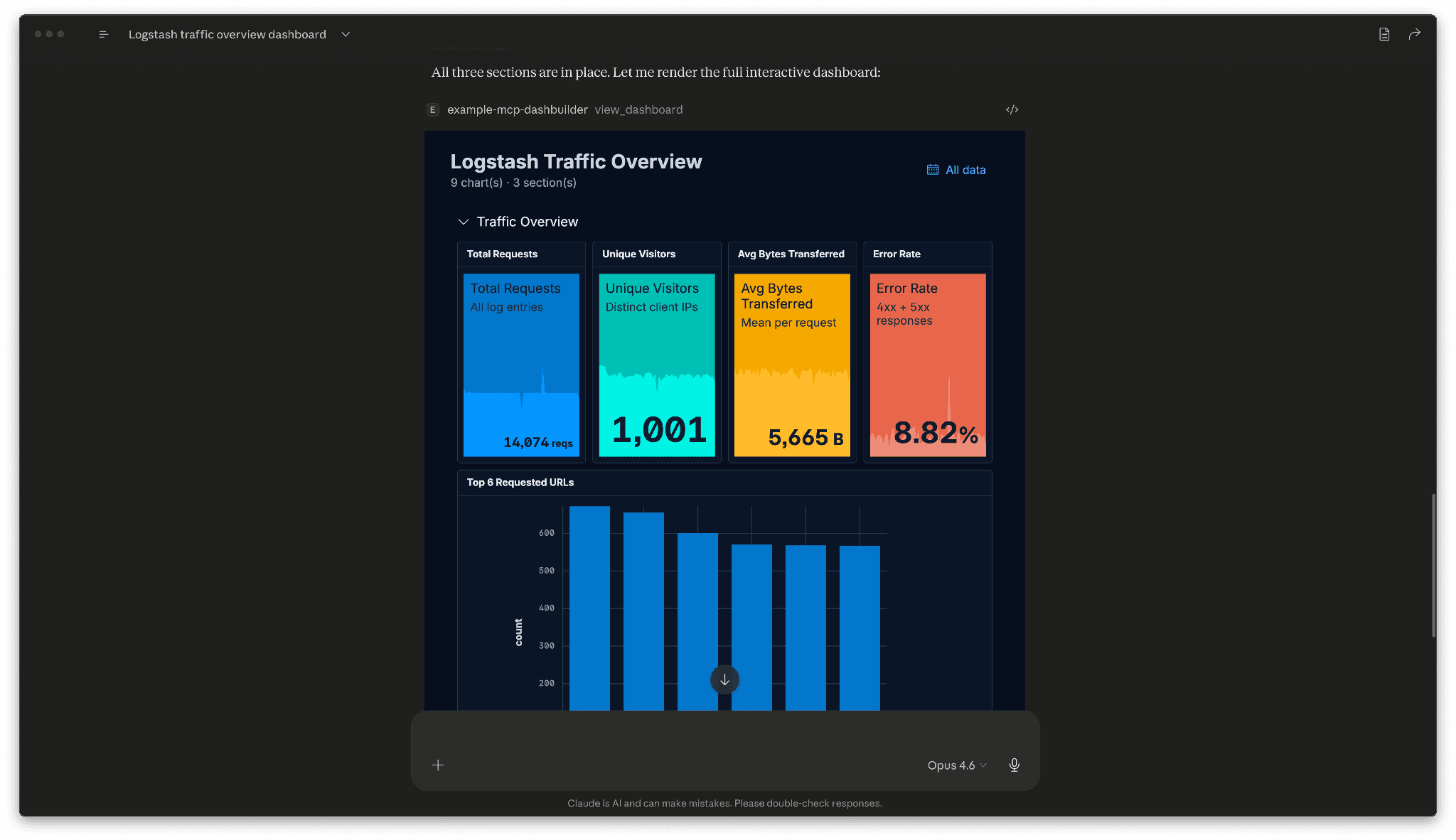

La nouvelle application de référence example-mcp-dashbuilder résume tout cela en une invite. Demandez à l’agent de « me construire un tableau de bord avec des indicateurs de revenus, des tendances des commandes et des découpes par catégorie » et le tableau de bord revient dans la conversation sans avoir besoin de changer d’onglet.

Derrière cette invite, l'agent explore vos données Elasticsearch via ES|QL et sélectionne des types de graphiques pour correspondre aux données : des barres pour les comparaisons, des lignes pour les tendances, des cartes de métriques pour les KPI et des cartes thermiques pour les modèles bidimensionnels. Il dispose les panneaux sur la grille à 48 colonnes de Kibana en utilisant le thème Borealis de l'interface utilisateur Elastic, et le résultat est entièrement interactif : vous pouvez faire glisser, redimensionner et regrouper les panneaux en sections repliables directement dans le chat. Lorsque le tableau de bord a l'apparence voulue, un seul appel d'outil l'exporte vers Kibana, en préservant les requêtes ES|QL et les couleurs personnalisées. Vous pouvez également importer des tableaux de bord Kibana existants dans le chat pour une édition assistée par l'IA.

Le principe est le même que celui derrière l'application de sécurité : lorsque l'artefact est le produit, le renvoyer dans la conversation ferme la boucle entre la description de ce que vous voulez et le fait de le voir.

Sous le capot, elle suit le même schéma que l’application MCP. Un serveur Node.js enregistre un outil view_dashboard orienté modèle ainsi qu’un ensemble d’outils uniquement d'application que l’interface utilisateur appelle directement (récupération des données, persistance de la mise en page, détection des champs temporels, exportation/importation). La vue du tableau de bord est un fichier HTML autonome intégré à vite-plugin-singlefile et servi comme ressource pour l’application MCP. Les développeurs qui dupliquent le dépôt obtiennent le même shell serveur et le même pont hôte que ceux vus dans l’application Security, dirigés vers une tâche différente. Le fichier README example-mcp-dashbuilder contient l’architecture complète et la référence des types de graphiques.

Elastic Observability MCP App

La troisième application de référence, Elastic Observability MCP application, s'attaque à la version SRE du même problème de forme. Lorsque quelque chose se brise en production, la réponse dont l'ingénieur de garde a besoin n'est pas un graphique, mais un diagnostic assemblé à partir des métriques K8s, de la topologie APM, des anomalies ML et de l'évaluation des risques. La forme de la réponse est une histoire causale : ce qui a échoué, pourquoi, ce qui en dépend, et ce qu'il faut faire ensuite.

Six outils facilitant le workflow d'investigation en observabilité

| Outil | Dépendance | Fonctionnalités |

|---|---|---|

| observer | Universel | Primitive d’accès transitoire ES|QL + ML pour les anomalies — exécutez une requête ponctuelle, échantillonnez une métrique en temps réel ou bloquez l’exécution jusqu’à ce qu’un seuil ou une anomalie soit déclenché(e). |

| gérer les alertes | Universel | Créer, lister, obtenir et supprimer des règles d'alerting à seuil personnalisé Kibana. Omettez l'URL Kibana pour une exécution en lecture seule. |

| détection des anomalies basée sur le ML | Tâches de ML | Interrogez les enregistrements d’anomalies ML et ouvrez une vue explicative d’anomalie en ligne. |

| Résumé de l'état de santé APM | Elastic APM | Cumul de santé au niveau du cluster via télémétrie APM ; couches dans K8s et contexte ML quand disponibles. |

| dépendances-service-apm | Elastic APM | Graphe de dépendance des services — en amont/en aval, protocoles, volume d'appels. |

| rayon d'explosion K8s | Indicateurs Kubernetes | Impact de la panne de Node — panne complète, dégradée, non affectée, faisabilité de replanification. |

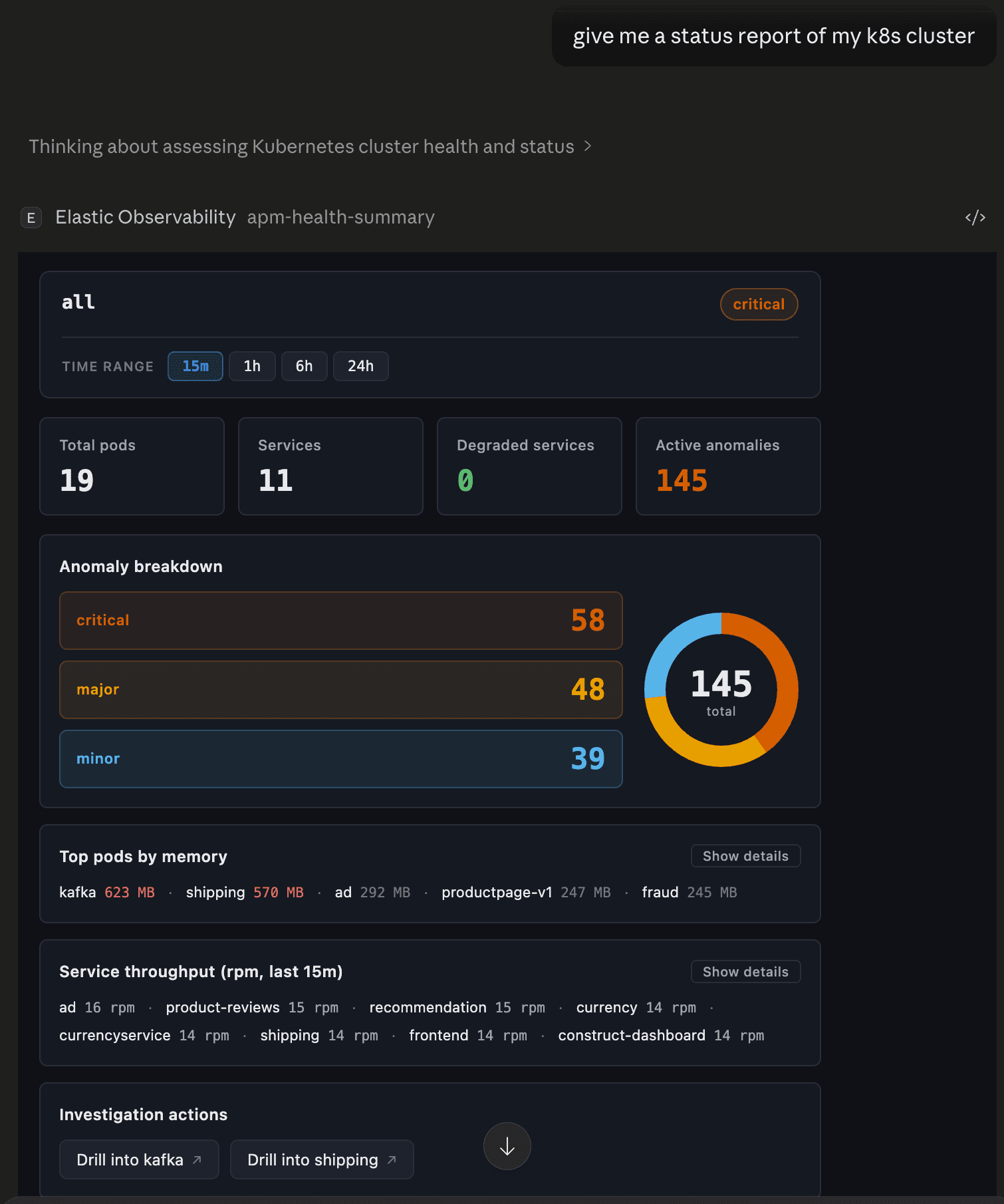

Cumul d'intégrité du cluster

Demandez « Qu'est-ce qui ne fonctionne pas ? » ou « Donnez-moi un rapport d'état » et obtenez une orientation unique : badge de santé globale, services dégradés avec raisons, principaux consommateurs de mémoire pod, répartition de la gravité des anomalies et débit du service — le tout en une seule vue en ligne. C'est le point de départ lorsque quelque chose ne va pas, mais vous ne savez pas où regarder. La vue s'adapte en fonction de ce que votre déploiement prend en charge. L'APM vous offre la santé de vos services. Les indicateurs Kubernetes ajoutent le contexte du pod et du Node. Couche des tâches ML dans les anomalies.

Graphe des dépendances des services

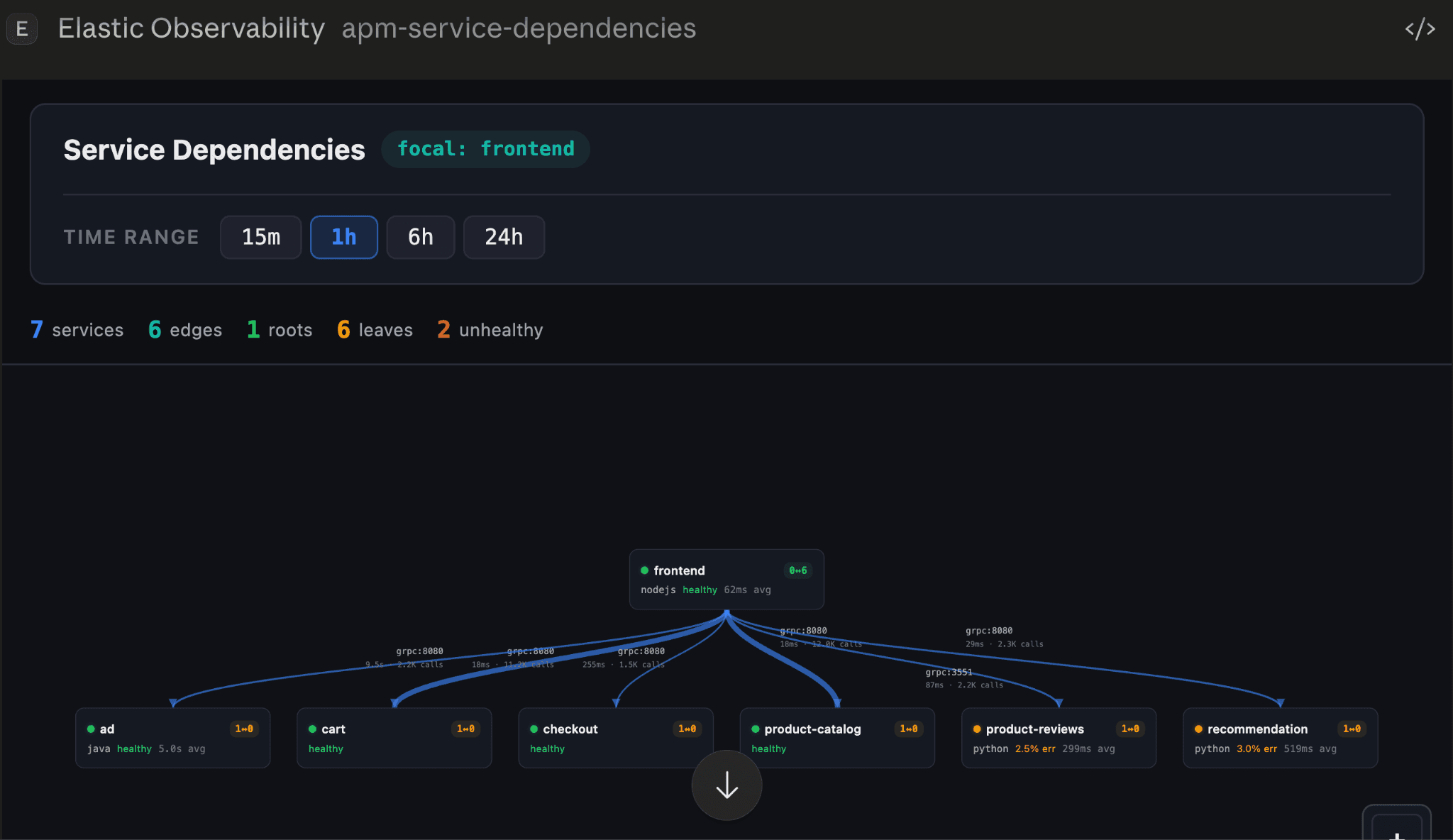

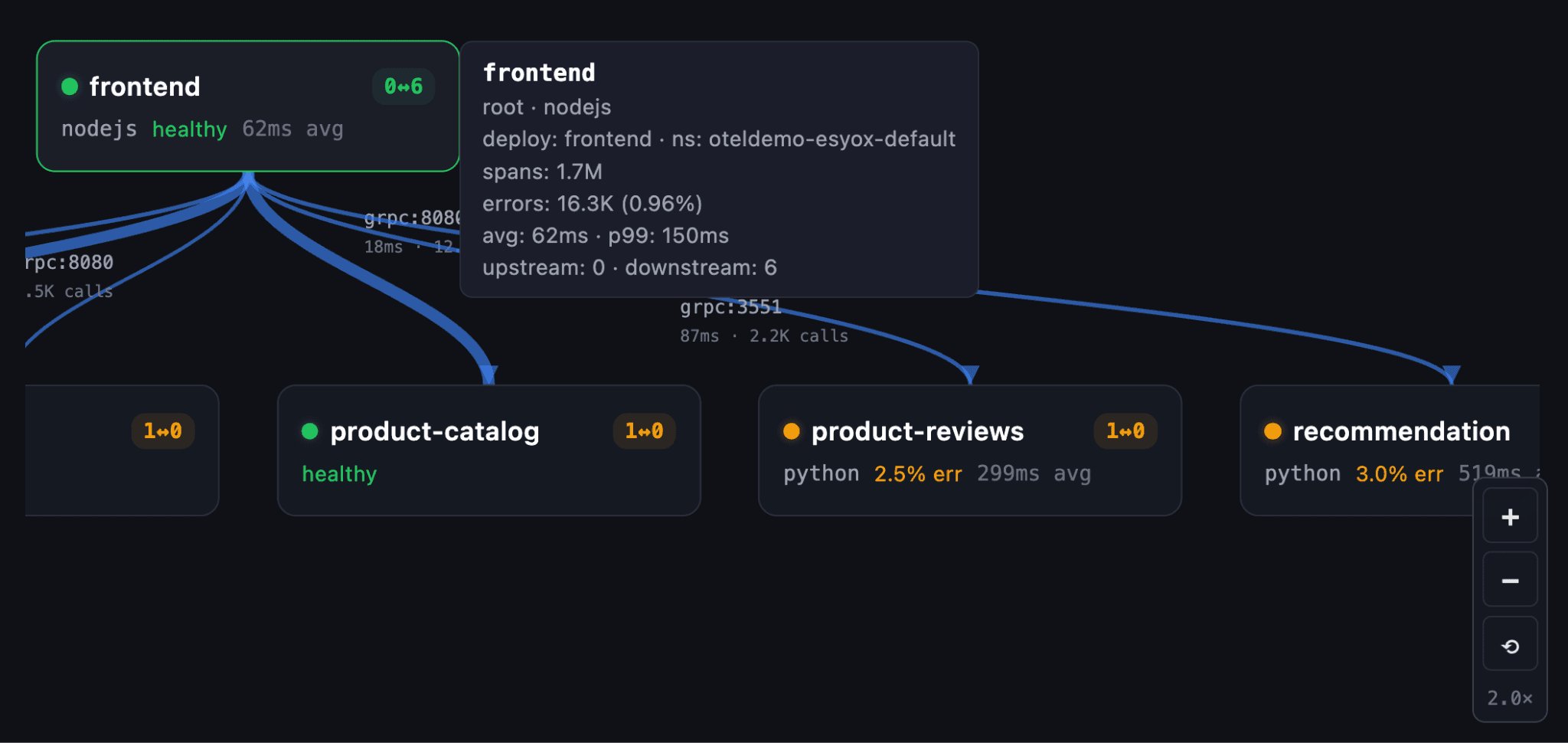

Demandez « quel est le nom de la caisse ? » ou « montrez-moi la topologie » et obtenez un graphe de dépendances en couches — appelants en amont, dépendances en aval, protocoles, volume d'appels et latence par arête. Demandons à Claude de « me montrer les dépendances de service du frontend » :

Utilisez le zoom, le déplacement et le survol pour obtenir tous les détails nécessaires à la compréhension des relations complexes entre les services :

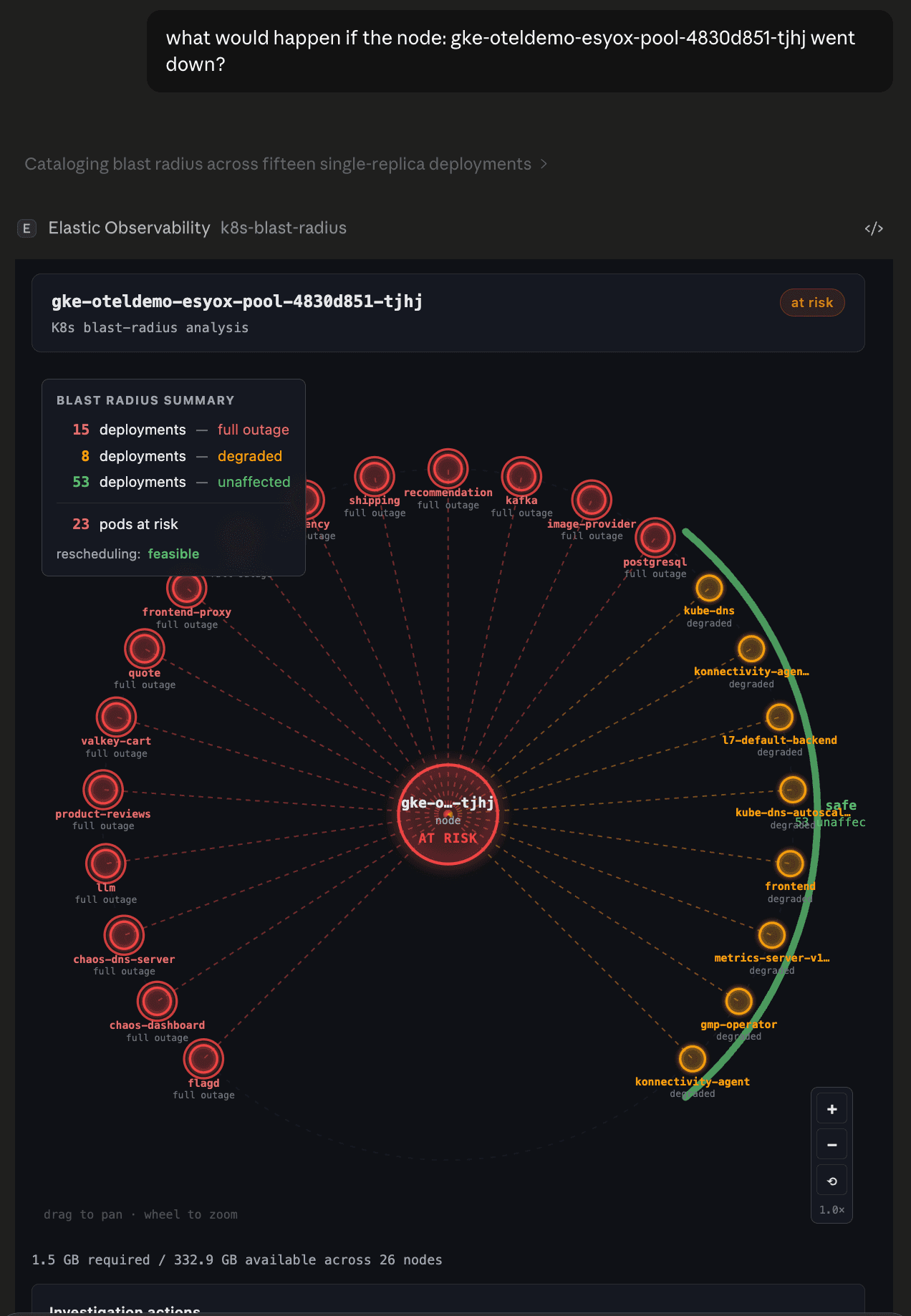

Évaluez les risques à l’aide d’un rayon d’impact

Demandez « que se passe-t-il si mon nœud k8s tombe en panne ? » et obtenez un diagramme d’impact radial : le nœud cible au centre, les déploiements totalement indisponibles en rouge, dégradés en orange, et non affectés en gris. Une carte de synthèse flottante affiche les pods à risque ainsi que les possibilités de replanification. Les déploiements à instance unique sont signalés comme des points uniques de défaillance.

Observer

Le principal mécanisme d’accès de l’agent pour Elastic — un outil, trois modes pour trois besoins distincts. Dites « que fait le CPU en ce moment ? » et une requête ES|QL est exécutée une seule fois, avec un tableau en résultat. Dites « montre-moi la latence du frontend pendant les 60 prochaines secondes » et la métrique est échantillonnée en temps réel, avec mise à jour du graphique sur place. Dites « préviens-moi lorsque la mémoire passe sous 80 MB » ou « surveille toute anomalie pendant les 10 prochaines minutes » et l’exécution reste en attente jusqu’à ce que la condition soit remplie ou que la fenêtre expire. La vue s’adapte au mode : un tableau de résultats pour les requêtes ponctuelles, un graphique de tendance en temps réel avec statistiques actuelles/de pointe/de référence pour l’échantillonnage et les seuils, et une carte de déclenchement avec score de gravité pour le mode anomalie.

Fonctionnement

Même modèle d'application MCP que les applications Security et Search : un serveur Node.js, six outils orientés modèle connectés à six ressources de vue à fichier unique. Les outils sont regroupés par back-end de déploiement (Universel, dépendant de l'APM, dépendant de K8s, dépendant du ML), afin que l'agent et l'utilisateur sachent à l'avance quels outils s'appliquent à un déploiement donné au lieu de découvrir des lacunes de capacité au moment de l'appel. L'application MCP inclut également un exemple de workflow Agent Builder : k8s-crashloop-investigation-otel qui peut être déclenché par une alerte Kubernetes et renvoyer un résumé structuré des causes profondes avant que vous n'ayez ouvert un seul tableau de bord.

La pile agentique, interactive

Trois caractéristiques de ce modèle méritent d’être présentées clairement. Premièrement, le résultat de l’outil n’est plus la fin du travail, mais son point de départ : la conversation renvoie une interface sur laquelle vous pouvez agir, et non un résumé à partir duquel vous devez agir. Deuxièmement, un même agent, un même contexte de modèle et un même fil de conversation peuvent désormais naviguer entre les interfaces de Security, Search et Observability sans quitter la conversation. Troisièmement, cela fonctionne uniquement parce qu’Elasticsearch et Kibana exposent déjà les API. L’application MCP constitue une fine couche interactive au-dessus des fonctionnalités produit que nous proposons déjà.

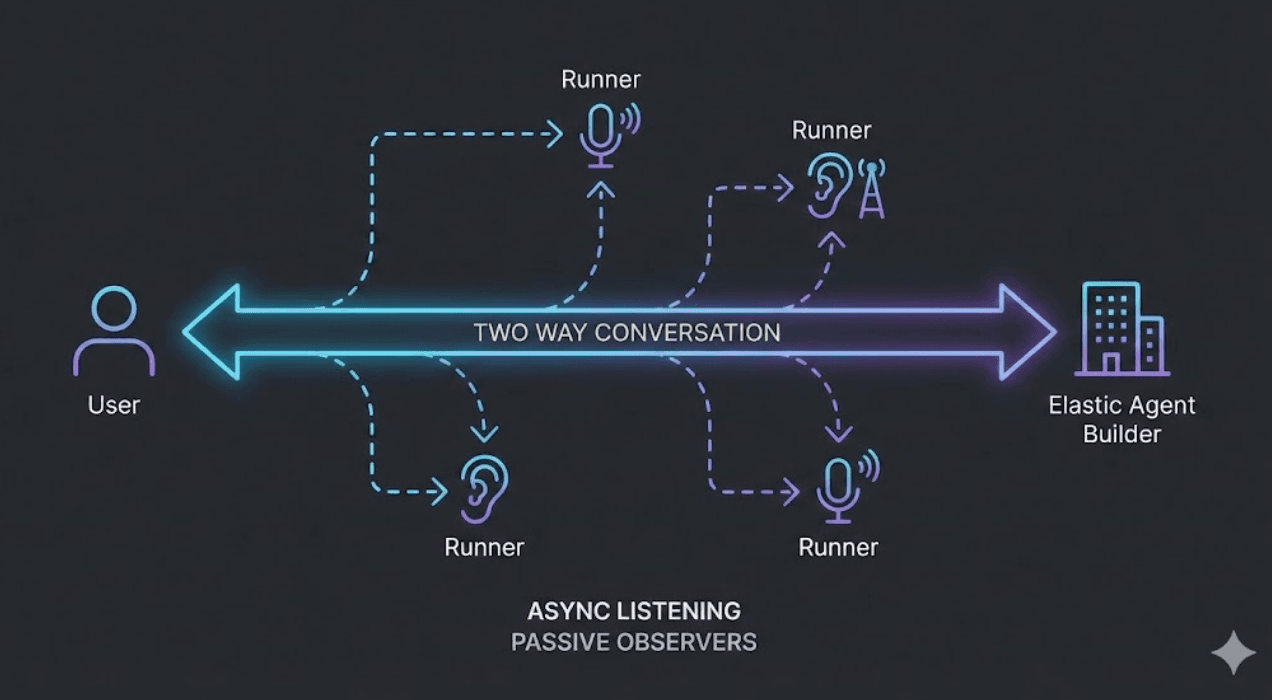

Attack Discovery alimente déjà la vue des résultats corrélés dans cette application. Au sein de la stack, ce même modèle agentique va encore plus loin : Elastic Workflows automatise les étapes déterministes (enrichissement des entités, création de cas, isolement des hôtes), tandis qu’Agent Builder analyse les données et invoque ces workflows comme des outils. L'application MCP apporte cette même surface de sécurité à la conversation externe ; les flux de travail et Agent Builder l'approfondissent au sein de la pile. Différents points d'entrée, les mêmes API Elastic en dessous.

Essayez :

- Sécurité : example-mcp-app-security

- Rechercher et tableaux de bord : exemple-mcp-dashbuilder

- Observability : exemple-mcp-observabilité

Vous n'avez pas encore de cluster Elasticsearch ? Démarrer un essai gratuit d'Elastic Cloud. Pour en savoir plus sur les éléments de base de l’application de sécurité, consultez les publications associées de Security Labs sur Elastic Workflows et Agent Builder, Agent Skills, et Attack Discovery.