Agentes de IA são tão bons quanto as interfaces que eles retornam. Um resultado de ferramenta somente em texto achata tudo que é naturalmente visual ou interativo: um dashboard, uma lista de alertas, um gráfico de investigação, um rastreamento distribuído. A conversa se torna um lugar onde você pergunta e o agente responde, mas assim que o trabalho fica mais complexo, você vai para uma aba separada, um produto separado, uma barreira de autenticação separada.

Os MCP Apps mudam a forma dessa resposta. Uma ferramenta agora pode retornar uma interface interativa junto com o resumo em texto, e o host (Claude Desktop, Claude.ai, VS Code Copilot, Cursor) o renderiza na conversa. O modelo mantém o texto compacto para raciocínio. O humano recebe uma interface ao vivo e clicável bem ao lado do chat.

Três propriedades tornam esta integração diferente de “um webhook que retorna uma URL”:

- Preservação de contexto. A UI fica dentro da conversa. Sem alternância de abas, sem transferências.

- Fluxo de dados bidirecional. A UI pode chamar ferramentas no servidor MCP para dados novos e o host pode enviar novos resultados do agente de volta para a UI. Sem camada de API separada ou infraestrutura de autenticação.

- Limite de confiança sandbox. Os MCP Apps são executados em um iframe controlado pelo host. Eles não podem acessar a página principal, ler cookies nem sair do container.

As operações de segurança são executadas com base em triagem, gráficos de investigação e descoberta de ataques, onde um agente de IA correlaciona centenas de alertas em algumas cadeias de ataque. A observabilidade significa rastreamento distribuído e análises detalhadas de séries temporais. Criar no Kibana significa ter uma grade de dashboards. Ao transformar qualquer uma dessas informações em texto simples, você perde o que a torna útil. Criamos MCP Apps para os três e estamos disponibilizando-os como open source juntos, para que a mesma conversa possa passar de uma fila de triagem para um gráfico de dependência e um dashboard em tempo real sem sair do chat.

Cada um dos três apps de referência é um servidor MCP que oferece muitas visões interativas, não um conjunto de produtos separados. Só o app de segurança exibe seis dashboards que compartilham o mesmo shell de servidor, o mesmo modelo de visibilidade de ferramentas e a mesma ponte host. O padrão é pequeno; a área de superfície é onde o valor se compõe.

Elastic Security MCP App

Por que isso é importante para o SOC

Quando um agente diz a um analista do SOC: "Há 47 alertas no host-314, aqui está um resumo", ele não fez nenhum trabalho. Ele apenas aponta para onde o trabalho começa. O trabalho real está na lista de alertas, na árvore de processos, no gráfico de investigação e no arquivo do caso. Você não pode fazer isso a partir de um parágrafo de texto.

O MCP App de segurança retorna o próprio fluxo de trabalho. O analista solicita informações ao agente, e o agente retorna um dashboard interativo no chat, onde o analista pode explorar alertas, executar buscas por ameaças, correlacionar cadeias de ataque e abrir chamados, tudo sem perder o fio da conversa. E como todas as descobertas, consultas e casos retornam ao Elasticsearch, a mesma investigação está à espera no Kibana, onde o analista pode retomar após o encerramento da conversa.

Seis dashboards interativos

O Elastic Security MCP App inclui seis elementos interativos, um para cada fluxo de trabalho principal do SOC. Cada um é uma UI React que renderiza quando o agente chama a ferramenta correspondente:

| Ferramenta | O que você faz | UI interativa |

|---|---|---|

| Triagem de alertas | Busque, filtre e classifique alertas de segurança | Agrupamento de gravidade, cartões de decisão de IA, árvore de processos e eventos de rede |

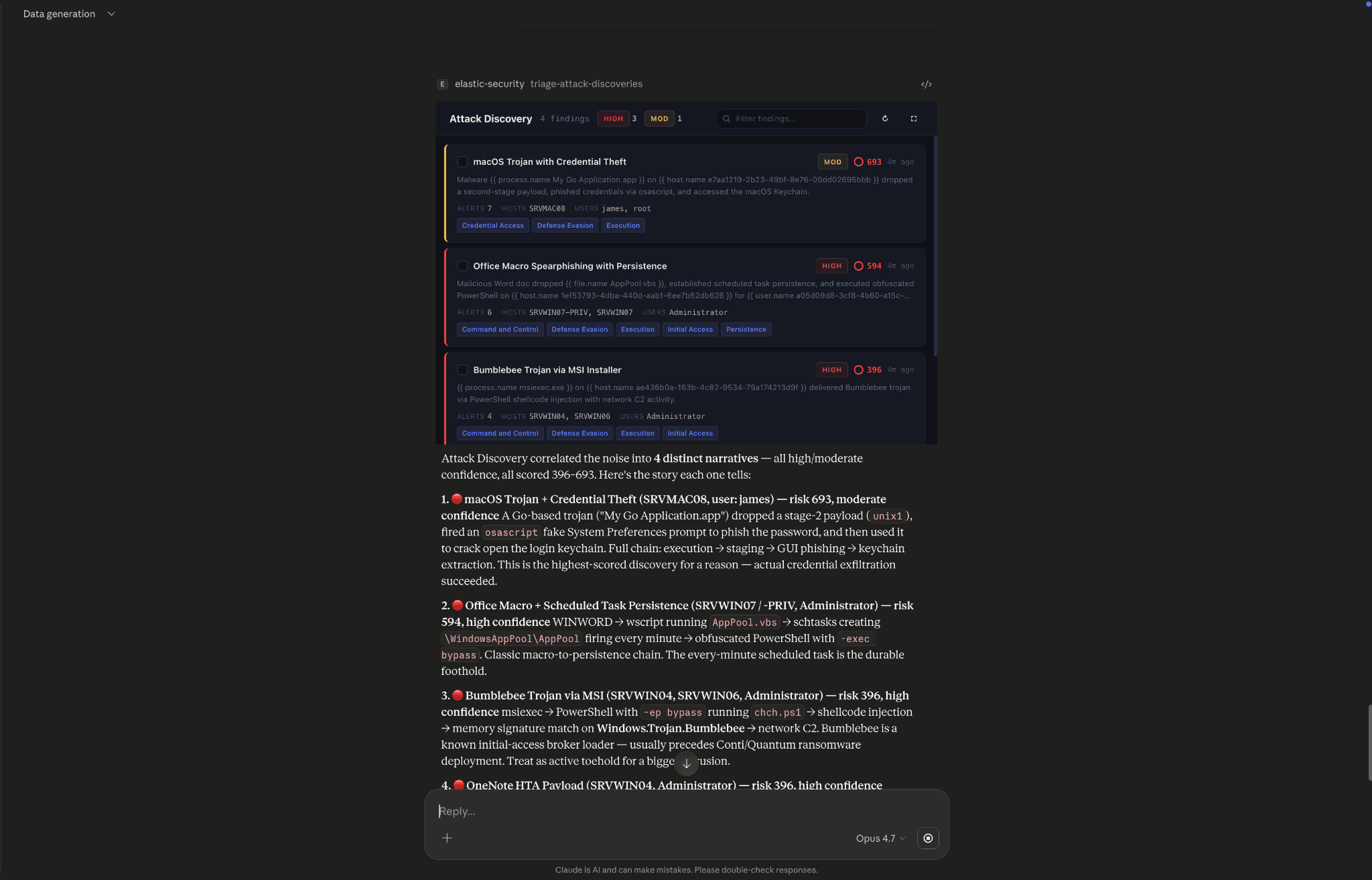

| Descoberta de ataque | Análise de cadeia de ataque correlacionada com IA e geração sob demanda | Relatórios narrativos de ataque com pontuação de confiabilidade, risco de entidade e mapeamento MITRE |

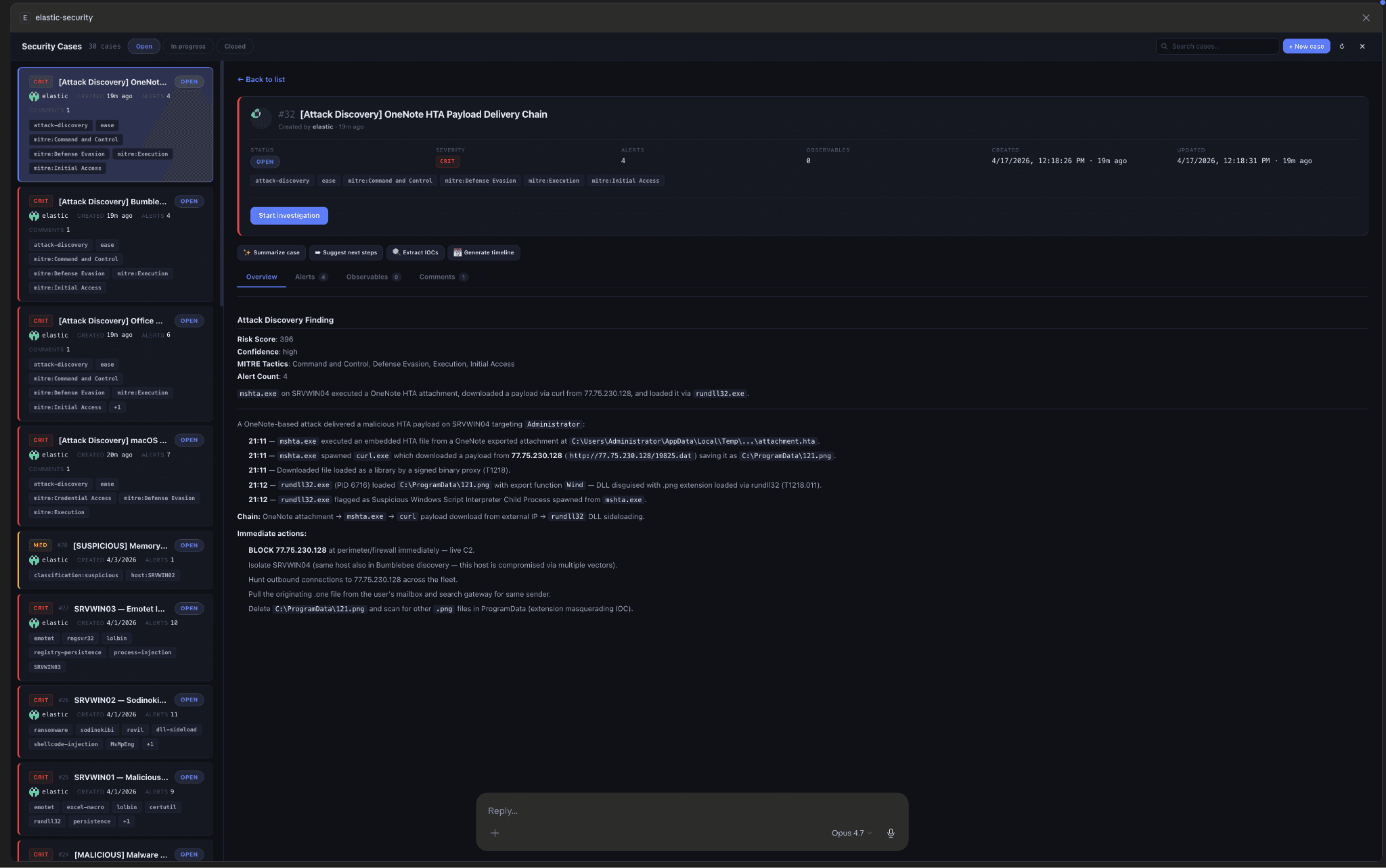

| Gerenciamento de casos | Crie, busque e gerencie casos de investigação | Lista de casos com alertas, observáveis, abas de comentários e ações de IA |

| Regras de detecção | Navegue, ajuste e gerencie regras de detecção | Navegador de regras com busca KQL, validação de consultas, análise de regras ruidosas |

| Caça a ameaças | Bancada de trabalho ES|QL com investigação de entidades | Editor de consultas, entidades clicáveis e gráfico de investigação |

| Dados de amostra | Gerar eventos de segurança do ECS para cenários de ataque comuns | Seletor de cenários com quatro cadeias de ataque predefinidas |

Cada ferramenta retorna um resumo em texto compacto sobre o qual o modelo pode raciocinar, junto com a UI que o analista usa. A UI também pode obter dados novos nos bastidores através da ponte de host MCP. O modelo completo da ferramenta e a API de ponte estão disponíveis no documento de arquitetura do repositório.

O app também é fornecido com habilidades do Claude Desktop, SKILL.md arquivos que ensinam ao agente quando e como usar cada ferramenta. Faça o download de zips de habilidades pré-criadas da versão mais recente.

Do alerta ao caso

Quatro habilidades abrangem o circuito do núcleo do SOC. Cada um capta um prompt, chama uma ferramenta e retorna um dashboard interativo junto com um resumo em texto que o modelo argumenta. O dia de um analista geralmente começa com uma fila de alertas.

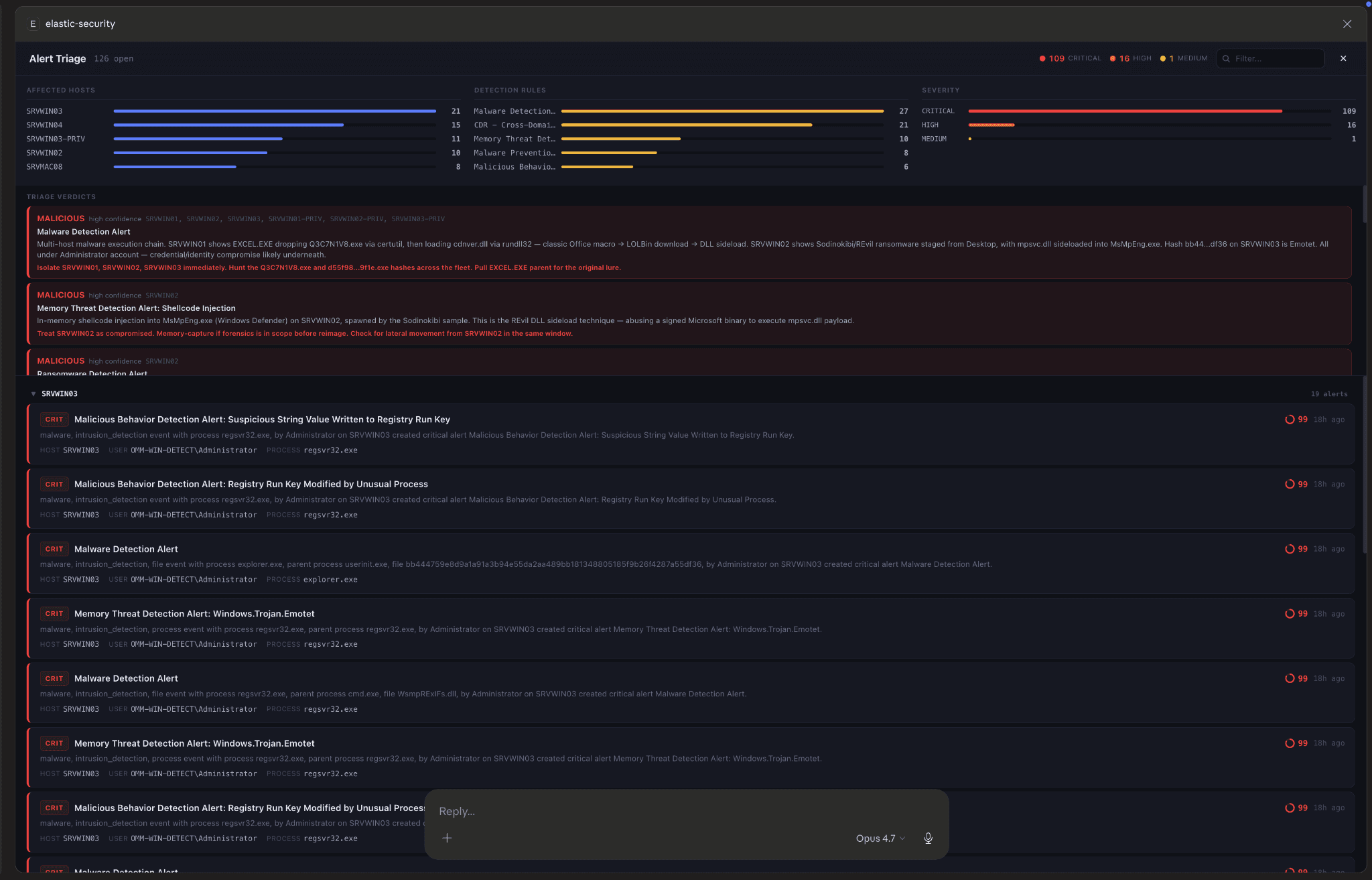

Alertas de triagem. Peça ao agente para priorizar por host, regra, usuário ou intervalo de tempo. A habilidade de Triagem de Alertas retorna um painel de vereditos de IA acima da lista de alertas brutos, com um veredito para cada regra de detecção, classificando a atividade dessa regra como benigna, suspeita ou maliciosa, cada um com uma pontuação de confiança e uma ação recomendada. Clique em qualquer alerta para abrir uma visualização detalhada com uma árvore de processos, eventos de rede, alertas relacionados e tags MITRE ATT&CK. Não precisa alternar o contexto entre conversas de IA e seu dashboard de alertas dentro do Kibana, tudo acontece em tempo real dentro da sua conversa.

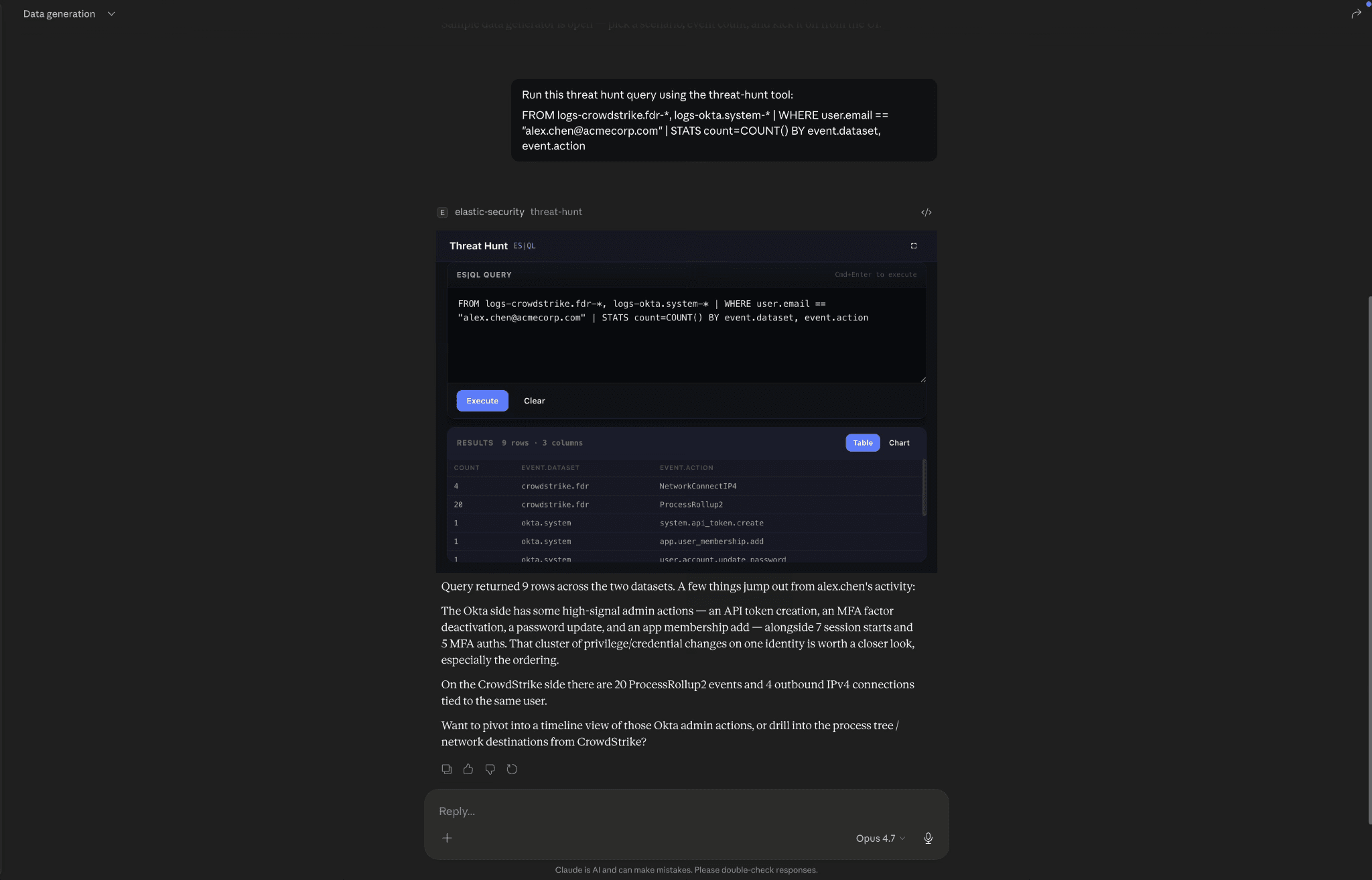

Procure ameaças. Peça ao agente para pesquisar nos seus índices. A funcionalidade Caça a ameaças retorna um workbench ES|QL com a consulta pré-preenchida e executada automaticamente, com cada entidade nos resultados clicável para detalhamento. O modelo escreve uma breve leitura abaixo da tabela: o que é incomum, o que está conectado, o que vale a pena conferir mais de perto. Em seguida, oferece a próxima opção: aprofundar-se na busca por ameaças ou iniciar uma nova habilidade no aplicativo MCP que complemente o trabalho realizado até o momento. O que conecta tudo isso muito bem é o lançamento de um Attack Discovery para ter mais contexto sobre os alertas que você explorou e as ameaças que investigou até agora.

Execute a Descoberta de ataques. A habilidade Descoberta de Ataques ativa a API de descoberta de ataques e retorna uma lista ranqueada de descobertas. Cada descoberta é um conjunto de alertas relacionados agrupados em uma cadeia de ataque, com táticas MITRE, uma pontuação de risco, um rótulo de confiança e os hosts e usuários afetados apresentados de forma clara. O resumo do agente aparece abaixo das descobertas na mesma ordem de classificação, e a conversa agora contém tudo o que é necessário para agir: consultas de busca, decisões de triagem, cadeias correlacionadas, tudo preparado para a próxima etapa.

Abra casos sem sair do chat. Aprove resultados em lote ou solicite ao agente que abra casos para alertas específicos. A habilidade de Gerenciamento de Casos cria um caso para cada descoberta aprovada (alertas de origem anexados, táticas MITRE herdadas da cadeia de ataque) e exibe a lista de casos ativos diretamente no aplicativo. Clique em um caso para ver a visualização detalhada, que inclui uma linha de botões de ação de IA: resumir caso, sugerir próximas etapas, extrair IOCs e gerar linha do tempo. Cada um deixa um prompt estruturado de volta no chat, para que o agente possa pegar o contexto do caso sem precisar de uma reintrodução. O resumo do agente está abaixo da lista de casos e abrange toda a fila de IR, incluindo os casos recém-abertos e as descobertas anteriores que ainda precisam de uma análise.

Cada etapa deste passo a passo executa o mesmo ciclo: uma solicitação é recebida, a habilidade a processa, a ferramenta retorna um resumo de texto conciso para o modelo analisar, juntamente com uma UI que o analista usa. Ao combinar as habilidades, elas se integram em um fluxo SOC completo: busca, triagem, correlação, abertura de casos e direcionamento para a próxima etapa, tudo com o modelo carregando o contexto da sessão em cada passo. Invoque qualquer uma delas individualmente e ela ainda exibirá o dashboard completo, apontando para qualquer parte dos seus dados que você especificar. De qualquer forma, o trabalho se acumula dentro da conversa; sem troca de abas, sem copiar e colar, sem repasse de informações.

Duas outras funcionalidades complementam o app: um navegador de regras de detecção para ajustar regras ruidosas e um gerador de dados de amostra para simular eventos ECS realistas em um cluster novo. Um post de acompanhamento irá aprofundar todos os seis: gráfico de investigação, canvas de ataque e fluxo e guia de ponta a ponta.

"O MCP App do Elastic Security faz a ponte entre a detecção automatizada e a caça manual a ameaças. Ao levar nossos dados de segurança diretamente para uma única interface no Claude Desktop, identificamos ameaças “silenciosas” em menos de uma hora, riscos que não acionavam alertas padrão, mas exigiam ação imediata. É um multiplicador de força para nossos analistas". Mandy Andress: diretora de segurança da informação (CISO), Elastic.

Como funciona

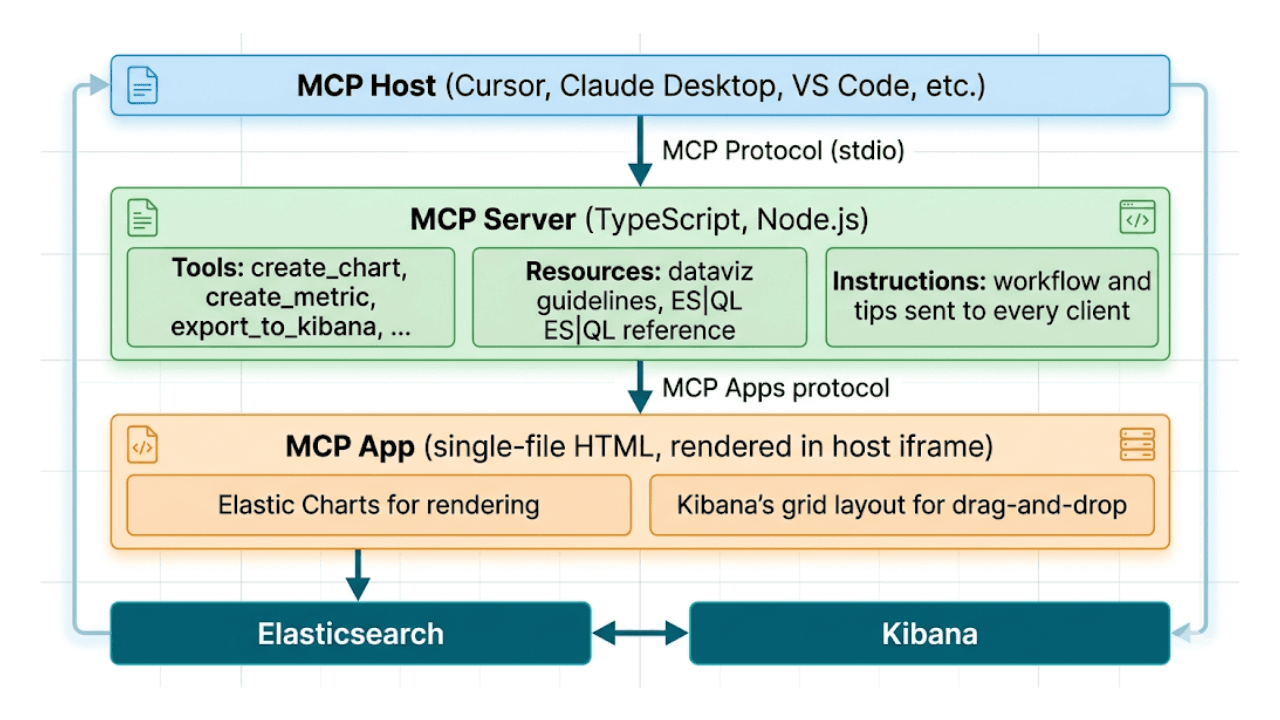

Cada MCP App é um pequeno servidor Node.js cujas ferramentas retornam tanto um resumo em texto compacto do modelo quanto uma UI React que o host renderiza diretamente no aplicativo. Como ele foi desenvolvido com base na especificação aberta do MCP App, o mesmo servidor é executado em qualquer host compatível, consulte o documento de arquitetura do repositório para ver o projeto completo.

Experimente

Requer Elasticsearch 9.x com Security ativado, além do Kibana para casos, regras e Descoberta de Ataques. O caminho mais rápido é o pacote .mcpb com um clique da versão mais recente, clique duas vezes no Claude Desktop, e será solicitado que você insira sua URL e chave API do Elasticsearch. Os guias de configuração para Cursor, VS Code, Claude Code, Claude.ai e compilação a partir do código-fonte estão no repositório.

Elastic Search MCP App: dashboards criados a partir de conversas

Todo usuário do Kibana conhece o desvio do dashboard: interrompa o que está fazendo, abra o Kibana, escolha um índice, escolha campos, escolha uma visualização, ajuste e salve. São cinco mudanças de contexto antes de um único gráfico aparecer na tela.

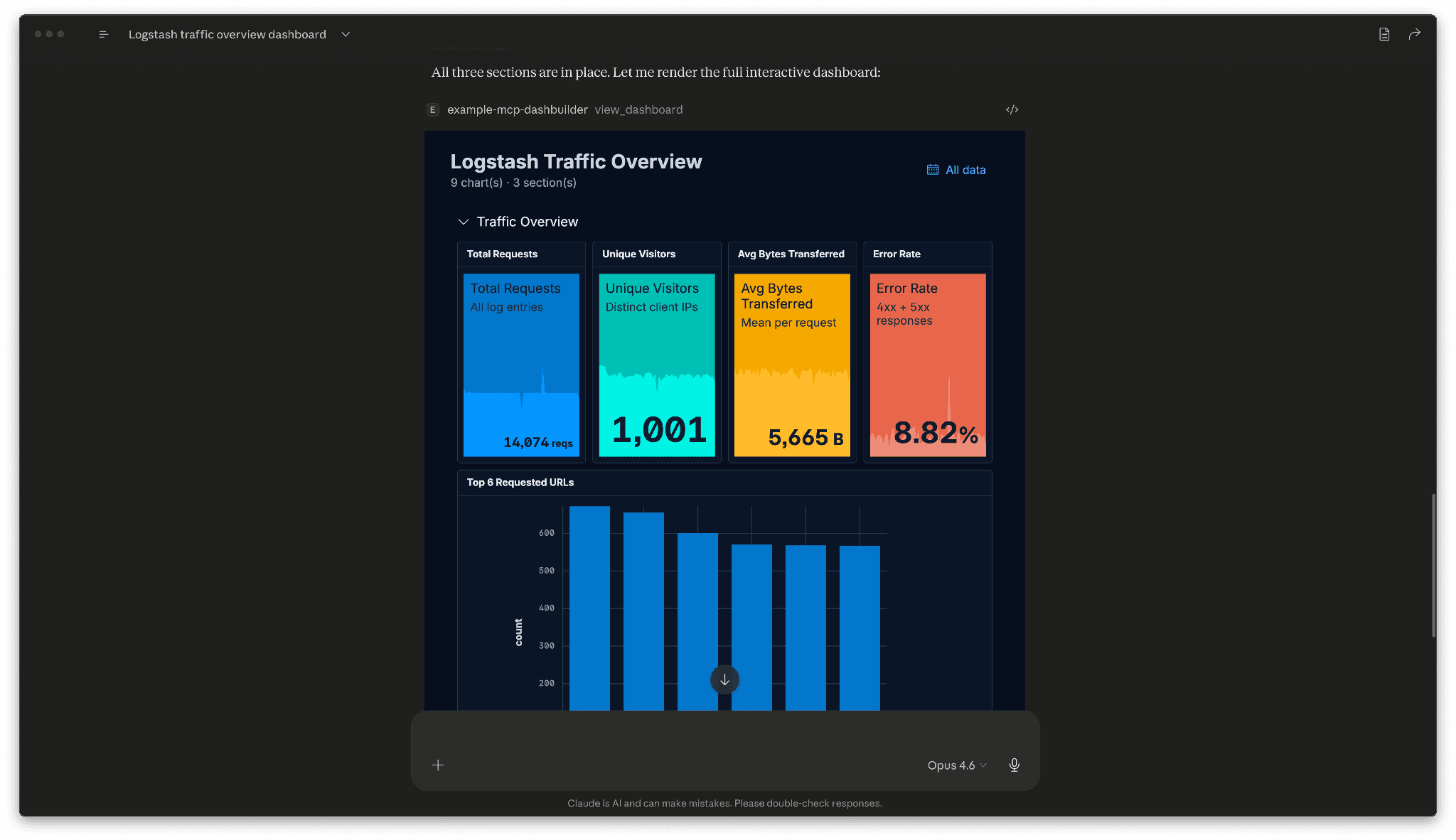

O novo app de referência example-mcp-dashbuilder integra isso em um prompt. Peça ao agente para "criar um dashboard com métricas de receita, tendências de pedidos e detalhamento de categorias" e o dashboard voltará para a conversa sem a necessidade de alternar entre guias.

Por trás desse comando, o agente explora seus dados do Elasticsearch via ES|QL e seleciona tipos de gráficos adequados aos dados: barras para comparações, linhas para tendências, cards de métricas para KPIs e mapas de calor para padrões bidimensionais. Ele organiza os painéis na grade de 48 colunas do Kibana usando o tema Elastic UI Borealis, e o resultado é totalmente interativo: você pode arrastar, redimensionar e agrupar painéis em seções recolhíveis diretamente no chat. Quando o dashboard estiver configurado corretamente, uma única chamada de ferramenta o exporta para o Kibana, preservando as consultas ES|QL e as cores personalizadas. Você também pode importar dashboards existentes do Kibana de volta para o chat para editar com a ajuda de IA.

O princípio é o mesmo por trás do app Security: quando o artefato é o produto, retorná-lo dentro da conversa fecha o ciclo entre descrever o que você quer e vê-lo.

Sob o capô, ele segue o mesmo padrão do MCP App. Um servidor Node.js registra uma ferramenta view_dashboard voltada para o modelo junto com um conjunto de ferramentas exclusivas de app que a UI chama diretamente (busca de dados, persistência do layout, detecção de campo de tempo, exportação/importação). A visualização do dashboard em si é um único arquivo HTML autônomo incluído com vite-plugin-singlefile e oferecido como recurso do MCP App. Os desenvolvedores que criam um fork do repositório têm o mesmo shell de servidor e a mesma ponte de host que veem no aplicativo de segurança, apontando para uma tarefa diferente. O README example-mcp-dashbuilder tem a arquitetura completa e a referência do tipo de gráfico.

Elastic Observability MCP App

O terceiro app de referência, Elastic Observability MCP App, aborda a versão SRE do problema de mesmo formato. Quando algo interrompe a produção, a resposta que o engenheiro de plantão precisa não é um gráfico, mas sim um diagnóstico feito a partir das métricas K8, da topologia do APM, das anomalias de ML e da avaliação de risco. A forma da resposta é uma história causal: o que falhou, por quê, o que depende disso e o que fazer a seguir.

Seis ferramentas que suportam o fluxo de trabalho de investigação de observabilidade

| Ferramenta | Dependência | O que ele faz? |

|---|---|---|

| observe | Universal | Primitivo transitório de acesso a anomalias ES|QL + ML, execute uma consulta única, colete uma amostra ao vivo de uma métrica ou aguarde até que um limite ou anomalia seja acionado. |

| gerenciar alertas | Universal | Crie, liste, tenha e exclua regras de alerta personalizadas do Kibana. Omita a URL do Kibana para executar somente leitura. |

| anomalias de ML | Trabalhos de ML | Consulte os registros de anomalias em ML e abra uma visualização explicativa de anomalias integrada. |

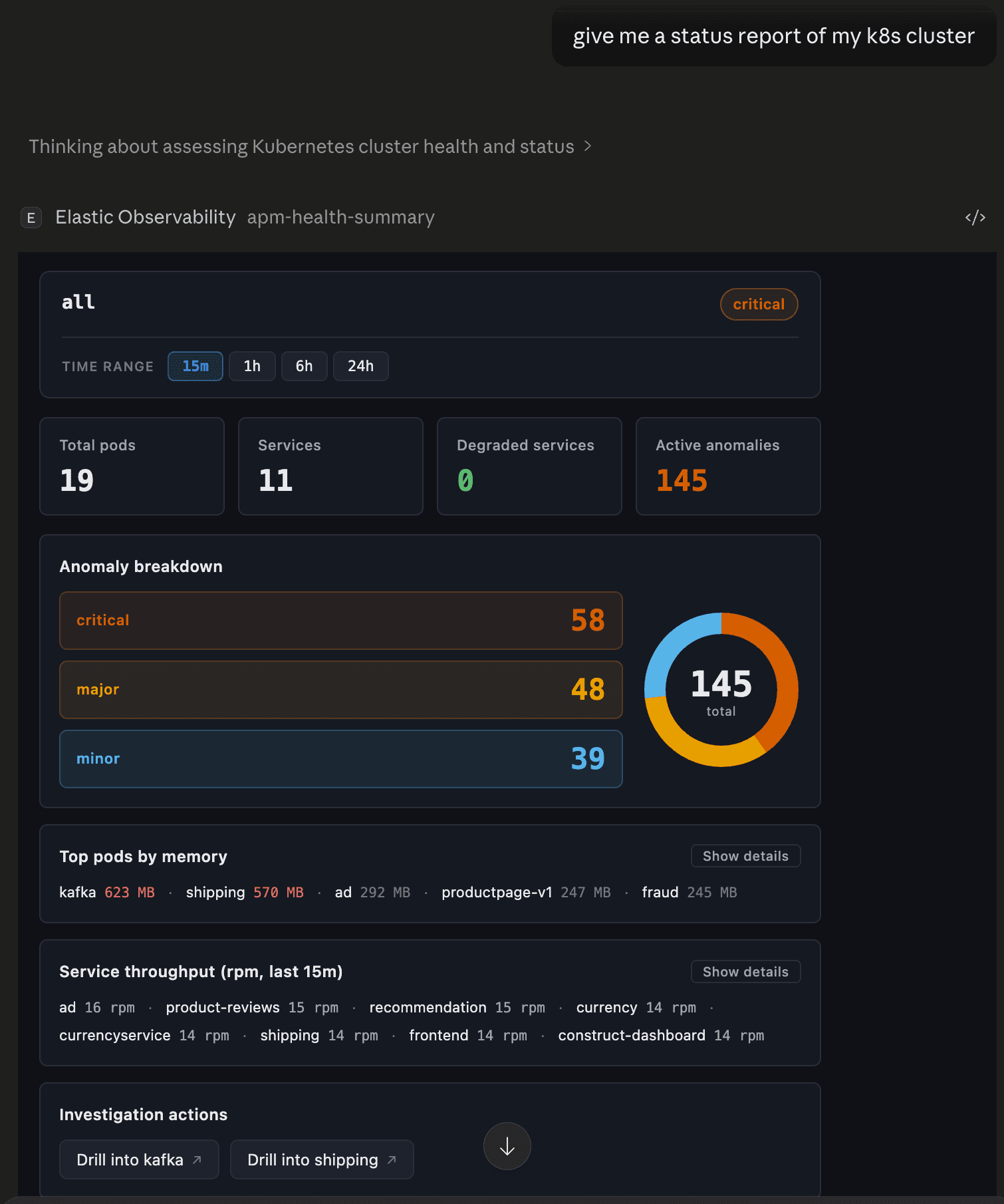

| apm-health-summary | Elastic APM | Rollup consolidado do estado de saúde do cluster a partir da telemetria do APM; camadas no contexto do K8s e do ML quando disponíveis. |

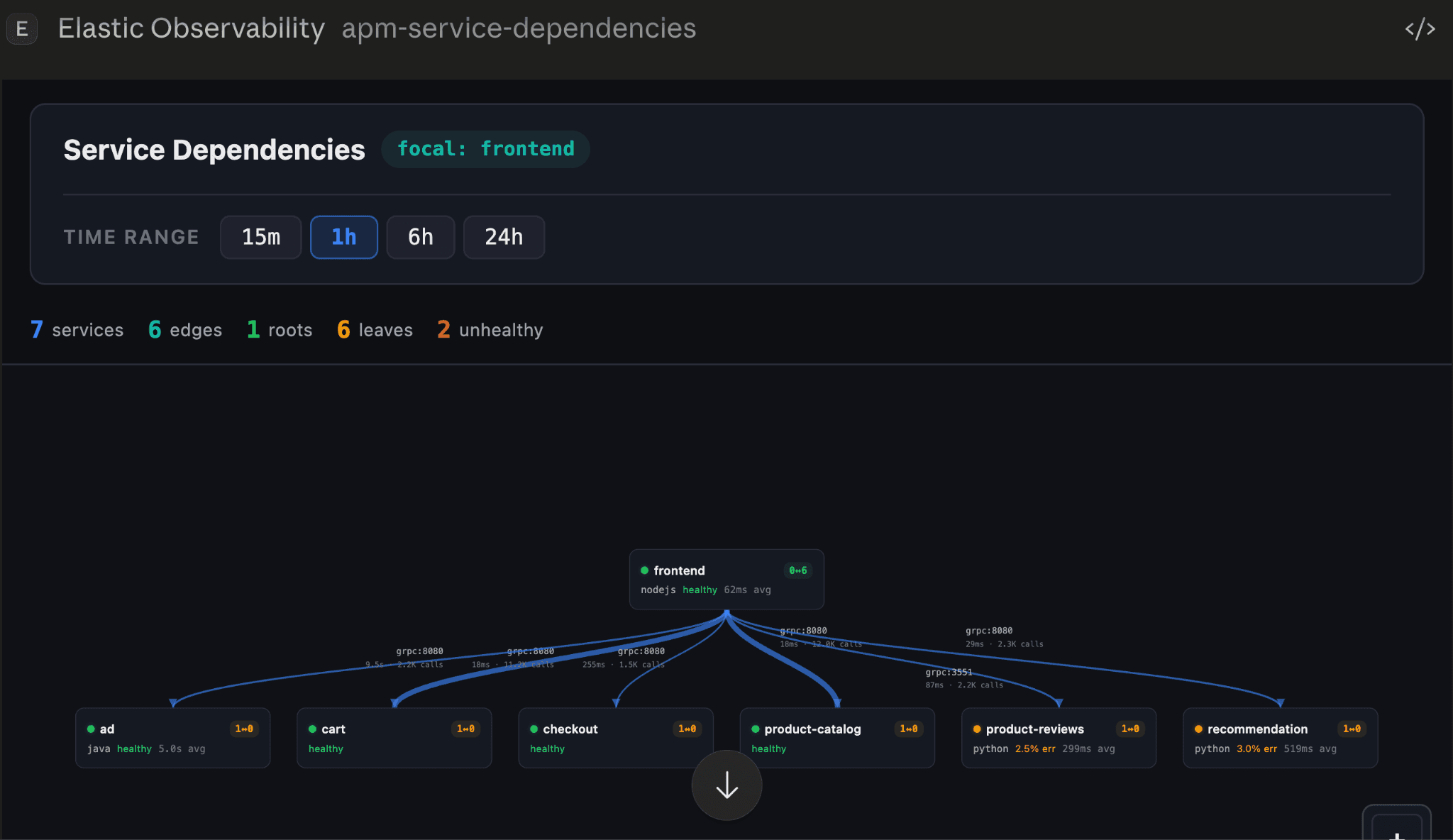

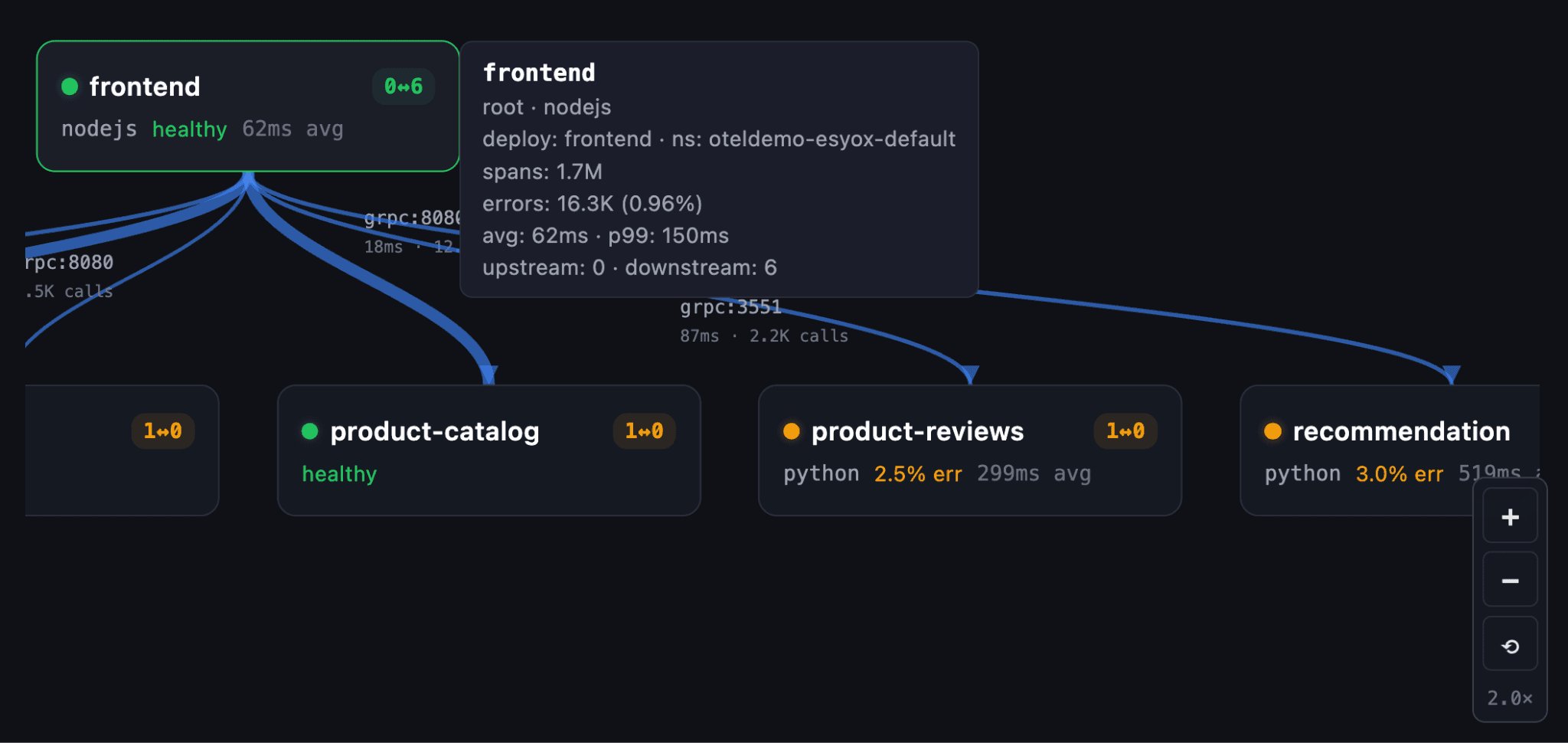

| apm-service-dependencies | Elastic APM | Gráfico de dependência de serviço — upstream/downstream, protocolos, volume de chamadas. |

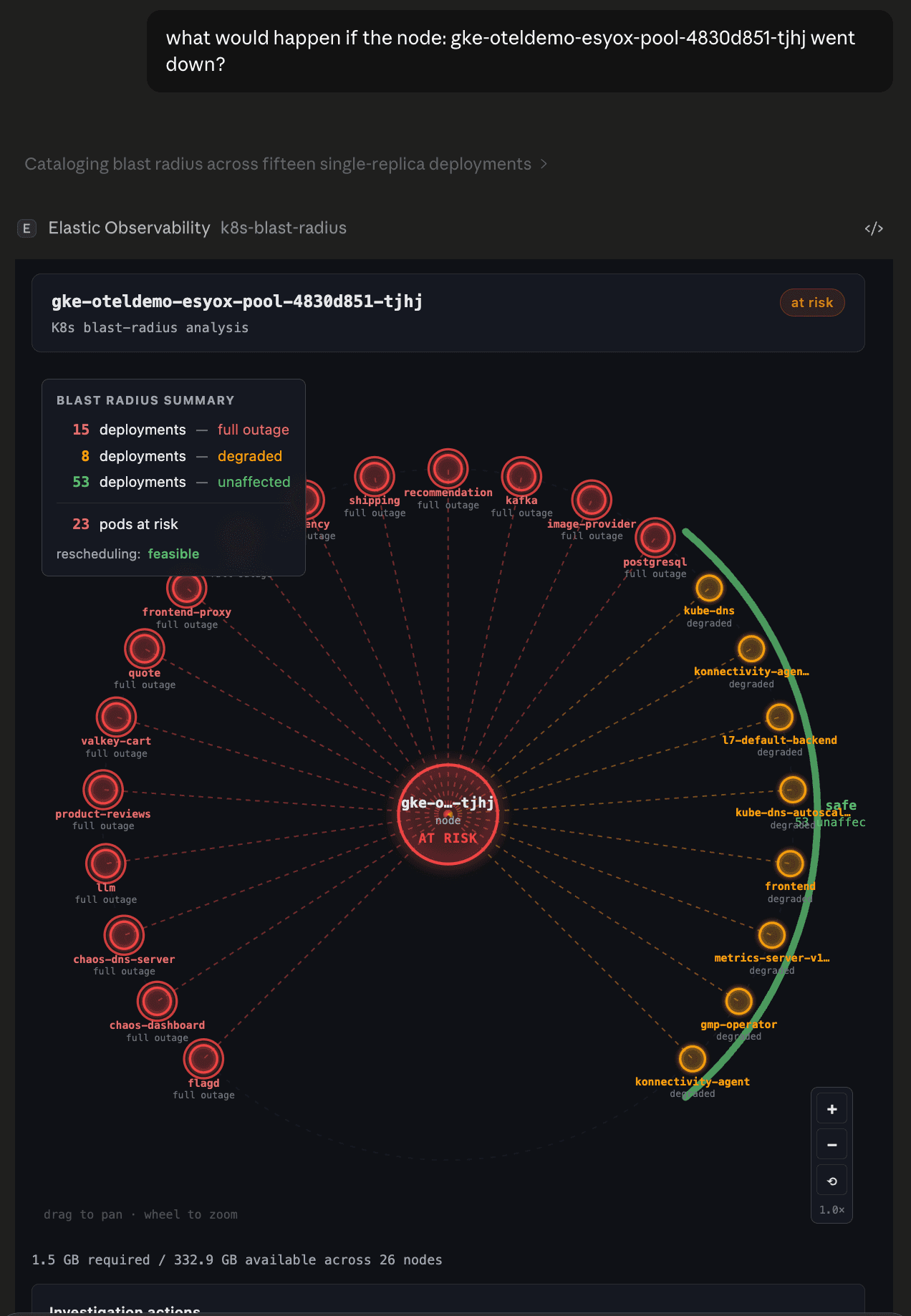

| k8s-blast-radius | Métricas do Kubernetes | Impacto da falha do Node: falha total, degradado, não afetado, viabilidade de reagendamento. |

Cluster health rollup

Pergunte "o que está com defeito?" ou "me dê um relatório de status" e receba uma orientação instantânea: indicador geral de integridade, serviços degradados com as respectivas causas, principais consumidores de memória dos pods, detalhamento da gravidade das anomalias e taxa de transferência do serviço, tudo em uma única visualização embutida. Este é o ponto de partida quando algo parece errado, mas você não sabe onde procurar. A visualização se adapta com base nos recursos compatíveis com a sua implantação. O APM fornece informações sobre a saúde do serviço. As métricas de Kubernetes adicionam contexto ao pod e ao nó. Os trabalhos de ML adicionam anomalias.

Gráfico das dependências dos serviços

Pergunte "o que aciona o checkout?" ou "mostre-me a topologia" e tenha um gráfico de dependências em camadas, autores de chamada upstream, dependências downstream, protocolos, volume de chamadas e latência por edge. Vamos pedir ao Claude para "mostrar as dependências de serviço do frontend":

Aumente o zoom, mova a câmera e passe o cursor sobre a imagem para ter todos os detalhes necessários para compreender as complexas relações de serviço:

Avalie o risco com um raio de explosão

Pergunte "o que acontece se meu nó do k8s cair?" e tenha um diagrama de impacto radial: o nó alvo no centro, implantações com interrupção total em vermelho, interrupções degradadas em cor âmbar e as não afetadas em cinza. Um cartão flutuante mostra os pods em risco e a viabilidade de reagendamento. Implantações de réplica única são sinalizadas como pontos únicos de falha.

Observe

O primitivo de acesso primário do agente para Elastic — uma ferramenta, três modos para três necessidades diferentes. Diga "o que a CPU está fazendo agora?" e ele executa um ES|QL uma vez e retorna uma tabela. Diga "mostre a latência frontend dos próximos 60 segundos" e ele faz amostragem ao vivo da métrica, atualizando o gráfico no local. Fale "diga-me quando a memória ficar abaixo de 80 MB" ou "observe qualquer coisa incomum pelos próximos 10 minutos" e ela bloqueia até que a condição seja acionada ou a janela expire. A visualização se adapta ao modo: uma tabela de resultados para consultas one-shot, um gráfico de tendência ao vivo com estatísticas atuais/pico/base para amostragem e condições de limiar, e um cartão de gatilho pontuado por gravidade para o modo anomalia.

Como funciona

Mesmo padrão de MCP App que os apps do Security e Search: um servidor Node.js, seis ferramentas voltadas para modelos conectadas a seis recursos de visualização de arquivo único. As ferramentas são agrupadas por backend de implantação (Universal, dependente de APM, dependente de K8s, dependente de ML), para que o agente e o usuário saibam antecipadamente quais ferramentas se aplicam a uma determinada implantação, em vez de descobrir lacunas de capacidade no momento da chamada. O MCP App também inclui um exemplo de fluxo de trabalho do Agent Builder: k8s-crashloop-investigation-otel que pode ser acionado por um alerta do Kubernetes e retornar um resumo estruturado da causa raiz antes de você ter aberto um único dashboard.

A pilha agêntica, interativa

Três propriedades desse padrão merecem ser mencionadas diretamente. Primeiro, o resultado da ferramenta não é mais o fim do trabalho, mas o início: a conversa retorna uma interface na qual você pode agir, e não um resumo do qual você precisa partir. Segundo, o mesmo agente, o mesmo contexto do modelo e a mesma linha de conversa agora podem se mover por superfícies do Security, Search e do Observability sem sair da conversa. Terceiro, isso só funciona porque o Elasticsearch e o Kibana já expõem as APIs. O MCP App é uma camada interativa fina sobre as funcionalidades do produto que já enviamos.

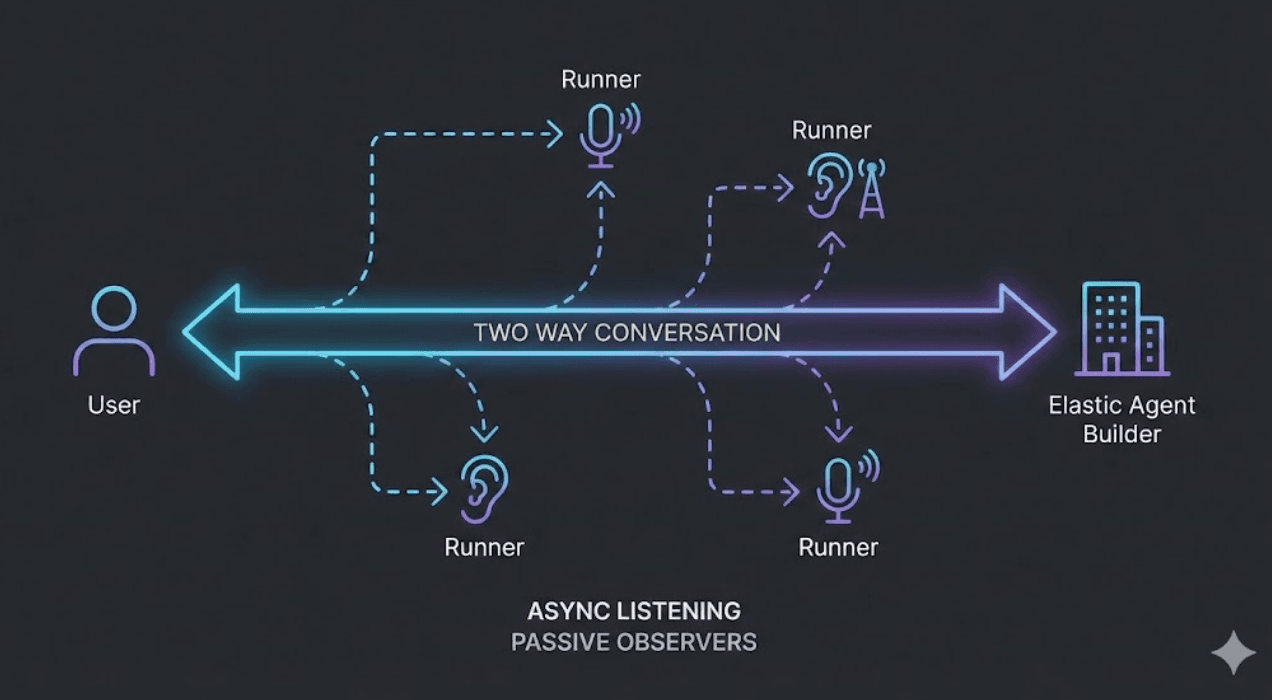

O Attack Discovery já alimenta a visualização de descobertas correlacionadas dentro deste app. Dentro da pilha, o mesmo padrão agêntico vai além: o Elastic Workflows automatiza as etapas determinísticas (enriquecer entidades, criar casos, isolar hosts), enquanto o Agent Builder raciocina sobre os dados e invoca esses fluxos de trabalho como ferramentas. O MCP App traz essa mesma superfície de segurança para a conversa externa; o Workflows e o Agent Builder a aprofundam na pilha. Pontos de entrada diferentes, mesmas APIs da Elastic por trás de tudo.

Experimente:

- Security: example-mcp-app-security

- Search e dashboards: example-mcp-dashbuilder

- Observability: example-mcp-observability

Ainda não tem um cluster Elasticsearch? Inicie uma avaliação gratuita do Elastic Cloud. Para mais informações sobre os componentes básicos do aplicativo de segurança, consulte as postagens relacionadas do Security Labs sobre Elastic Workflows e Agent Builder, Habilidades de agentes e Descoberta de ataques.