Los agentes de AI son tan buenos como las interfaces que devuelven. El resultado de una herramienta que solo ofrece texto aplana todo lo que es naturalmente visual e interactivo: un dashboard, una lista de alertas, un grafo de investigación o una traza distribuida. La conversación se convierte en un lugar donde uno pregunta y el agente responde, pero en cuanto el trabajo se vuelve complejo, hay que salir hacia otra pestaña, otro producto u otro límite de autenticación.

Las MCP Apps cambian la forma de esa respuesta. Una herramienta puede ahora devolver una UI interactiva junto a su resumen de texto, y el host (Claude Desktop, Claude.ai, VS Code Copilot, Cursor) lo muestra en línea en la conversación. El modelo mantiene el texto compacto para razonar. El usuario obtiene una interfaz interactiva en tiempo real justo al lado del chat.

Tres propiedades hacen que esta sea una integración diferente de "un webhook que devuelve una URL":

- Preservación del contexto. La UI reside dentro de la conversación. Sin cambiar de pestaña, sin traspasos.

- Flujo de datos bidireccional. La UI puede llamar a las herramientas del servidor MCP para obtener datos nuevos, y el host puede devolver nuevos resultados del agente a la UI. No hay una capa de API independiente ni lógica de autenticación adicional.

- Límite de confianza en un entorno de prueba. Las MCP Apps se ejecutan en un iframe controlado por el host. No pueden acceder a la página principal, leer cookies ni salir de su contenedor.

Las operaciones de seguridad se basan en la clasificación, los grafos de investigación y la detección de ataques, donde un agente de AI correlaciona cientos de alertas en unas pocas cadenas de ataque. Observability significa trazas distribuidas y análisis en profundidad de series temporales. Desarrollar en Kibana significa una cuadrícula de dashboard. Si conviertes todo eso en texto, pierdes lo que lo hace útil. Desarrollamos MCP Apps para las tres áreas y las lanzamos juntas como open source, de modo que la misma conversación pueda pasar de una cola de clasificación a un grafo de dependencias o a un dashboard en tiempo real, sin abandonar nunca el chat.

Cada una de las tres apps de referencia es un servidor MCP que ofrece muchas vistas interactivas, no un conjunto de productos separados. La app de seguridad por sí sola presenta seis dashboards que comparten el mismo contenedor de servidor, el mismo modelo de visibilidad de herramientas y el mismo puente de host. El patrón es pequeño; el área de superficie es donde el valor se acumula.

Elastic Security MCP App

Por qué es importante para el SOC

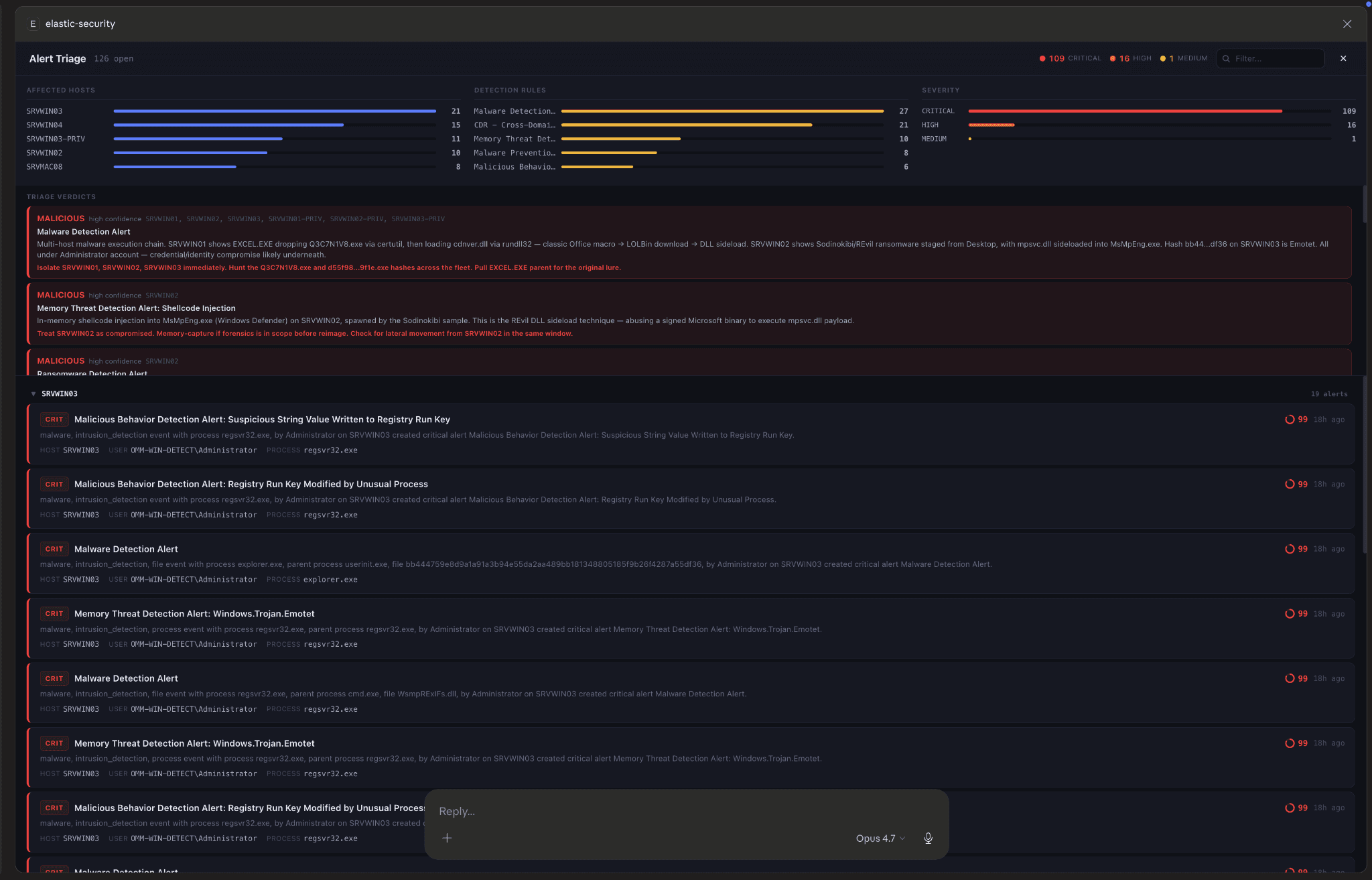

Cuando un agente le dice a un analista de SOC: “Hay 47 alertas en el host-314, aquí hay un resumen”, no ha hecho ningún trabajo. Simplemente indica dónde comienza el trabajo. El trabajo real se encuentra en la lista de alertas, el árbol de procesos, el grafo de investigación y el archivo del caso. No puedes hacerlo a partir de un párrafo de texto.

La MCP App de seguridad devuelve el flujo de trabajo en sí. El analista consulta al agente, y este devuelve un dashboard interactivo en el chat donde el analista puede profundizar en alertas, ejecutar búsquedas de amenazas, correlacionar cadenas de ataques y abrir casos, todo sin perder el hilo de la conversación. Y debido a que los hallazgos, las consultas y los casos llegan a Elasticsearch, la misma investigación está esperando en Kibana, donde el analista puede retomar una vez que se haya cerrado la conversación.

Seis dashboards interactivos

La Elastic Security MCP App incluye seis elementos interactivos, uno por cada flujo de trabajo principal del SOC. Cada una es una UI de React que se renderiza en línea cuando el agente llama a la herramienta correspondiente:

| Herramienta | Qué hace | UI interactiva |

|---|---|---|

| Clasificación de alertas | Recupera, filtra y clasifica las alertas de seguridad | Agrupación por severidad, tarjetas de veredicto de AI, árbol de procesos, eventos de red |

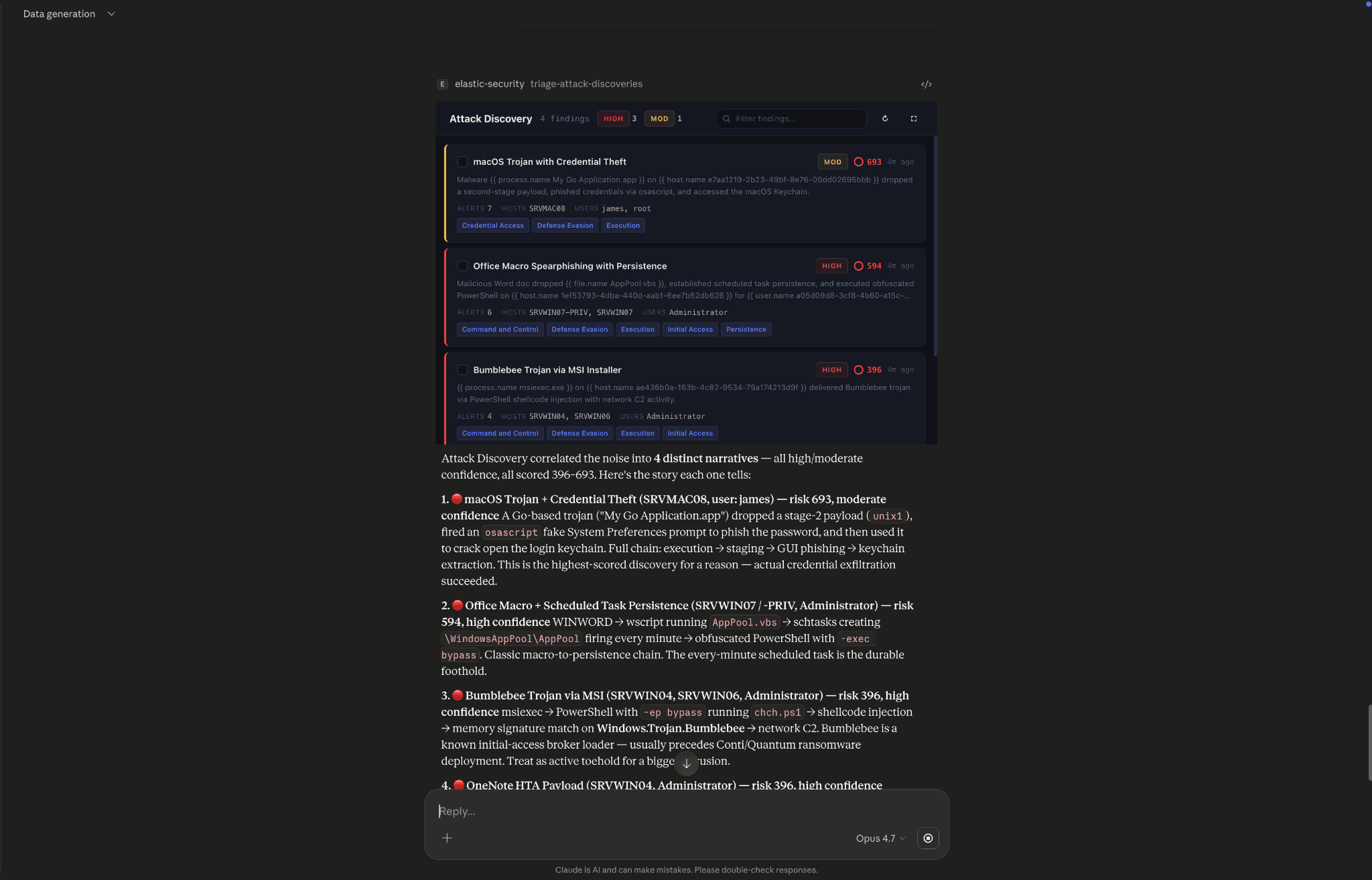

| Attack Discovery | Análisis de cadena de ataque correlacionado por AI con generación bajo demanda | Tarjetas narrativas de ataque con puntuación de confianza, riesgo de entidad, mapeo MITRE |

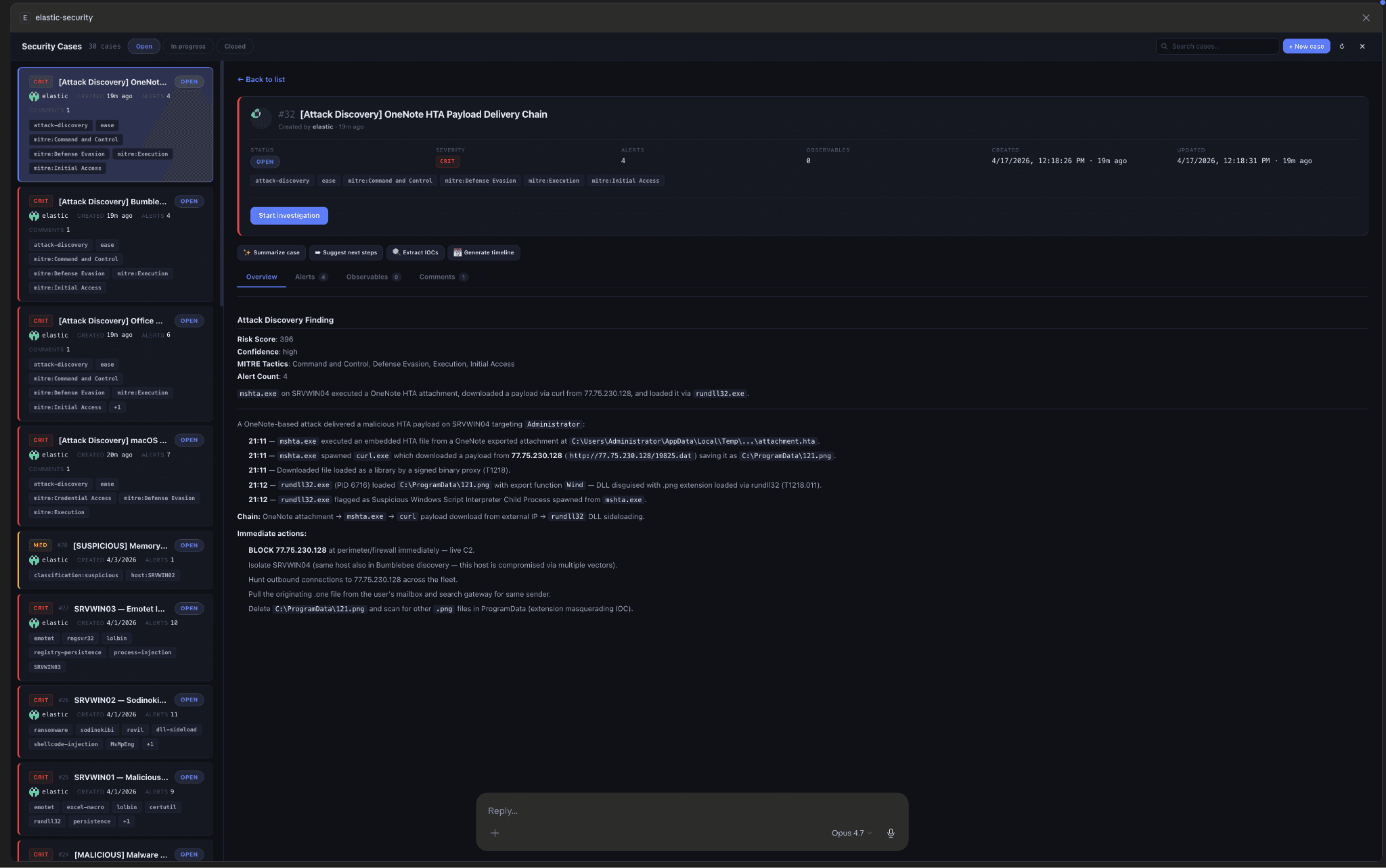

| Gestión de casos | Crear, buscar y gestionar casos de investigación | Lista de casos con alertas, observables, pestañas de comentarios, acciones de IA |

| Reglas de detección | Navega, ajusta y gestiona las reglas de detección | Navegador de reglas con búsqueda KQL, validación de consultas, análisis de reglas ruidosas |

| Búsqueda de amenazas | Entorno de trabajo ES|QL con investigación de entidades | Editor de consultas, entidades en las que se puede hacer clic y grafo de investigación |

| Datos de muestra | Generar eventos de seguridad ECS para escenarios de ataque comunes | Selector de escenarios con cuatro cadenas de ataque predefinidas |

Cada herramienta devuelve un resumen textual compacto sobre el que el modelo puede razonar, junto con la UI interactiva en la que actúa el analista. La UI también puede obtener datos actualizados en segundo plano a través del puente MCP del host. El modelo completo de la herramienta y la API del puente se encuentran en la documentación de arquitectura del repositorio.

La app también incluye habilidades de Claude Desktop, SKILL.md archivos que enseñan al agente cuándo y cómo usar cada herramienta. Descarga los archivos ZIP de habilidades preconfiguradas desde la última versión.

De la alerta al caso

Cuatro capacidades cubren el ciclo central del SOC. Cada una recibe un mensaje, llama a una herramienta y devuelve un dashboard interactivo junto con un resumen de texto que el modelo analiza. El día de un analista generalmente comienza con una cola de alertas.

Clasificación de alertas. Pídele al agente que clasifique los datos por host, regla, usuario o intervalo de tiempo. La habilidad de Clasificación de alertas devuelve un dashboard de veredictos de AI sobre la lista de alertas sin procesar, con un veredicto por regla de detección que clasifica la actividad de esa regla como benigna, sospechosa o maliciosa, cada uno con una puntuación de confianza y una acción recomendada. Haz clic en cualquier alerta para abrir una vista detallada con un árbol de procesos, eventos de red, alertas relacionadas y etiquetas MITRE ATT&CK. No es necesario cambiar de contexto entre la conversación con la AI y tu dashboard dentro de Kibana, todo sucede en tiempo real dentro de tu conversación.

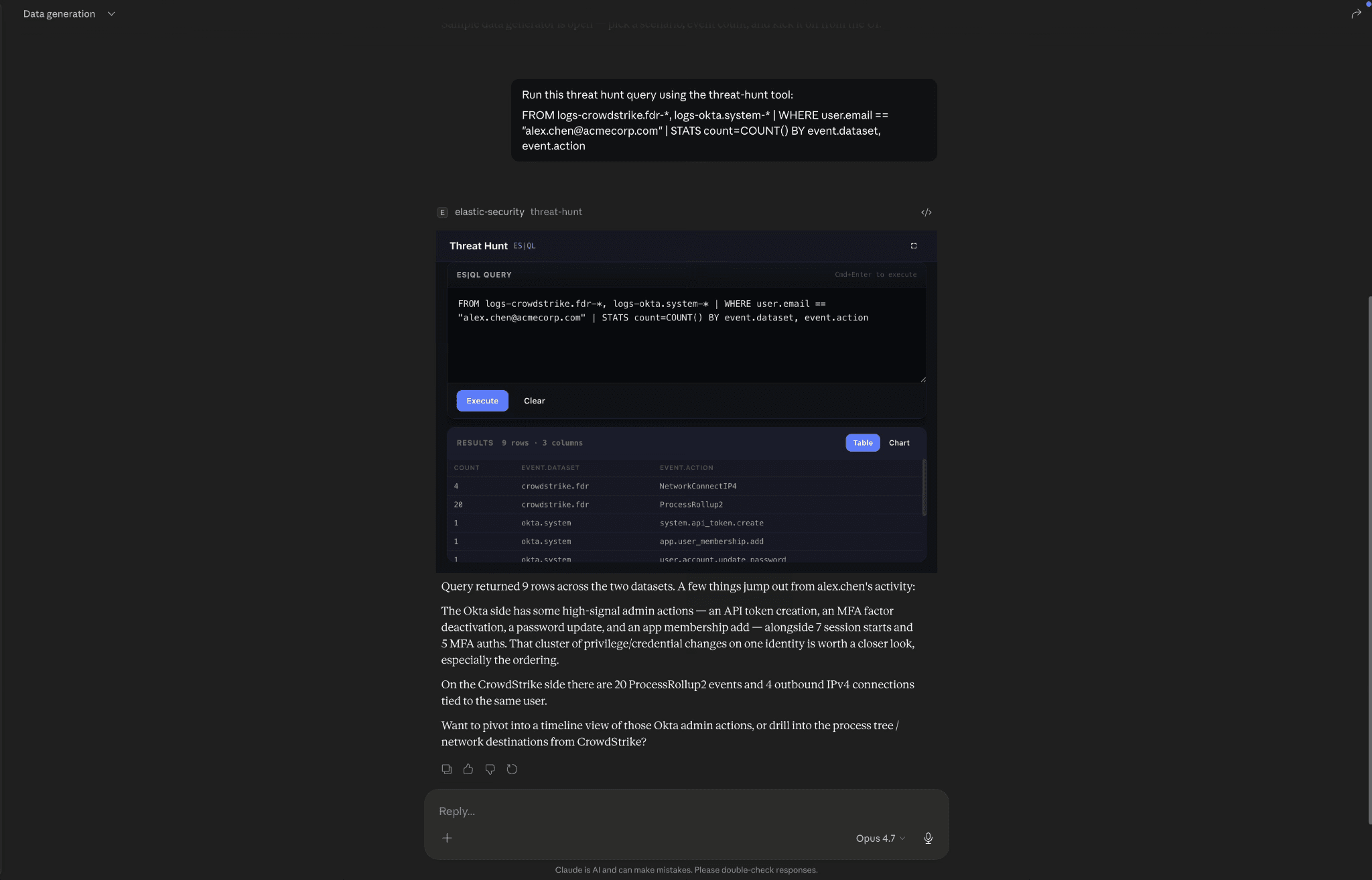

Busca amenazas. Pide al agente que busque en tus índices. La habilidad de Búsqueda de amenazas devuelve un banco de trabajo ES|QL con la búsqueda precompletada y ejecutada automáticamente, con todas las entidades de los resultados en las que se puede hacer clic para profundizar. El modelo escribe una breve lectura debajo de la tabla: qué es inusual, qué está conectado, qué vale la pena observar más de cerca. Luego propone el siguiente paso: profundizar en la investigación de amenazas o iniciar una nueva habilidad dentro de la MCP App que complemente el trabajo realizado hasta el momento. Lo que articula muy bien todo esto es lanzar una detección de ataques para obtener más contexto sobre las alertas en las que has profundizado y las amenazas que has explorado hasta el momento.

Ejecuta una detección de ataques. La habilidad de Detección de ataques activa la API de detección de ataques y devuelve una lista clasificada de hallazgos. Cada hallazgo es un conjunto de alertas relacionadas que se unen en una cadena de ataque, en la que se muestran de inmediato las tácticas de MITRE, una puntuación de riesgo, un indicador de confianza y los hosts y usuarios afectados. El resumen del agente se ubica debajo de los hallazgos en el mismo orden de clasificación, y la conversación ahora contiene todo lo necesario para actuar: consultas de búsqueda, decisiones de clasificación, cadenas correlacionadas, todo preparado para el siguiente paso.

Abrir casos sin salir del chat. Aprueba hallazgos en bloque o pide al agente que abra casos para alertas específicas. La habilidad de Gestión de casos crea un caso por hallazgo aprobado (alertas de origen adjuntas, tácticas MITRE heredadas de la cadena de ataque) y muestra la lista de casos en vivo en línea. Haz clic en un caso para ver su vista de detalles, que incluye una fila de botones de acción de AI: Resumir caso, Sugerir próximos pasos, Extraer IOC y Generar cronología. Cada uno devuelve un prompt estructurado al chat, para que el agente capte el contexto del caso sin necesidad de reintroducirlo. El resumen del agente se encuentra debajo de la lista de casos y cubre toda la cola de IR, lo que incluye los casos recién abiertos y hallazgos anteriores que aún necesitan uno.

Cada paso de esta guía ejecuta el mismo ciclo: llega un aviso, la habilidad lo detecta, la herramienta devuelve un resumen de texto compacto para que el modelo razone, junto con una interfaz interactiva sobre la que actúa el analista. Encadena las habilidades y se componen en un flujo integral de SOC: búsqueda, clasificación, correlación, apertura de casos y el impulso del siguiente pivote, todo esto con el modelo preservando el contexto de la sesión en cada paso. Si invocas cualquiera de ellas de forma individual, seguirá siendo el dashboard completo, que apunta a la porción de datos que especifiques. De cualquier manera, el trabajo se acumula dentro de la conversación; sin cambiar de pestaña, sin copiar y pegar, sin transferencias.

Dos habilidades más completan la app: un navegador de reglas de detección para ajustar reglas ruidosas y un generador de datos de muestra para generar eventos ECS realistas contra un cluster nuevo. En una próxima publicación hablaremos en detalle de los seis: el grafo de investigación, el canvas del flujo de ataque y el recorrido paso a paso.

“La Elastic Security MCP App acorta la brecha entre la detección automatizada y la búsqueda manual. Al llevar nuestros datos de seguridad directamente a una única interfaz dentro de Claude Desktop, detectamos amenazas “silenciosas” en menos de una hora, riesgos que no activaban alertas estándar, pero que requerían una acción inmediata. Es un multiplicador de fuerza para nuestros analistas”. Mandy Andress: directora de seguridad de la información (CISO), Elastic.

Cómo funciona

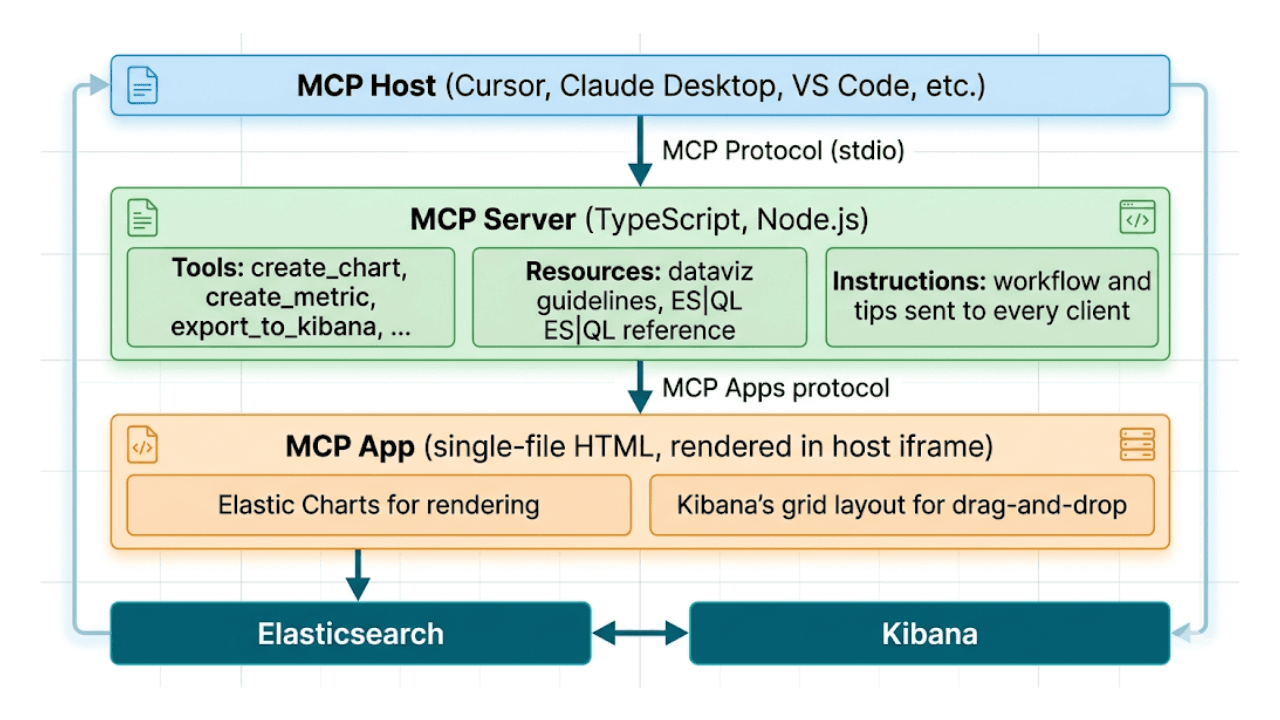

Cada MCP App es un pequeño servidor de Node.js cuyas herramientas devuelven tanto un resumen de texto compacto para el modelo como una UI de React que el host renderiza en línea. Como está basado en la especificación abierta de la MCP App, el mismo servidor se ejecuta en cualquier host compatible; consulta el documento de arquitectura del repositorio para conocer el diseño completo.

Pruébalo

Requiere Elasticsearch 9.x con Security activada, además de Kibana para casos, reglas y descubrimiento de ataques. El camino más rápido es el paquete .mcpb de un solo clic de la última versión. Haz doble clic en Claude Desktop y te pedirán la URL de Elasticsearch y la clave API. Las guías de configuración para Cursor, VS Code, Claude Code, Claude.ai y la compilación desde el código fuente se encuentran en el repositorio.

Elastic Search MCP App: dashboards creados a partir de conversaciones

Cada usuario de Kibana conoce el desvío del dashboard: deja lo que estás trabajando, abre Kibana, elige un índice, elige campos, elige una visualización, retoca y guarda. Son cinco cambios de contexto antes de que aparezca un solo gráfico en pantalla.

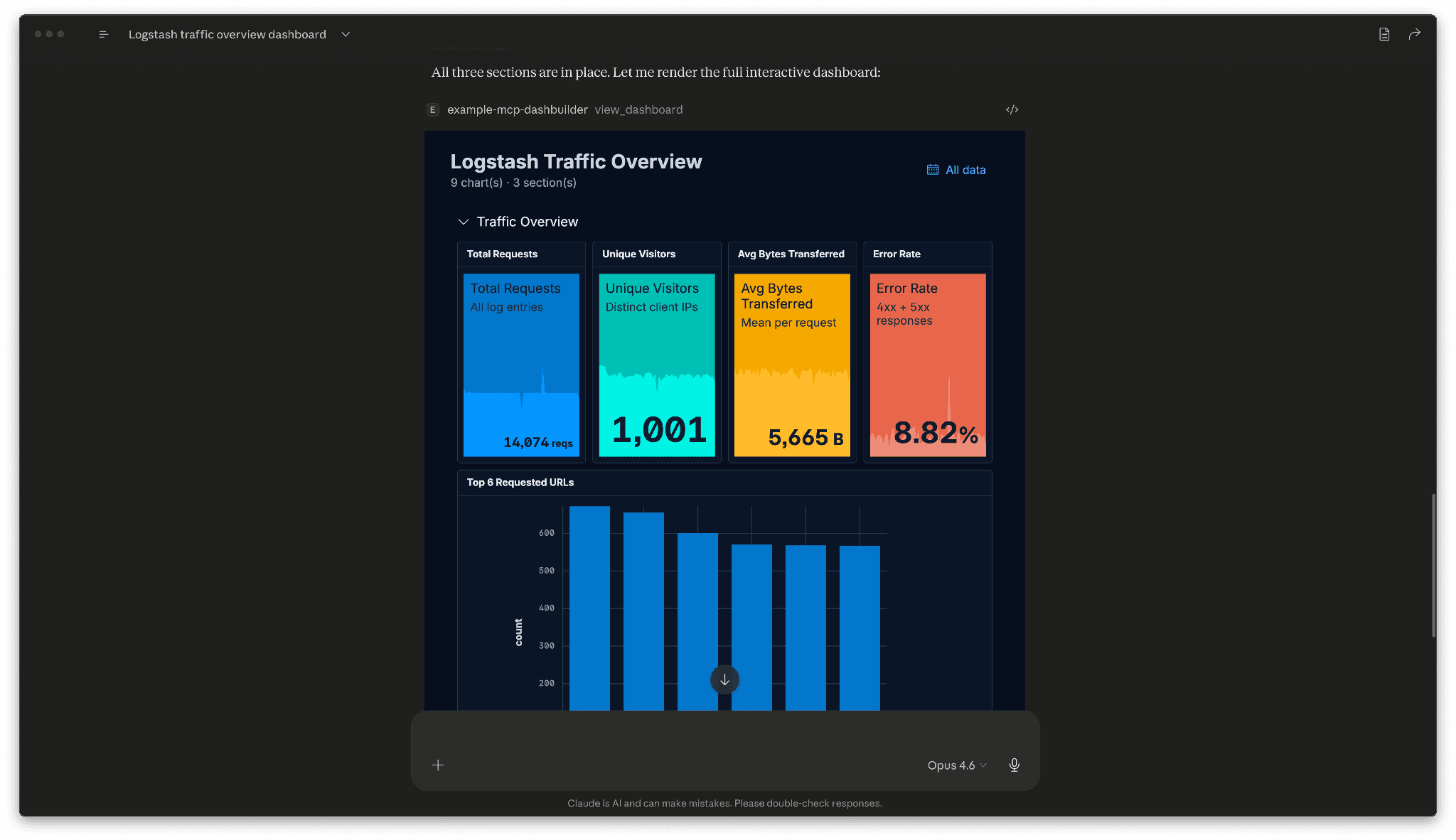

La nueva app de referencia example-mcp-dashbuilder lo integra en un prompt. Pídele al agente: “créame un dashboard con métricas de ingresos, tendencias de pedidos y desgloses por categoría” y el dashboard aparece dentro de la conversación, sin necesidad de cambiar de pestaña.

Detrás de ese prompt, el agente explora tus datos de Elasticsearch a través de ES|QL y selecciona tipos de gráficos que coincidan con los datos: barras para comparaciones, líneas para tendencias, tarjetas métricas para KPI y mapas de calor para patrones bidimensionales. Coloca paneles sobre la cuadrícula de 48 columnas de Kibana usando el tema Elastic UI Borealis, y el resultado es totalmente interactivo: puedes arrastrar, redimensionar y agrupar paneles en secciones plegables directamente en el chat. Cuando el dashboard se ve bien, una sola llamada de herramienta lo exporta a Kibana, y preserva las búsquedas ES|QL y los colores personalizados. También puedes importar los paneles de Kibana existentes al chat para la edición asistida por IA.

El principio es el mismo detrás de la app de Security: cuando el artefacto es el producto, devolverlo dentro de la conversación cierra el ciclo entre describir lo que quieres y verlo.

Internamente, sigue el mismo patrón que MCP App. Un servidor Node.js registra una herramienta view_dashboard orientada al modelo junto a un conjunto de herramientas exclusivas para aplicaciones que la UI llama directamente (obtención de datos, persistencia del diseño, detección de campos de tiempo, exportación/importación). La vista del dashboard en sí es un único archivo HTML autocontenido, empaquetado con vite-plugin-singlefile y servido como un recurso de MCP App. Los desarrolladores que hacen un fork del repositorio obtienen el mismo contenedor de servidor y el mismo puente de host que ven en la aplicación Security, pero apuntando a un trabajo diferente. El README de example-mcp-dashbuilder incluye la arquitectura completa y la referencia de tipos de gráficos.

Elastic Observability MCP App

La tercera app de referencia, Elastic Observability MCP App, aborda la versión SRE del mismo problema de forma. Cuando algo falla en producción, lo que necesita el ingeniero de guardia no es un gráfico, sino un diagnóstico construido a partir de métricas de K8s, la topología de APM, anomalías de ML y una evaluación de riesgos. La forma de la respuesta es una narrativa causal: qué falló, por qué, de qué depende y qué hacer a continuación.

Seis herramientas que apoyan el flujo de trabajo de investigación de observabilidad

| Herramienta | Dependencia | Lo que hace |

|---|---|---|

| observe | Universal | Primitiva de acceso transitorio de ES|QL + anomalías de ML: ejecuta una búsqueda una sola vez, toma una muestra en vivo de una métrica o bloquea la ejecución hasta que se alcance un umbral o se detecte una anomalía. |

| gestionar-alertas | Universal | Crea, visualiza, recupera y elimina reglas de alerta con umbrales personalizados en Kibana. Omite la URL de Kibana para ejecutarlo en modo de solo lectura. |

| anomalías-ml | Trabajos de ML | Consulta los registros de anomalías de ML y abre una vista explicadora de anomalías en línea. |

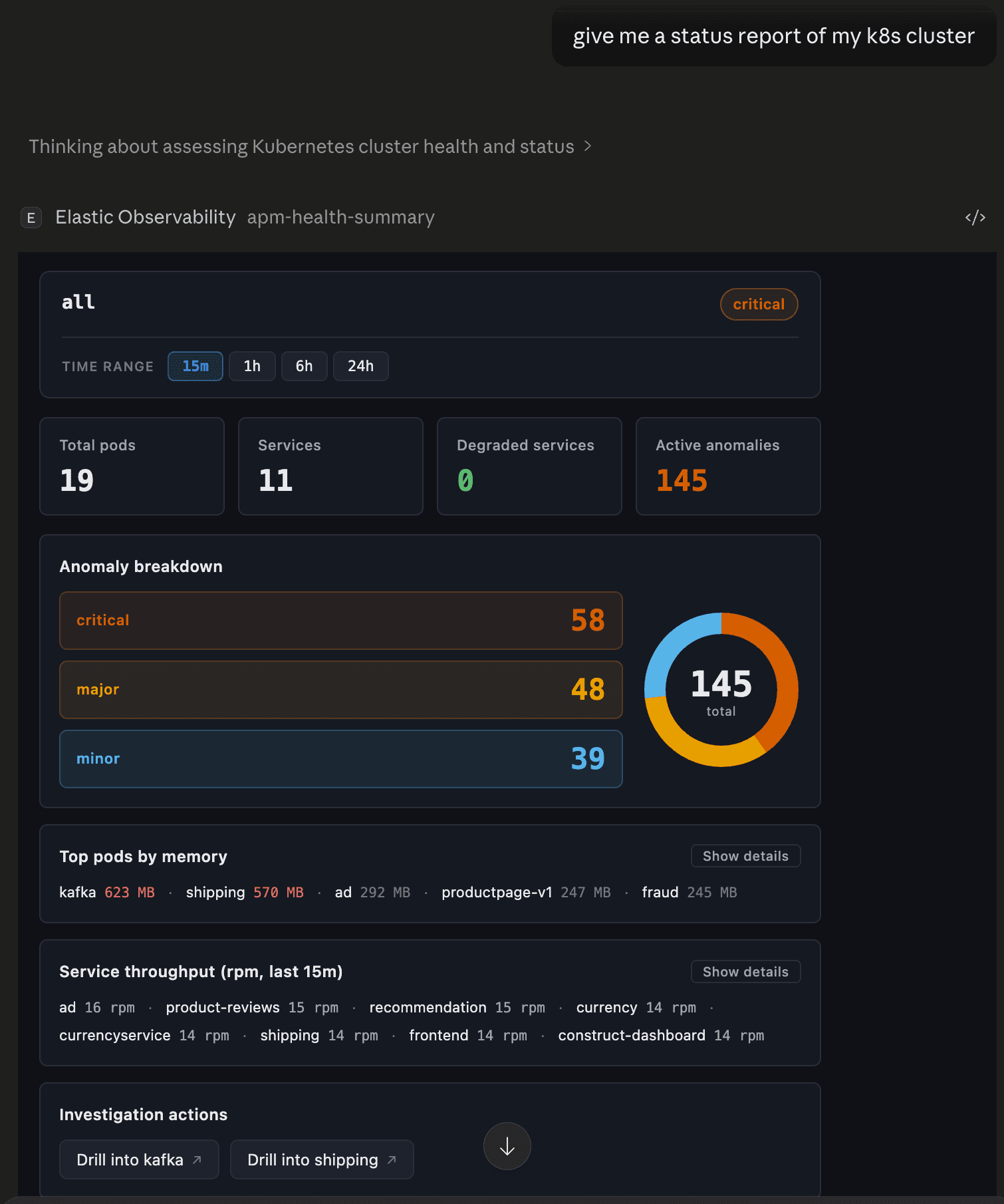

| resumen-de-estado-de-apm | Elastic APM | Agregación del estado a nivel de cluster a partir de la telemetría de APM; incorpora capas de contexto de K8s y de ML cuando están disponibles. |

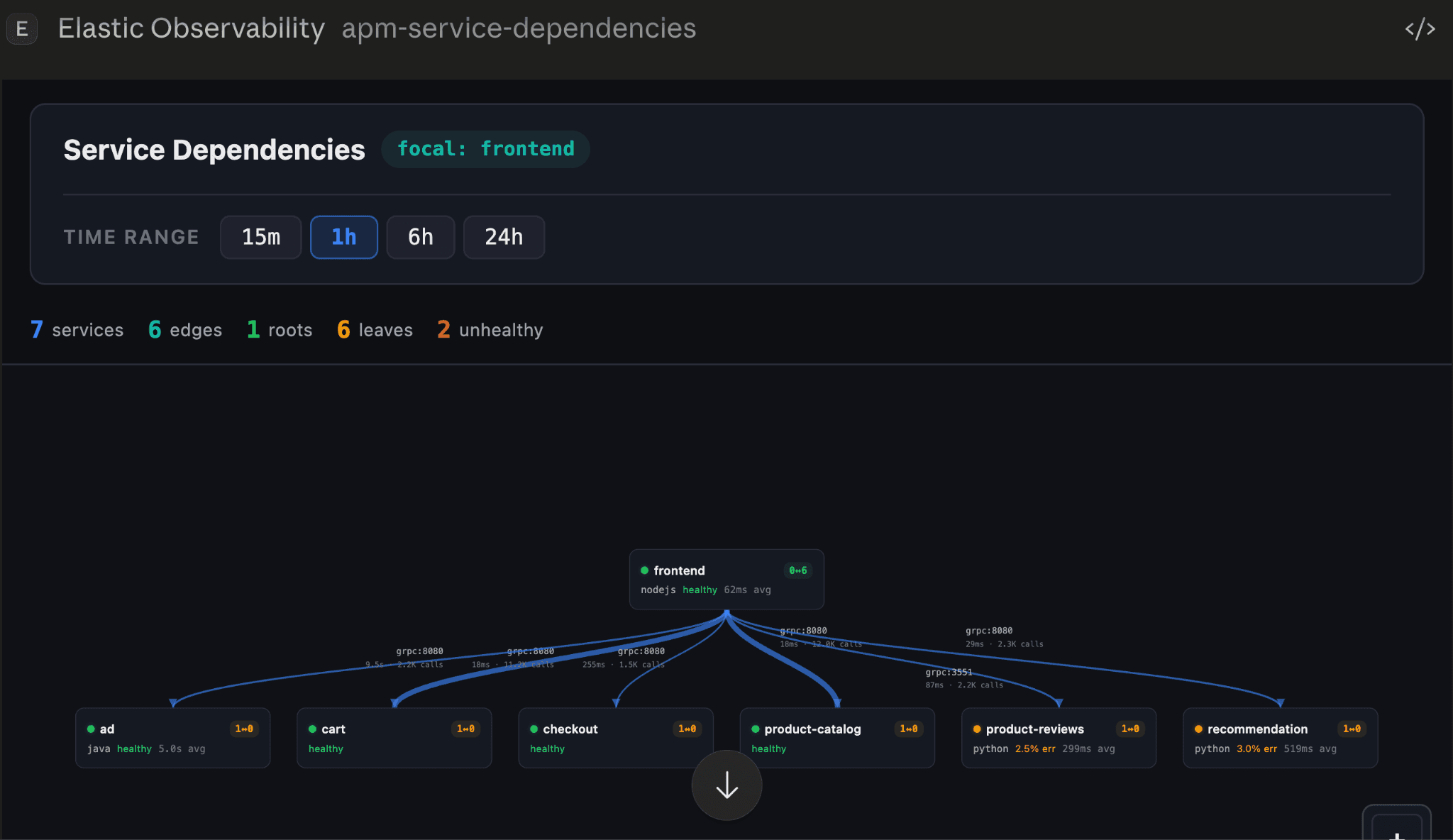

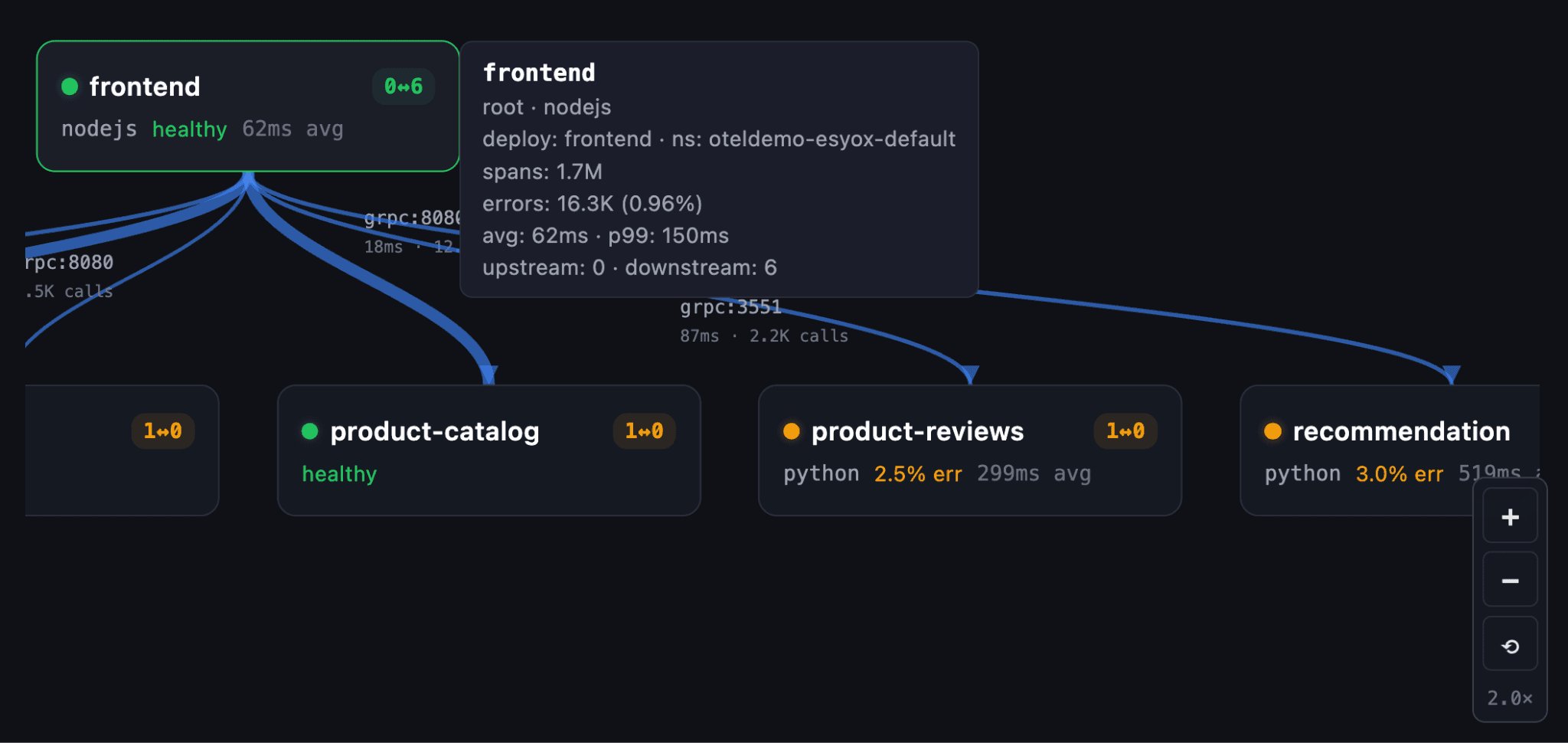

| dependencias-servicio-apm | Elastic APM | Grafo de dependencias del servicio: servicios previos y posteriores, protocolos, volumen de llamadas. |

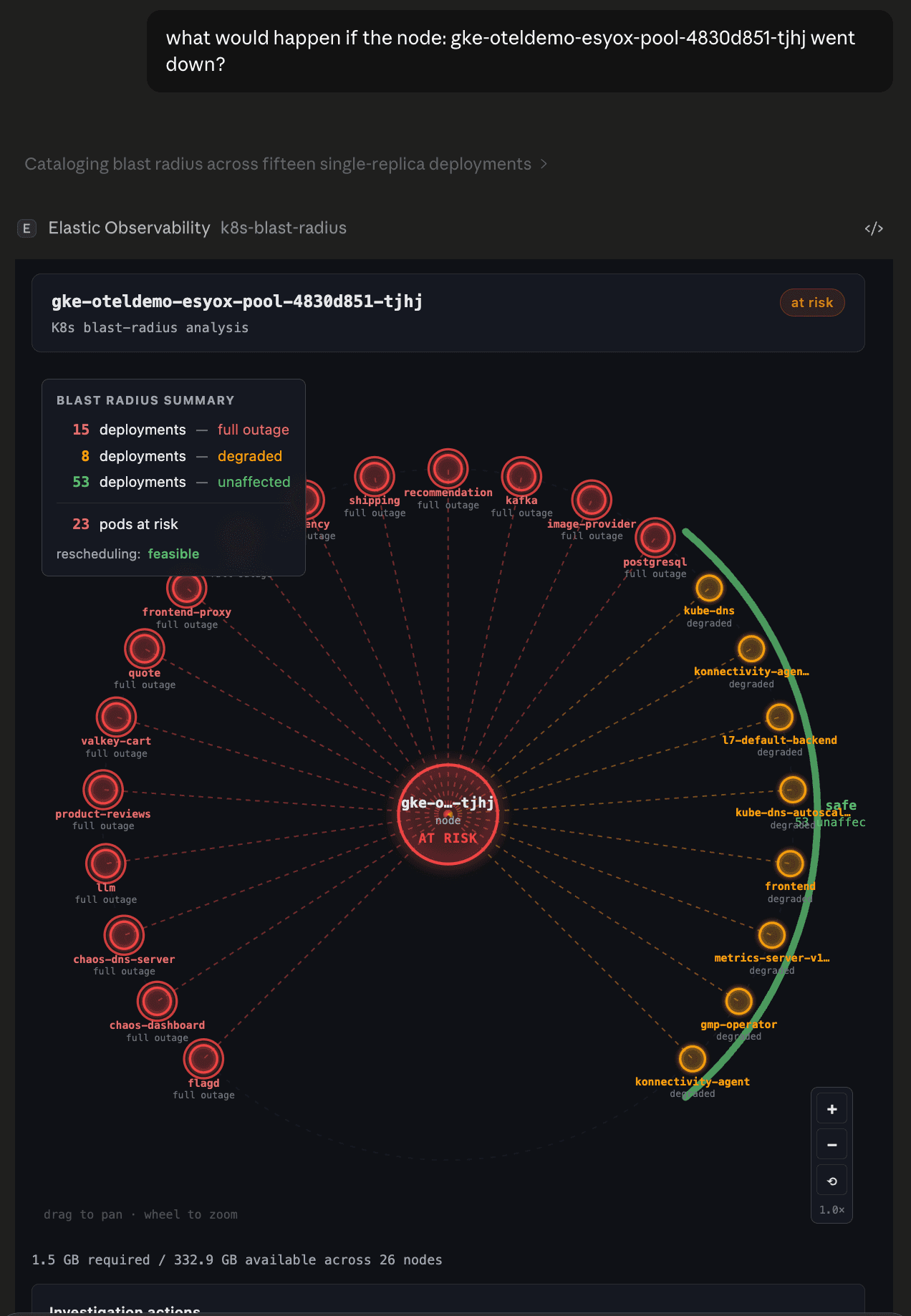

| radio-de-impacto-en-K8s | Métricas de Kubernetes | Impacto de interrupción de Node: interrupción total, degradado, no afectado, factibilidad de reprogramación. |

Agregación del estado del cluster

Haz preguntas como “¿qué está fallando?” o “dame un informe de estado” y obtén una vista de orientación en una sola ejecución: indicador general de salud, servicios degradados con sus causas, principales consumidores de memoria por pod, desglose de la severidad de anomalías y rendimiento de los servicios, todo en una única vista integrada. Este es el punto de partida cuando algo no parece estar bien, pero no sabes dónde buscar. La vista se adapta en función de lo que soporta tu despliegue. APM te ofrece información sobre el estado de los servicios. Las métricas de Kubernetes agregan contexto de pod y nodo. Capa de trabajos de ML en anomalías.

Grafo de dependencia de servicios

Haz preguntas como “¿qué llama a finalizar la compra?” o “muéstrame la topología” y obtén un grafo de dependencias por capas: llamadas upstream, dependencias downstream, protocolos, volumen de llamadas y latencia por cada enlace. Pidámosle a Claude que “me muestre las dependencias de servicio del frontend”:

Haz zoom, desplázate y pasa el cursor por encima para ver todos los detalles que necesitas para entender las complejas relaciones entre los servicios:

Evaluar el riesgo con un radio de impacto

Haz preguntas como “¿qué pasa si se cae mi nodo de K8s?” y obtén un diagrama radial de impacto: el nodo objetivo en el centro, los despliegues con interrupción total en rojo, los degradados en ámbar y los no afectados en gris. Una tarjeta de resumen flotante muestra los pods en riesgo y la viabilidad de su reprogramación. Los despliegues de una sola réplica se señalan como puntos únicos de falla.

Observe

La primitiva de acceso principal del agente para Elastic: una sola herramienta, tres modos para tres necesidades distintas. Di “¿qué está pasando con la CPU ahora mismo?” y ejecuta una consulta ES|QL una vez y devuelve una tabla. Di “muéstrame la latencia del frontend durante los próximos 60 segundos” y toma muestras en vivo de la métrica, actualizando el gráfico en el momento. Di “avísame cuando la memoria baje de 80 MB” o “vigila cualquier anomalía durante los próximos 10 minutos” y bloquea la ejecución hasta que se cumpla la condición o expire la ventana. La vista se adapta al modo: una tabla de resultados para búsquedas puntuales, un gráfico de tendencia en vivo con estadísticas actuales/pico/línea base para el muestreo y condiciones de umbral, y una tarjeta de activación con severidad para el modo de anomalías.

Cómo funciona

El mismo patrón de MCP App que las apps de Security y Search: un servidor Node.js y seis herramientas orientadas al modelo conectadas a seis recursos de vista en archivos individuales. Las herramientas se agrupan según el backend de despliegue (universal, dependiente de APM, dependiente de K8s, dependiente de ML), de modo que tanto el agente como el usuario saben desde el inicio qué herramientas aplican a un despliegue determinado, en lugar de descubrir limitaciones de capacidad en el momento de la ejecución. MCP App también incluye un flujo de trabajo de ejemplo de Agent Builder: k8s-crashloop-investigation-otel, que puede activarse ante una alerta de Kubernetes y devolver un resumen estructurado de la causa raíz antes de que hayas abierto un solo panel.

El stack agéntico, interactivo

Hay tres propiedades de este patrón que vale la pena mencionar directamente. Primero, el resultado de la herramienta ya no es el final del trabajo, es el comienzo de este: la conversación devuelve una interfaz en la que puedes actuar, no un resumen desde el que tienes que actuar. Segundo, el mismo agente, el mismo contexto de modelo y el mismo hilo de conversación ahora pueden moverse entre las superficies de Security, Search y Observability sin abandonar la conversación. En tercer lugar, esto solo funciona porque Elasticsearch y Kibana ya ofrecen las API. La MCP App es una capa interactiva delgada sobre las capacidades del producto que ya enviamos.

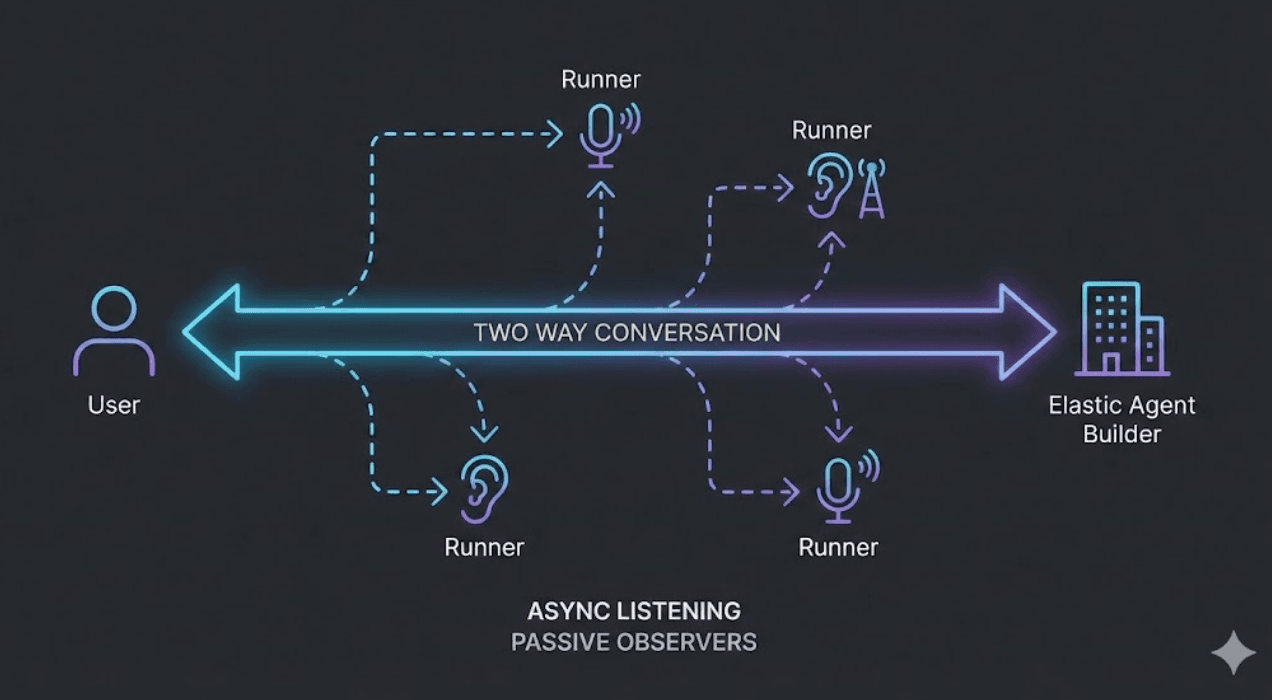

Attack Discovery ya potencia la vista de hallazgos correlacionados dentro de esta app. Dentro del stack, el mismo patrón agente va más allá: Elastic Workflows automatiza los pasos deterministas (enriquecer entidades, crear casos, aislar hosts), mientras que Agent Builder razona sobre los datos e invoca esos flujos de trabajo como herramientas. La MCP App trae esa misma superficie de seguridad a la conversación externa; Workflows y Agent Builder la profundizan dentro del stack. Diferentes puntos de acceso, pero las mismas API de Elastic.

Pruébalo:

- Security: example-mcp-app-security

- Search y dashboards: example-mcp-dashbuilder

- Observability: example-mcp-observability

¿Aún no tienes un cluster de Elasticsearch? Comienza una prueba gratuita de Elastic Cloud. Para obtener más información sobre los componentes básicos detrás de la app de seguridad, consulta las publicaciones relacionadas de Security Labs en Elastic Workflows y Agent Builder, Habilidades de agentes y Detección de ataques.